2026年全方位流量仿真:如何合法、安全且高效地运作

引言:主题的时效性及您将获得的内容

2026年对网络自动化提出了严格的要求:反爬虫系统、监管规范和用户期望。利用先进的行为档案和网络特征来评估风险的趋势在上升。简单的“代理加脚本”已经无效:在最好的情况下,效果微弱;在最坏的情况下,违反法律并导致封锁、法律诉讼和名誉损失。本指南适合那些希望建立合法和可持续的数据收集和同步流程的人:市场分析、库存和价格监控、质量保证与测试、开放数据研究及法律范围内的竞争情报。

我们将讨论现代反爬虫平台如何同时基于多个信号构建访客档案,为什么仅更改IP和User-Agent是远远不够的,以及为什么“全面伪装”的策略不够稳固。您将获得的不是绕过保护的技术指令(我们对此不提供),而是实用的架构解决方案:法律和伦理框架,设计“诚实”的客户端,流量卫生、可观察性和可持续性的基础设施。最终结果是一个长期有效、可预测且不会与资源所有者发生冲突的系统。

基础知识:基本概念

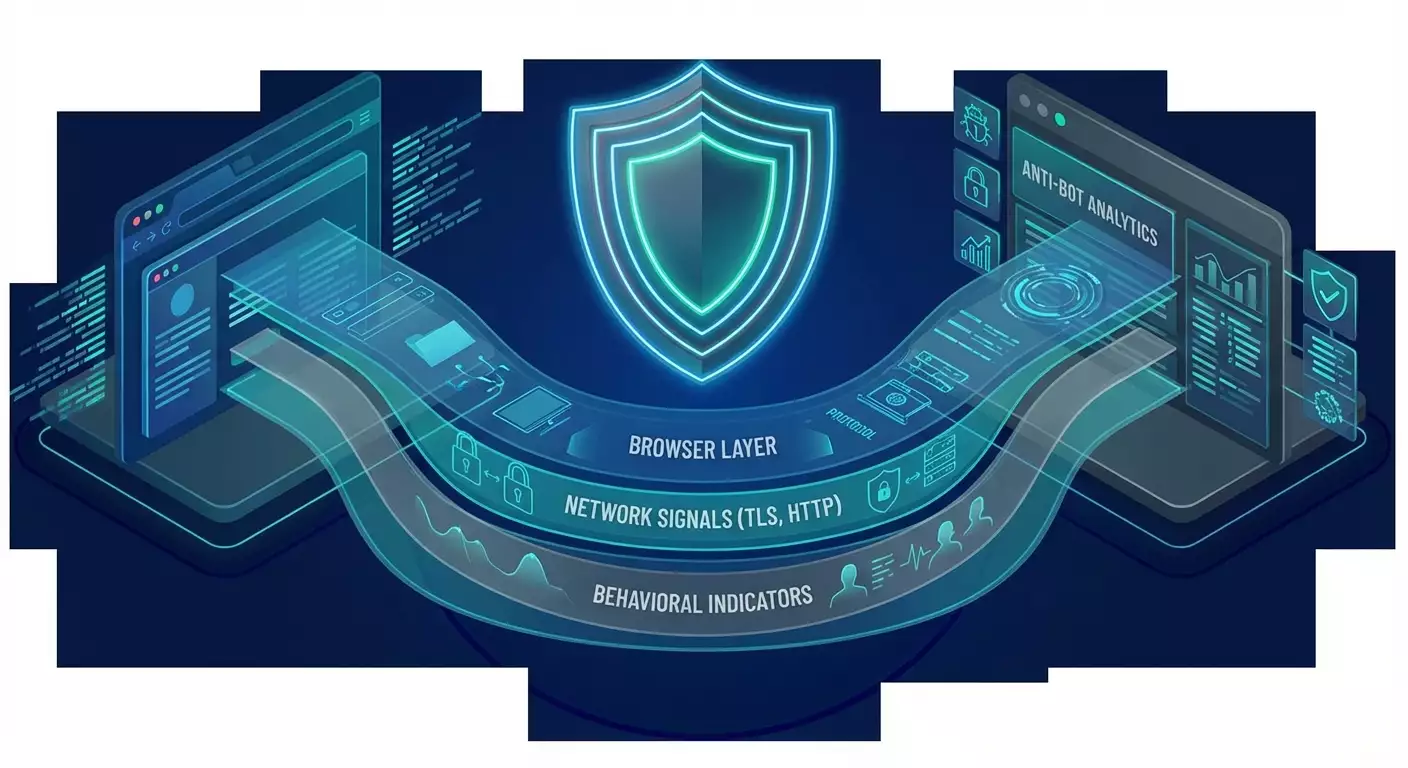

什么是反爬虫分析。Cloudflare爬虫管理、Akamai爬虫管理、DataDome、HUMAN安全等服务结合网络和行为信号,为请求分配风险评估。解决方案包括放行、减慢、显示挑战或阻止。

关键信号概述:HTTP头的顺序和内容、TLS握手特征(JA3、JA4、JA4H指纹家族)、协议版本(HTTP/2, HTTP/3/QUIC)、ALPN、支持的密码,以及浏览器特征(Canvas/WebGL、AudioContext、字体列表、时区、语言、屏幕尺寸)、行为(滚动速度、鼠标移动方式、事件间隔)、网络上下文(ASN、地理位置、IP信誉)、会话历史和cookies。

善意的自动化是指符合法律、网站条件和用户期望的数据收集。是的,自动化是双刃剑工具。但使用范围的界定决定了合法性。我们仅讨论合法场景和安全实践。

为什么这很重要:试图“模拟真实用户”以绕过保护措施的手段变得越来越复杂,法律风险也在加大。然而,经过恰当设计的具有授权和透明身份识别过程能够提供稳定性、合作关系和更高的数据可靠性。

深入分析:反爬虫系统如何读取您的流量

网络信号

TLS指纹反映了一组支持的密码、扩展、字段顺序和握手行为。JA3与JA4/JA4H家族使系统能够将客户端与标准实现(浏览器、库)进行匹配。TLS特征与声称的User-Agent之间的不一致是自动化的一个明显指示。

HTTP栈提供了丰富的分析基础:头部顺序、格式、少见或缺失的标准头部。升级到HTTP/3(QUIC)增强了通过传输特征和时延来区分客户端的能力。

浏览器和行为特征

Canvas/WebGL, AudioContext、字体特征、屏幕尺寸、像素密度、定时器精度——所有这些都有助于关联会话并区分真实浏览器与自动化工具。行为(滚动动态、点击节奏、对内容的反应)可以评估交互的“自然性”。

完整性与认证

挑战与确认:Private Access Tokens(Privacy Pass的演变)、无验证码的风险自适应挑战、设备和操作系统的安全信号。设备认证和与生态系统的整合确认了客户端的诚实和未修改性。

关联与声誉

系统将事件关联成图:IP、cookies、设备参数、网络切换速度、路径模式重复性。声誉馈送和负面指标(包含“灰色”居民网络)提高了风险。

总结

反爬虫并不是单一的测试,而是信号的组合加风险模型。单纯替换一个特征是远远不够的,模式之间的不一致增强了可疑性。因此,押注“伪装”是不如押注合法性、合作与流量的技术质量。

实践1:法律和伦理框架

从授权和框架开始,而不是代码。这可以节省数月的时间并避免封锁。

开始前的检查清单

- 确定法律基础:公开数据、许可、同意、合同。

- 核对网站的使用条款:是否允许自动化及其范围。

- 检查robots.txt和元指令。遵循禁止和限流。

- 如果涉及个人数据,进行数据保护影响评估(DPIA)。

- 指定联系人以进行升级和网站所有者的请求。

- 设置“安全制动”:在收到投诉时即时停止流量的能力。

透明身份识别

验证自己:使用可识别的代理标识符和反向沟通渠道。这提高了信任度和白名单的机会。明确活动窗口、请求频率和格式。是的,这并没有像“伪装”那样引人注目,但在战略上更具优势。

通过官方API工作

如果有API可用——使用它。即使是付费渠道通常也比应对封锁更便宜和可靠。如果没有API——讨论合作输出。

实践2:设计“诚实”的客户端

与其模拟——不如追求一致性和质量。在完整的浏览器上建立自动化,谨慎处理状态和数据。

浏览器作为引擎

- 使用现代浏览器引擎(Playwright、Selenium、Puppeteer),配置接近标准用户环境。

- 避免隐藏自动化和干涉完整性信号。这降低了冲突和陷阱的风险。

- 规划“人性化”的活动窗口:相应时区的白天时段、合理的暂停、避免均匀的“机器”频率。

区域与设置的一致性

- 将Accept-Language、时区和代理地理位置与主题领域和管辖区保持一致。

- 对会话保持稳定的配置,避免参数的偶然波动。

Cookies和会话

- 按照规则管理cookies:在允许的地方保存会话,隔离上下文。

- 遵循存储和删除要求:加密、限时、执行删除数据请求。

无脆弱性解析

- 通过可靠的选择器、语义标记、数据属性进行数据操作。

- 制定B计划:如果结构发生变化,降低频率,发送通知,不要增加对网站的压力。

实践3:流量卫生与负载

干净、可预测、适度的流量是诚意的信号和稳定的保证。

频率控制

- 确定阈值:每秒请求数、并行度、每小时/每天的流量。实施令牌桶和自适应回退。

- 对间隔增加抖动,避免严格的周期和突发的高峰。

- 尊重网站的限制:动态读取robots规则和公开指令。

网络与代理

- 仅使用合法、透明的网络。避免风险高的“灰色”居民来源。

- 将IP的地理位置与业务逻辑相匹配。宁少勿杂,但求质量。

- 在 session 中提供稳定的 IP,必要时保证其稳定性。

请求效率

- 缓存结果,遵循ETag和Last-Modified,尊重Cache-Control。

- 避免冗余请求:窄范围选择、增量更新、差异策略。

- 如果目标是文本数据,减少重型媒体的加载。

实践4:信任基础设施、可观察性与安全性

技术成熟度是将可持续自动化与“只要不被封”的策略分开的一项特征。

可观察性

- 指标:每秒请求数、p95延迟、按类型的错误、重试次数、4xx/5xx的频率、偏离基线的情况。

- 日志:结构化事件、会话间的关联、必要时匿名化。

- 追踪:场景和依赖关系的全链路追踪。

风险管理

- 阈值和异常的警报(验证码激增、拒绝增加)。

- 紧急停止按钮和降级策略:减少并行度、增加暂停、对特定域延迟。

- 定期合规评审:法律、技术和操作。

安全性

- 将秘密存储在安全存储中、密钥轮换、最小权限原则。

- 环境隔离、访问控制、安全更新浏览器和驱动程序。

实践5:与网站所有者互动

使资源所有者成为盟友。

- 讨论窗口、限制、优先级和数据输出格式。

- 建议通过白名单、API密钥、签名令牌进入。

- 商讨缓存及减轻负载的政策。

- 提供联系信息和负责任的联系政策。

实践6:数据质量与方案的可持续性

目标不仅是“提取”,而是“高质量且可重复地获得”。

- 质量控制:去重、模式验证、监测结构漂移。

- 解析器版本控制、金丝雀发布、自动回滚。

- 源的目录管理、数据来源属性审计、变更审计。

常见错误:绝对不要做的事

- 试图隐藏自动化和伪装低级的客户端完整性信号。这会增加升级风险并违反条款。

- 没有逻辑和一致性地频繁更换User-Agent和地理位置。这显得不自然。

- 忽视robots.txt和公开指令。这会破坏信任。

- 使用“灰色”代理和“便宜”的居民网络。声誉风险极大。

- 在没有基础和DPIA的情况下收集个人数据。法律后果可能会非常严重。

- 在封锁时加剧攻击:增加流量、重复请求。相反,应该降低压力并与所有者联系。

工具与资源:帮助您正确行动的方式

浏览器自动化

- Playwright、Selenium、Puppeteer——保持透明的标准配置。

- 配置管理:稳定的配置,可预测的会话生命周期。

编排与负载

- 队列和调度程序:可持续的任务分配、限制并行度、抖动。

- 作为内置机制的限流和回退。

可观察性

- 带有请求和会话上下文的指标和日志,针对验证码和封锁的警报。

- 低强度的合成监控窗口,便于早期发现变化。

法律合规

- 数据存储政策、DPIA流程、同意日志。

- 事故处理和数据删除请求的标准。

重要提示:存在有关TLS和浏览器指纹的工具和研究。仅将其用于您自己的安全性测试和兼容性,而不是绕过他人的保护。我们的指南专注于可持续的、获授权的方法。

案例与结果:伦理方法如何运作

案例1:带有授权的产品监控

一家零售公司与供应商达成了夜间窗口和每个域最多0.3请求的限制,使用Playwright、ETag缓存和差异更新。结果:99.5%的成功通过率,未出现验证码,资源负担减少4.7倍,数据的SLA保持稳定。

案例2:城市开放数据

研究团队仅依靠开放数据门户的API工作。在API未覆盖的情况下,商定每天导出CSV。结果:零封锁比例,法律清晰,研究可复现。

案例3:WAF下的QA测试

测试团队与网站所有者协商了IP和User-Agent的白名单。负载窗口安排在低流量时段,同时设有紧急停止机制。结果:可预测的测试运行,没有反爬虫系统中的噪音。

案例4:通过合作进行价格分析

分析提供者放弃了阴暗代理和“伪装”,与12个交易平台签订了协议。数据通过API获取,包括历史切片。结果:字段质量提高18%,更新速度提升2.3倍,未发生封锁。

常见问题解答

可以完全模拟“真实用户”,以避免被封锁吗?

不能。现代系统评估数十个一致的信号和行为。绕过保护通常也会违反条款和法律。可持续的路径是授权、透明和高质量的工程。

需要使用居民代理吗?

仅当符合法律、条件和源伦理时。在大多数合法场景下,稳定的企业IP和限制协议就足够了。

需要轮换User-Agent吗?

混乱的轮换没有意义。更重要的是保持一致性和与其他客户参数的一致。在透明的自动化中,请使用稳定且描述性的User-Agent并注明联系。

如何处理cookies?

安全保存、加密、限制存活期,且不在不相关的项目间共享。遵循数据删除请求,仅在条件允许的情况下使用。

当被封锁或遇到验证码时该怎么办?

减少压力,停止重试,联系网站所有者。提出窗口、限制、身份识别或转向API。不要复杂化信号,也不要试图“智取”保护。

可以通过服务来解决验证码吗?

这可能违反条款和伦理。如果您经常遇到验证码,您的场景不一致。请联系源以获得授权或调整频率和流量。

如何考虑隐私和监管?

进行DPIA、分类数据、最小化字段集、维护同意日志。遵循当地法律:GDPR、CCPA和其他适用规定。

需要根据IP调整时区和语言吗?

逻辑一致性是有益的,但不是作为伪装。主要原则是透明度和配置的稳定性,而不是试图欺骗分析。

如何确保应对页面变更的可持续性?

使用语义选择器、版本模式、金丝雀发布、异常通知、与网站所有者的快速沟通渠道。

如何评估对源的负担?

设定限制,检查p95指标、错误响应、内容交付速度。如果指标下降——降低频率并讨论替代方案(缓存、快照、数据导出)。

结论:下一步如何行动?

2026年的世界使得“伪装以获取访问”的策略变得昂贵、危险且脆弱。现代反爬虫系统全面分析,从TLS和HTTP栈到动态行为和设备认证。在这种情况下,获胜的方式是:授权、透明身份、适度负载、高质量工程和合作。建立法律框架,建立可观察性和“安全制动”,通过完整的浏览器进行工作,避免隐藏自动化,尊重源的规则与基础设施。最终结果是可持续性、可预测性和信任。而在长久的竞争中,信任总会胜过伪装。