Akamai Bot Manager Premier в 2026: архитектура, сигналы, ML и тактика работы

Содержание статьи

- Введение: зачем разбираться в akamai bot manager premier именно сейчас

- Основы: фундаментальные концепции и терминология

- Глубокое погружение: архитектура и ml-детекция akamai bot manager premier

- Практика 1: строим карту сигналов и сценариев измерений

- Практика 2: легитимное тестирование и qa с учетом антибот-политик

- Практика 3: эмуляция клиента для анализов и функционального тестирования

- Практика 4: сетевой слой — мобильные ip с cgnat против дата-центров, ротация и контроль качества

- Практика 5: стратегии для разных категорий сайтов

- Практика 6: метрики качества и операционный контроль

- Практика 7: инфраструктурные паттерны интеграции и тестовые стенды

- Типичные ошибки и как их избежать

- Инструменты и ресурсы для работы

- Кейсы и результаты: как это работает на практике

- Faq: сложные вопросы и выверенные ответы

- Заключение: стратегия на 12 месяцев

Введение: зачем разбираться в Akamai Bot Manager Premier именно сейчас

Сегодня, в 2026 году, автоматизированный трафик стал не просто «фоном» веба, а ключевым фактором, влияющим на метрики дохода, рекламные бюджеты, SLA приложений и безопасность пользовательских данных. Антибот-платформы уровня Akamai Bot Manager Premier плотно интегрированы в витрины интернет-банков, маркетплейсов, систем бронирования авиабилетов и крупных беттинговых операторов. Они определяют, кто попадет на сайт и как: без трений, с мягкой проверкой или через многоуровневые вызовы и динамические политики. В этом материале мы разложим Akamai Bot Manager Premier по слоям: архитектура и каналы внедрения, карта собираемых сигналов, механика ML-детекции, нюансы профилирования мобильных IP с CGNAT против дата-центровых диапазонов, а также практические подходы к корректному тестированию, QA и аналитическому парсингу в рамках правового поля и договорных отношений. Наша цель — дать вам, как техническому и продуктовому лидеру, единое руководство, которое поможет принимать обоснованные решения, эффективнее выстраивать антибот-стратегию, и грамотно организовывать тестовые сценарии с учетом современных ограничений приватности и тенденций 2026 года.

Основы: фундаментальные концепции и терминология

Роли и домены применения

- E-commerce: защита цен и ассортимента от агрессивного скрапинга, защита корзины и чекаута, борьба с фейковыми регистрациями и фродом при промоакциях.

- Банки: защита аутентификации, проверка целостности сессий, противодействие credential stuffing и автоматизированным попыткам социальной инженерии.

- Авиабилеты: баланс между открытостью тарифов и защитой от массированного ценового мониторинга, который повышает издержки и искажает спрос.

- Букмекеры: контроль за регистрациями и бонус-абьюзом, защита линий и котировок, обеспечение честности и соблюдение правил.

Ключевые термины

- Сигналы (signals): измеримые характеристики соединения, клиента и поведения пользователя: от TLS-отпечатков и HTTP/2-приоритетов до траекторий мыши и временных метрик событий.

- Отпечаток (fingerprint): стабильно воспроизводимая комбинация сигналов, идентифицирующая устройство/софтовую среду на горизонте одной или нескольких сессий.

- CGNAT: Carrier-Grade NAT, когда десятки и сотни абонентов оператора связи выходят в интернет через общий публичный IP. Для антибота это важный индикатор «мобильной» природы адреса.

- Good bots vs Bad bots: первые — полезная автоматизация (например, согласованные партнерские роботы), вторые — нежелательная (скрапинг без разрешения, фродовые сценарии, масштабные брутфорсы).

- Действия (mitigations): от «allow» до мягких «challenges», тарпитов, динамических задержек, дифференцированной деградации функционала и жестких блокировок.

Почему контент о бот-менеджменте сложен

Антибот — это стык сетевых стеков, веб-клиентских API, поведенческой аналитики и машинного обучения. Ошибка в трактовке одного сигнала приводит к ложным блокировкам, а чрезмерное упрощение делает систему «дырявой». Поэтому важно говорить и о «что», и о «как»: какие сигналы собираются, как они агрегируются и в каких кейсах они наиболее информативны.

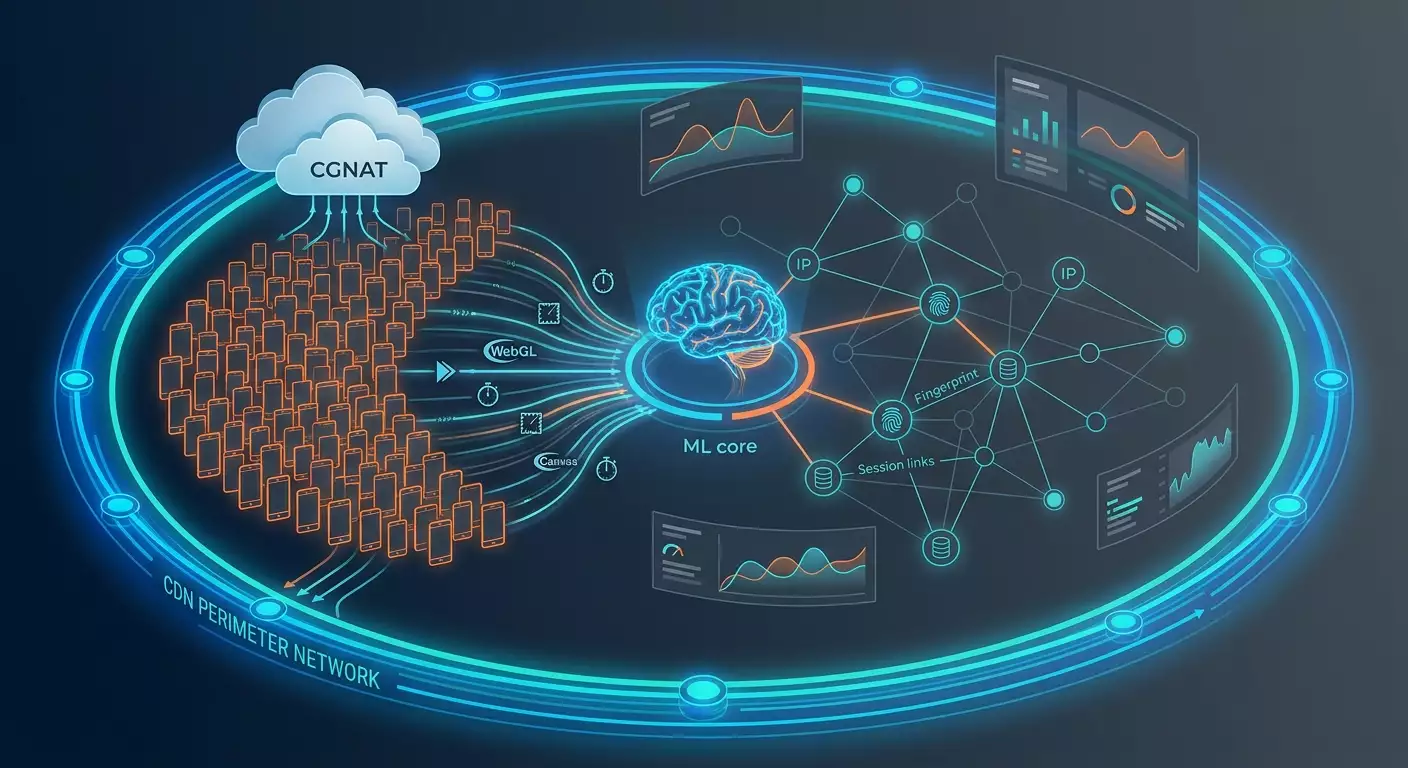

Глубокое погружение: архитектура и ML-детекция Akamai Bot Manager Premier

Архитектура по слоям

- Периметр и CDN-слой: интеграция на уровне платформы доставки контента. Анализ TCP/TLS, ALPN, HTTP/2 и HTTP/3-приоритетов, QUIC-параметров и метрик сетевой нестабильности.

- Клиентский сенсор: JavaScript и WebAssembly-агенты, которые собирают сигналы из доступных Web API: Navigator, WebGL, Canvas, AudioContext, MediaDevices, тайминги, инпут-ивенты, шаблоны скролла, активность в фокусе, отрисовка и микрозадержки.

- Мобильные SDK: опциональные модули для iOS и Android с фокусом на аттестацию среды, целостность приложения, базовые поведенческие метрики и сетевые индикаторы.

- Серверный брокер решений: потоковая обработка сигналов, соотнесение с профилями IP/ASN/префиксов, актуализация репутаций и списков, взаимодействие с WAF и downstream-системами.

- Хранилище признаков: обогащение, нормализация, версионирование признаков, антидрейф-контроль и подготовка фич для онлайн-скоринга и офлайн-переобучения.

- Механизм политик: конфигурируемые правила с учетом бизнес-категории (банки, e-commerce, авиа, букмекеры), географии, времени суток, статуса кампаний и сезонности.

Карта сигналов: от низкоуровневых до поведенческих

Сетевые и транспортные

- TLS-отпечатки (JA3/JA4-подобные): наборы шифров, расширения, порядки клиента и сервера, особенности рукопожатия.

- HTTP/2 приоритеты и динамика фреймов: схемы мультиплексирования, глубина очередей, реакции на блокировку окон.

- HTTP/3/QUIC: Connection IDs, начальная потеря, восстановление потерь, QPACK-профиль, вариативность RTT.

- TCP/IP-эвристики: MSS, окна, Timestamp, SACK, редкие комбинации флагов, а также распределение портов при CGNAT.

- ASN/гео/префикс: сопоставление сотовых AS, дата-центров, корпоративных сетей; пересечения с известными пулами автоматизации.

Клиентские и системные

- Client Hints и User-Agent: в 2026 году reliance сместился к CH; непоследовательности между UA и CH — значимый триггер.

- WebGL/Canvas/Audio: стабильность рендер-отпечатков, шум, драйверы, GPU-признаки, поведение при сложных сценах.

- Navigator/HardwareConcurrency/Memory: кросс-проверки ядра-память-тип устройства и профиль энергопотребления.

- Тайминги рендеринга: последовательность requestAnimationFrame, частота кадра, микрозадержки GC, EventLoop jitter.

- Хранилища и маркеры: cookies, Storage, индексные версии, семантика rekeying между вкладками и временем.

Поведенческие

- Траектории курсора и скролл: непрерывность, инерция, «естественные» остановки, реакция на непредсказуемые элементы.

- Каденция клавиатуры: интервалы, ошибки, корректировки, поведение IME и сочетания клавиш.

- Паттерны навигации: глубина просмотра, возвраты, плотность взаимодействий, паузы до целевого действия.

ML-детекция в 2026

- Многоуровневое скорирование: быстрая линейная проверка, затем GBDT/нейросеть по агрегированным фичам и, при необходимости, последовательностная модель по событиям (трансформер/дифференциальные представления).

- Графовые признаки: связи IP-отпечаток-куки-девайс с антисимвольными метриками устойчивости. Обнаружение «семейств» ботов.

- Дрейф и адаптация: онлайн-мониторинг drift-метрик, ручные и полуавтоматические rollback/roll-forward, постоянная A/B-валидация.

- Контекстные политики: тот же скор может дать разное действие в зависимости от страницы (логин vs каталог) и категории клиента (новый vs лояльный).

Практика 1: Строим карту сигналов и сценариев измерений

Зачем нужна карта сигналов

Карта сигналов — это инвентаризация того, какие сигналы важны для вашей вертикали и ваших пользовательских сценариев. Она помогает согласовать антибот-политику между безопасностью, продуктом и маркетингом, чтобы снижать риск блокировок реальных пользователей.

Шаги

- Определите критические пути: логин, регистрация, поиск, корзина, оплата, API-методы. Для банков — аутентификация и переводы, для авиабилетов — поиск и бронирование, для букмекеров — регистрация и ввод/вывод средств.

- Сопоставьте сигналы: где важнее поведенческие метрики, а где низкоуровневые отпечатки. Например, в логине и оплате поведенческие признаки особенно чувствительны.

- Назначьте KPI: целевые блок-рейты, доля неизвестных, частота челенджей, среднее время до решения, доля эскалаций в ручной разбор.

- Соберите данные живого трафика: в том числе телеметрию ошибок, повторные заходы, показатели на каждом шаге воронки.

- Определите контрольные когорты: регионы, новые/возвратные, устройства/браузеры, мобильные сети/стационар.

Чек-лист карты сигналов

- Наличие инвентаря используемых сигналов и ответственного за их интерпретацию.

- Границы корректности: какие расхождения считаются нормальными в вашей аудитории.

- Планы тестов по каждому критическому пути.

- Бюджет на ложные срабатывания и интервалы пересмотра.

Практика 2: Легитимное тестирование и QA с учетом антибот-политик

Этические и юридические рамки

Любые испытания, нагрузка, парсинг и автоматизация должны проводиться с правовыми основаниями и согласованиями. Для сторонних сайтов — письменное разрешение или контракт, для ваших систем — координация с безопасностью и эксплуатацией. Соблюдайте условия пользования, не наносите вреда и не имитируйте пользователя там, где нет цели тестирования.

Пошаговый процесс

- Согласование с владельцем периметра: окно теста, лимиты RPS, список IP/ASN, сценарии и данные для идентификации в логах.

- Настройка среды: стенд или прод с пониженным воздействием; для прод — «мягкие» политики, whitelisting тестовых аккаунтов и меток запросов.

- Телеметрия: включить расширенный лог событий Bot Manager и проксировать логи в SIEM/обсервабельность для кросс-проверки.

- Контрольные точки: фиксировать false positive/false negative, коррелировать с сигналами и действиями (allow/challenge/block).

- Ретроспективы: разбирать сложные кейсы, обновлять карту сигналов и обучение моделей, если участвуете в ко-разработке.

Практические подсказки

- Используйте тестовые маркеры запросов (специальные заголовки и протоколы оповещения) для упрощения анализа.

- Для воспроизводимости — фиксируйте версии браузеров, ОС, тип соединения.

- Соблюдайте аккуратность с асинхронной навигацией: фиксируйте шаги и тайминги.

Практика 3: Эмуляция клиента для анализов и функционального тестирования

Принципы корректной эмуляции

- Консистентность стека: платформа, версия браузера, шрифты, язык, часовой пояс, часовой формат и раскладка клавиатуры должны быть согласованы.

- Естественные тайминги: ввод, скролл и клики в темпе, сопоставимом с человеческим взаимодействием, без резких шипов и синтетических паттернов.

- Стабильные профили Web API: рендер-отпечатки и аудио-отпечатки не должны хаотично «скакать» между шагами сессии.

- Сессии и куки: сохранение контекста между страницами и вкладками там, где это ожидаемо.

Шаги настройки для функционального теста

- Выбор референсного устройства: определите целевой браузер и платформу вашей основной аудитории.

- Проверка отпечатка: сгенерируйте и зафиксируйте эталонные параметры через инструмент генерации отпечатка браузера, затем убедитесь, что тестовая среда воспроизводит сопоставимые значения.

- Сетевой профиль: задайте характерные для аудитории задержки и джиттер, чтобы тайминги событий были реалистичны.

- Шаги воспроизведения: зафиксируйте последовательность действий и задержки, чтобы обеспечивать повторяемость результатов и анализ в логах антибота.

Чек-лист эмуляции

- UA и Client Hints согласованы, часовой пояс соответствует географии.

- Экран и плотность пикселей сопоставимы с целевым девайсом.

- WebGL/Canvas инициализация предсказуема, рендер не «прыгает» между визитами без причины.

- Сигналы инпута идут без сверхчеловеческой скорости.

Практика 4: Сетевой слой — мобильные IP с CGNAT против дата-центров, ротация и контроль качества

Почему мобильные IP с CGNAT воспринимаются лояльнее

- Репутация ASN: мобильные операторы несут «базовую пользовательскую» репутацию, тогда как некоторые дата-центры коррелируют с автоматизацией и скриптами.

- CGNAT-динамика: общий IP для множества абонентов создает высокий «естественный» фон легитимной активности; сигналы соотносятся с живыми пользователями.

- Сетевые эвристики: характерные RTT-колебания, джиттер, особенности радиосети и распределения портов воспринимаются как органичные.

Когда дата-центровые IP оправданы

Для внутреннего тестирования в контролируемой среде, когда важна предсказуемость и стабильность маршрутов. Внешние интеграции с четкой вайтлист-политикой также зачастую проходят на DC-адресах по договоренности.

Ротация и устойчивость

- Ротация по таймеру/API: избегайте излишней частоты смены адресов для многошаговых сценариев. Сессия должна быть непрерывной.

- Гео- и ASN-стабильность: для сравнимости экспериментов используйте одну страну и, по возможности, одного оператора.

- Качество соединения: мониторьте потери, задержки и скорость, чтобы исключить сетевые аномалии из причин сбоев.

Практическая заметка

Для легитимного мониторинга, QA и аналитических задач с реальным мобильным контекстом удобны мобильные прокси на базе SIM-карт. Важно, чтобы провайдер поддерживал одновременные протоколы HTTP(S) и SOCKS5, ротацию по таймеру и через API, широкую географию и круглосуточную поддержку. Уместным примером такого сервиса будет MobileProxy.Space: реальные SIM-карты, 218+ млн IP по 53+ странам, гибкая ротация по таймеру, API и ссылке, 3 часа бесплатного тестирования и поддержка 24/7. Для первой покупки действует промокод YOUTUBE20 со скидкой 20%.

Практика 5: Стратегии для разных категорий сайтов

Банки

- Фокус: аутентификация и операции. Высокая чувствительность к поведенческой биометрии и целостности устройства.

- Тактика тестирования: минимальные нагрузки, четкие окна тестов, закрепленные IP и согласованные сценарии логина.

E-commerce

- Фокус: каталог, корзина, промо. Баланс между UX и противодействием массовому скрапингу.

- Тактика: A/B-ротация политик на менее рисковых разделах, телеметрия влияния челенджей на конверсию.

Авиабилеты

- Фокус: поиск и бронирование; защита тарифов и кэширования цен.

- Тактика: ограничения на частоту однотипных запросов, усиленная проверка при массовых поисках по смежным датам.

Букмекеры

- Фокус: регистрация, бонусы, линии ставок.

- Тактика: усиленная проверка новых устройств, поведенческие паттерны до и после регистрации, динамические политики для пиковых событий.

Практика 6: Метрики качества и операционный контроль

Что измерять

- Доля подозрительного трафика: тренды по сегментам (ASN, регион, устройство).

- False Positive/Negative: доля ошибочно заблокированных людей и пропущенных ботов.

- Challenge pass-rate: как часто законные пользователи без проблем проходят проверки.

- Влияние на воронку: изменение CR, брошенные корзины, отказы на логине.

Процессы

- Еженедельные обзоры: инциденты, всплески, сравнение с контрольными когортами.

- Ретроспективы моделей: анализ дрейфа признаков, безопасность поставок фич.

- Коллаборация: безопасность, продукт, маркетинг и эксплуатация с едиными дашбордами.

Практика 7: Инфраструктурные паттерны интеграции и тестовые стенды

Слои интеграции

- Периметр CDN/WAF: первичное решение и lightweight-политики для низкой латентности.

- Приложение: получение детализации для тонкой бизнес-логики на критических шагах.

- Аналитика: экспорт телеметрии в хранилища событий и SIEM для сквозной корреляции.

Тестовые среды

- Staging: проверка совместимости сенсоров, стабильности отпечатков между релизами.

- Canary-настройки: осторожное включение новых правил на части трафика с детальным сравнением метрик.

- Chaos-тесты: имитация сетевых потерь и задержек, чтобы понять устойчивость решений.

Типичные ошибки и как их избежать

- Гипернастройка по единичным инцидентам: ведет к росту ложных срабатываний. Решение: валидируйте на репрезентативных данных.

- Игнорирование дрейфа: признаки и поведение пользователей меняются. Решение: регулярные переоценки правил и моделей.

- Несогласованность команд: разные KPI приводят к конфликтах. Решение: единая матрица метрик и общий план внедрения.

- Неправильная ротация IP: слишком частая смена без учета сессий рушит сценарии. Решение: ротация с учетом длительности задач.

- Случайные несоответствия отпечатка: противоречивые языки/час пояса/экраны. Решение: чек-листы согласованности.

Инструменты и ресурсы для работы

Внутренние

- Панели антибота: разрезы по сигналам, действиям, моделям.

- Обсервабилити: центральные дашборды задержек, ошибок, пропускной способности.

- Соглашения: регламенты для тестов, архитектурные решения, плейбуки инцидентов.

Вспомогательные

- Проверка IP и DNS: убедитесь, что сетевые параметры соответствуют ожиданиям целевой аудитории и не содержат утечек DNS для ваших тестов.

- Проверка прокси: валидируйте доступность, протоколы и базовые задержки прокси-узлов перед прогоном сценариев.

- Калькулятор прокси и карта задержек: планируйте бюджеты и выбирайте оптимальные регионы и операторов по RTT.

- Генератор отпечатка браузера: фиксируйте эталон и проверяйте стабильность профиля в ходе релизов.

Отдельно отметим, что часть этих инструментов доступна в экосистеме MobileProxy.Space: проверка IP, DNS Leak Test, Proxy Checker, калькулятор прокси, карта задержек и генератор отпечатка браузера помогут ускорить подготовку к тестам. В связке с их мобильными прокси (HTTP(S) и SOCKS5 одновременно, ротация по таймеру, API и ссылке) это закрывает базовую инфраструктурную потребность для корректного QA.

Кейсы и результаты: как это работает на практике

Кейс 1: E-commerce и всплески скрапинга

Проблема: рост запросов к каталогу, скачки в расходах CDN и деградация поиска. Действия: уточнили карту сигналов для каталога, усилили приоритизацию HTTP/2 и поведенческие паттерны для листинга, провели A/B на 10% трафика. Результат: уменьшение подозрительных запросов на 38%, сохранение конверсии в корзину, снижение латентности p95 на 12% за счет тарпитов вместо полного бана.

Кейс 2: Банк и уязвимый логин

Проблема: волна credential stuffing. Действия: повышенная чувствительность к несовпадениям UA/CH, усиление проверки сессий, мягкие челенджи в ночное время для новых устройств в чувствительных регионах. Результат: уменьшение неуспешных логинов на 44%, отсутствие роста обращений в поддержку благодаря мягким проверкам.

Кейс 3: Авиабилеты и ценовой мониторинг

Проблема: массовый поиск близких дат, избыточная нагрузка на кэш и метапоиск. Действия: динамические политики по диапазонам дат и частоте; разделение сценариев на информативные и транзакционные. Результат: сокращение запросов на 29% при стабильном уровне успешных бронирований, рост точности прогнозов спроса.

Кейс 4: Букмекер и бонус-абьюз

Проблема: пачки регистраций с коротким жизненным циклом. Действия: добавили последовательностную модель на события до и после регистрации, усилили консистентность отпечатка и проверку мобильных признаков. Результат: минус 35% подозрительных аккаунтов, экономия на бонусах и снижение нагрузки на модерацию.

FAQ: сложные вопросы и выверенные ответы

Как соотнести антибот-политики и UX?

Установите уровни чувствительности по зонам риска, измеряйте влияние на конверсию и используйте мягкие действия там, где блокировка не критична. Регулярная A/B-валидация обязательна.

Почему мобильные IP часто «честнее» для тестов реальной аудитории?

Они отражают «живую» сетевую динамику CGNAT и мобильных ASN, что совпадает с поведением части ваших реальных пользователей. Это особенно полезно для UX-валидирования.

Можно ли полностью полагаться на поведенческие сигналы?

Нет. Они сильны в транзакциях и логине, но уязвимы для ложных срабатываний при нестабильной сети или доступности. Нужна комбинированная оценка.

Что делать при всплеске ложных блокировок?

Снимите дамп телеметрии, откатите последние правила, включите смягчающие политики и соберите ретроспективу по когорте с ошибками.

Какой оптимальный интервал ротации IP?

Подстраивайте под длительность сценария. Для многошаговых процессов используйте стабильный адрес на всю сессию; меняйте по задаче или по таймеру с запасом времени.

Нужно ли унифицировать браузеры в тестах?

Да, для воспроизводимости фиксируйте версии и платформы. Но периодически проверяйте альтернативные стеки, чтобы увидеть поведенческие крайние случаи.

Чем полезны карты задержек и проверки DNS?

Они помогают исключить сетевые аномалии как причину ложных выводов и выбрать географию с наименьшим риском проблем.

Как работать с партнерами-роботами (good bots)?

Оформляйте белые списки, токены и контракты; предоставляйте им стабильные окна вызовов и идентификацию для прозрачного аудита.

В чем главная сложность ML-детекции в 2026?

В дрейфе и обновляемости поведения пользователей и атакующих: требуется устойчивое хранение признаков, антидрейф-процедуры и быстрая A/B-валидация изменений.

Заключение: стратегия на 12 месяцев

Сильная антибот-стратегия в 2026 — это не набор «секретов», а системная инженерия: карта сигналов, согласование команд, многоуровневое ML-скорирование и гибкие политики, разные для логина, каталога, корзины и оплаты. Практики легитимного тестирования с согласованными окнами и стабильными сетевыми профилями позволяют улучшать защиту без ущерба UX. Мобильные IP с CGNAT чаще ближе к реальности пользовательского ландшафта, а дата-центровые адреса остаются полезными в контролируемых сценариях и вайтлистах. Используйте инструменты проверки IP, DNS и отпечатков, карту задержек и калькуляторы для предсказуемости экспериментов. Организуйте ежемесячные ретроспективы, ежеквартальные переоценки моделей и держите фокус на влиянии мер на воронку. И да, инфраструктурные сервисы с реальными SIM-картами и масштабом адресов, такие как MobileProxy.Space, помогут аккуратно выстроить сетевой слой для QA и мониторинга. Не забывайте про их 3-часовой тест и промокод YOUTUBE20: он полезен, когда вы закладываете бюджет и планируете пилоты в нескольких странах с одновременной поддержкой HTTP(S) и SOCKS5, ротацией по таймеру, API или ссылке. В итоге выигрывают все: безопасность — за счет точности, продукт — за счет стабильной конверсии, а пользователи — за счет плавного и предсказуемого опыта.