Kompleksowa emulacja ruchu w 2026: jak działać legalnie, bezpiecznie i skutecznie

Spis treści

- Wprowadzenie: dlaczego to ważny temat i co zyskasz

- Podstawy: fundamentalne koncepcje

- Głębokie zanurzenie: jak systemy antybotowe czytają twój ruch

- Praktyka 1: ramy prawne i etyczne

- Praktyka 2: projektowanie „uczciwego” klienta

- Praktyka 3: higiena ruchu i obciążenie

- Praktyka 4: infrastruktura zaufania, obserwowalności i bezpieczeństwa

- Praktyka 5: współpraca z właścicielami witryn

- Praktyka 6: jakość danych i odporność schematów

- Typowe błędy: czego nie robić

- Narzędzia i zasoby: co pomaga działać poprawnie

- Przypadki i wyniki: jak działa etyczne podejście

- Faq: często zadawane pytania

- Podsumowanie: jak działać dalej

Wprowadzenie: dlaczego to ważny temat i co zyskasz

Rok 2026 przynosi surowe wymagania dotyczące automatyzacji w sieci: systemy przeciwdziałania botom, normy regulacyjne, oczekiwania użytkowników. Rośnie użycie zaawansowanych profili zachowań i sygnałów sieciowych do oceny ryzyka. Proste „proxy plus skrypt” przestają działać: w najlepszym wypadku są mało skuteczne, w najgorszym – łamią prawo i prowadzą do blokad, roszczeń sądowych i strat reputacyjnych. Niniejszy przewodnik jest dla tych, którzy tworzą legalne i trwałe procesy zbierania oraz synchronizacji danych: analityka marketingowa, monitorowanie dostępności i cen, QA i testowanie, badania otwartych danych, analiza konkurencji w ramach przepisów prawnych.

Omówimy, jak nowoczesne platformy antybotowe tworzą profil odwiedzającego na podstawie wielu sygnałów jednocześnie, dlaczego zmiana IP i User-Agent to za mało oraz dlaczego strategia „całkowitego maskowania” jest nietrwała. Zamiast technicznych instrukcji omijania zabezpieczeń (nie dostarczamy ich) otrzymasz praktyczne rozwiązania architektoniczne: ramy prawne i etyczne, projektowanie „uczciwego” klienta, higienę ruchu, infrastrukturę obserwowalności i odporności. Efekt – stos technologiczny, który działa długo, przewidywalnie i nie wchodzi w konflikt z właścicielami zasobów.

Podstawy: fundamentalne koncepcje

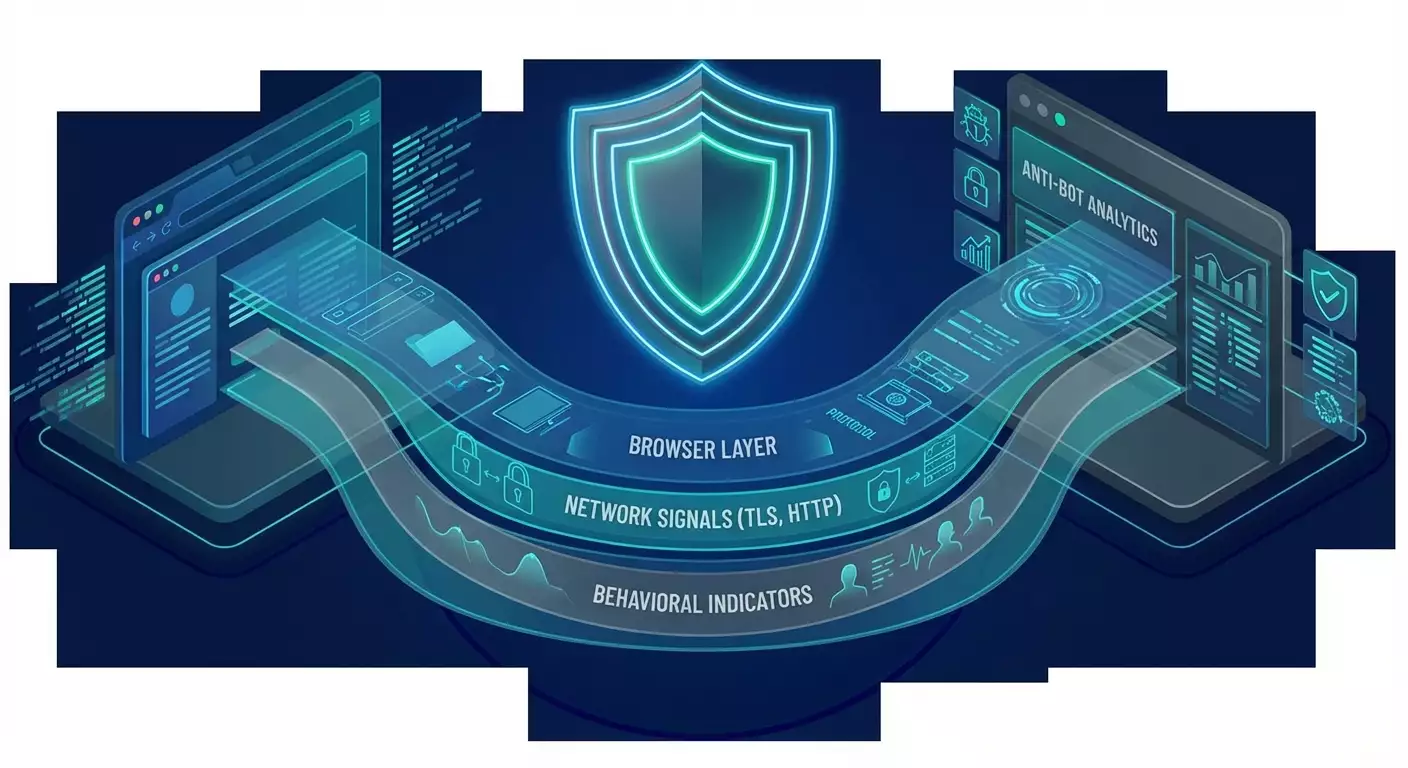

Co to jest profilowanie antybotowe. Usługi takie jak Cloudflare Bot Management, Akamai Bot Manager, DataDome, HUMAN Security łączą sygnały sieciowe i behawioralne, aby przypisać zapytaniu ocenę ryzyka. Decyzja – przepuścić, spowolnić, zaprezentować wyzwanie lub zablokować.

Kluczowe sygnały w skrócie: kolejność nagłówków HTTP i ich zawartość, szczegóły TLS (rodziny odcisków JA3, JA4, JA4H), wersja protokołu (HTTP/2, HTTP/3/QUIC), ALPN, obsługiwane algorytmy szyfrujące, a także sygnały przeglądarki (Canvas/WebGL, AudioContext, lista czcionek, strefa czasowa, język, rozmiary ekranu), zachowanie (szybkość przewijania, sposób poruszania się kursora, przerwy między zdarzeniami), kontekst sieciowy (ASN, geolokalizacja, reputacja IP), historia sesji i cookies.

Dobrowolna automatyzacja to zbieranie danych zgodnie z prawem, warunkami strony i oczekiwaniami użytkowników. Tak, automatyzacja to narzędzie o podwójnym zastosowaniu. Ale to właśnie ramy jego użycia określają dopuszczalność. Dyskutujemy wyłącznie o legalnych scenariuszach i bezpiecznych praktykach.

Dlaczego to ważne: próby „imi-towania rzeczywistego użytkownika” w celu ominięcia zabezpieczeń stają się nie tylko technologicznie trudniejsze, ale i ryzykowniejsze prawnie. Za to dobrze zaprojektowany proces z pozwoleniami i transparentną identyfikacją daje stabilność, partnerstwo i wyższą niezawodność danych.

Głębokie zanurzenie: jak systemy antybotowe czytają twój ruch

Sygnały sieciowe

Od-pis TLS odzwierciedla zbiór obsługiwanych algorytmów szyfrujących, rozszerzeń, kolejność pól, zachowanie przy negocjacji. Rodziny JA3 i JA4/JA4H pozwalają systemom dopasować klienta do typowych realizacji (przeglądarek, bibliotek). Niezgodność między cechami TLS a zgłoszonym User-Agentem to jeden z jasnych wskaźników automatyzacji.

Stos HTTP daje bogaty materiał do profilowania: kolejność nagłówków, formaty, obecność rzadko występujących lub odwrotnie, brak standardowych nagłówków. Przejście na HTTP/3 (QUIC) wzmocniło identyfikowalność klientów poprzez cechy transportowe i czasy odpowiedzi.

Sygnały przeglądarki i zachowawcze

Canvas/WebGL, AudioContext, właściwości czcionek, rozmiary ekranu, gęstość pikseli, dokładność timerów – to wszystko pomaga łączyć sesje i odróżniać rzeczywistą przeglądarkę od narzędzi automatyzacji. Zachowanie (dynamika scrollowania, rytm kliknięć, reakcja na treść) pozwala ocenić „naturalność” interakcji.

Integralność i potwierdzenie

Wyzwania i potwierdzenia: Private Access Tokens (ewolucja Privacy Pass), ryzykowo-adaptacyjne wyzwania bez CAPTCHA, sygnały bezpieczeństwa urządzenia i systemu operacyjnego. Device attestation i integracje z ekosystemami potwierdzają, że klient jest uczciwy i niezmieniony.

Ko-relacja i reputacja

Systemy łączą zdarzenia w graf: IP, cookies, parametry urządzenia, szybkość zmiany sieci, powtarzalność wzorów tras. Źródła reputacyjne i negatywne wskaźniki (w tym „szare” sieci rezydencyjne) zwiększają ryzyko.

Podsumowanie

Anty-bot to nie jeden test. To zespół sygnałów plus model ryzyka. Zamiana jednego sygnału to za mało. Niezgodność wzorców zwiększa podejrzliwość. Znaczy, że postawienie na „maskowanie” przegrywa w porównaniu do legitymacji, partnerstwa i technicznej jakości ruchu.

Praktyka 1: Ramy prawne i etyczne

Startuj nie od kodu, a od pozwoleń i ram. To oszczędza miesiące i uwalnia od blokad.

Lista kontrolna przed rozpoczęciem

- Określ podstawę prawną: dane publiczne, licencje, zgoda, umowa.

- Sprawdź warunki korzystania ze strony: czy automatyzacja jest dozwolona, w jakim zakresie.

- Zweryfikuj robots.txt i metadane. Szanuj zakazy i limity tempa.

- Przeprowadź ocenę wpływu na ochronę danych (DPIA), jeśli przetwarzasz dane osobowe.

- Wyznacz osobę kontaktową dla escalacji i próśb właścicieli stron.

- Ustaw „bezpieczne hamulce”: możliwość natychmiastowego zatrzymania ruchu w przypadku skarg.

Przejrzysta identyfikacja

Weryfikuj siebie: używaj rozpoznawalnego identyfikatora agenta i odwrotnego kanału komunikacji. To zwiększa zaufanie i szanse na białą listę. Ustal dozwolone okna aktywności, częstotliwość i format zapytań. Tak, to nie jest tak efektowne, jak „maskowanie”, ale strategicznie zyskuje.

Praca przez oficjalne API

Jeśli dostępne jest API – użyj go. Nawet płatne kanały często są tańsze i bardziej niezawodne niż walka z blokadami i przywracanie danych. Gdzie API nie ma – omów wydobycie partnerskie.

Praktyka 2: Projektowanie „uczciwego” klienta

Zamiast imitować – stawiaj na spójność i jakość. Buduj automatyzację na pełnoprawnych przeglądarkach, pracuj ostrożnie z danymi i stanem.

Przeglądarka jako silnik

- Używaj nowoczesnych silników przeglądarki (Playwright, Selenium, Puppeteer) w konfiguracjach zbliżonych do standardowych środowisk użytkowników.

- Unikaj ukrywania automatyzacji i ingerencji w sygnały integralności. To obniża ryzyko konfliktów i pułapek.

- Planuj „ludzkie” okna aktywności: dzienne godziny zgodne z odpowiednią strefą czasową, rozsądne przerwy, brak równej „maszynowej” częstotliwości.

Spójność lokalizacji i ustawień

- Zgodność Accept-Language, strefy czasowej i geografii proxy z przedmiotowym obszarem i jurysdykcją.

- Ustal stabilną konfigurację na sesję, unikaj przypadkowego drżenia parametrów.

Cookies i sesje

- Zarządzaj plikami cookies zgodnie z zasadami: przechowuj sesję tam, gdzie to dozwolone, izoluj konteksty.

- Przestrzegaj wymagań dotyczących przechowywania i usuwania: szyfruj, ograniczaj czas życia, wykonuj żądania dotyczące usunięcia danych.

Parsowanie bez kruchości

- Operuj danymi przez odporne selektory, semantyczne znaczniki, atrybuty danych.

- Przygotuj plan B: jeśli struktura się zmieniła, zmniejsz częstotliwość, wyślij powiadomienie, nie zwiększaj presji na stronie.

Praktyka 3: Higiena ruchu i obciążenie

Czysty, przewidywalny, umiarkowany ruch to sygnał uczciwości i gwarancja stabilności.

Kontrola częstotliwości

- Określ progi: RPS, równoległość, objętość na godzinę/dzień. Wprowadź tokeny i adaptacyjne backoff.

- Dodaj jitter do interwałów, unikaj sztywnych okresów i nagłych szczytów.

- Uszanuj ograniczenia strony: dynamicznie odczytuj zasady robots i publiczne wytyczne.

Sieci i proxy

- Używaj tylko legalnych, przejrzystych sieci. Unikaj „szarych” źródeł rezydencyjnych z ryzykiem złośliwego charakteru.

- Synchronizuj geografię IP z logiką biznesową. Lepiej mniej, ale skutecznie.

- Zapewnij stabilność IP dla sesji, kiedy to uzasadnione.

Efektywność zapytań

- Cache'uj wyniki, przestrzegaj zasad ETag i Last-Modified, szanuj Cache-Control.

- Nie żądaj zbyt wielu informacji: wąskie wybory, inkrementalne aktualizacje, strategia diff.

- Zminimalizuj obciążenie dużymi mediami, jeśli celem są dane tekstowe.

Praktyka 4: Infrastruktura zaufania, obserwowalności i bezpieczeństwa

Doświadczenie technologiczne to cecha, która odróżnia odporną automatyzację od taktyki „kiedyś na pewno zablokują”.

Obserwowalność

- Metryki: RPS, 95-percentyl opóźnienia, błędy według typów, próby powtórzeń, częstotliwość 4xx/5xx, odchylenia od podstawowej linii.

- Logi: zdarzenia strukturalne, korelacja według sesji, anonimizacja, jeśli to konieczne.

- Śledzenie: end-to-end śledzenie scenariuszy i zależności.

Zarządzanie ryzykiem

- Alerty na podstawie progów i anomalii (wyrzuty CAPTCHA, wzrost stopnia odmowy).

- Przycisk awaryjnego zatrzymania i polityki degradacji: mniej równoległości, więcej przerw, pauza na konkretne domeny.

- Regularne przeglądy zgodności: prawne, techniczne, operacyjne.

Bezpieczeństwo

- Tajemnice w skrytkach, rotacja kluczy, zasada najmniejszych uprawnień.

- Izolacja środowisk, kontrola dostępu, bezpieczne aktualizacje przeglądarek i sterowników.

Praktyka 5: Współpraca z właścicielami witryn

Uczyń właściciela zasobu swoim sojusznikiem.

- Omów okna, limity, priorytety, formaty przekazywanych danych.

- Proponuj dostęp przez białą listę, klucze API, podpisane tokeny.

- Uzgodnij politykę cachowania i minimalizacji obciążenia.

- Podaj kontakt i politykę odpowiedzialnych zgłoszeń (responsible contact).

Praktyka 6: Jakość danych i odporność schematów

Cel – nie tylko „zdobyć”, ale „uzyskać jakościowo i powtarzalnie”.

- Kontrola jakości: deduplikacja, walidacja schematów, monitorowanie dryfu struktury.

- Wersjonowanie parserów, canary releases, automatyczne rollbacki.

- Katalogowanie źródeł, atrybucja pochodzenia danych, audyt zmian.

Typowe błędy: czego nie robić

- Próbować ukrywać automatyzację i oszukiwać niskopoziomowe sygnały integralności klienta. To podnosi ryzyko eskalacji i łamie warunki.

- Wygórowana rotacja User-Agent i geolokalizacja bez logiki i spójności. To wygląda nienaturalnie.

- Ignorować robots.txt i publiczne instrukcje. To podważa zaufanie.

- Używać „szarych” proxy i „tanie” sieci rezydencyjnych. Ryzyko reputacyjne jest ogromne.

- Zbierać dane osobowe bez podstawy i DPIA. Konsekwencje prawne mogą być krytyczne.

- Eskalować agresję przy blokadzie: zwiększać obciążenie, mnożyć zapytania. Należy odwrotnie – zmniejszyć ciśnienie i skontaktować się z właścicielem.

Narzędzia i zasoby: co pomaga działać poprawnie

Automatyzacja przeglądarki

- Playwright, Selenium, Puppeteer – w standardowych, przejrzystych konfiguracjach.

- Zarządzanie profilami: stabilne profile, przewidywalny cykl życia sesji.

Orkiestracja i obciążenie

- Kolejki i harmonogramy: odporne rozdzielanie zadań, ograniczenie równoległości, jitter.

- Limitowanie tempa i backoff jako wbudowane mechanizmy.

Obserwowalność

- Metryki i logi z kontekstem zapytania i sesji, alerty dotyczące CAPTCHA i blokad.

- Monitorowanie syntetyczne o niskiej intensywności dla wczesnego wykrywania zmian.

Zgodność prawna

- Polityki przechowywania danych, procesy DPIA, dziennik zgód.

- Standardy postępowania w przypadku incydentów i żądań usunięcia danych.

Ważne: istnieją narzędzia i badania dotyczące profili TLS i odcisków przeglądarki. Stosuj je tylko w celu testów bezpieczeństwa i zgodności, a nie do omijania cudzych zabezpieczeń. Nasz przewodnik koncentruje się na trwałych, dozwolonych podejściach.

Przypadki i wyniki: jak działa etyczne podejście

Przypadek 1: Monitorowanie asortymentu z pozwoleniem

Firma detaliczna uzgodniła z dostawcami nocne okna i limity do 0,3 zapytania na sekundę na domenę, użyła Playwright, cache'owania ETag i aktualizacji diff. Wynik: 99,5% skutecznych przejść bez CAPTCHA, zmniejszenie obciążenia źródeł 4,7 razy, stabilne SLA danych.

Przypadek 2: Otwarte dane miasta

Zespół badawczy pracował tylko przez API portalu otwartych danych. Gdzie API nie pokrywało przypadku, uzgodniono eksport CSV raz dziennie. Wynik: zerowy udział blokad, prawna czystość, reprodukowalność badań.

Przypadek 3: Testowanie QA za WAF

Zespół testowy uzgodnił białą listę według IP i User-Agent z właścicielem strony. Okna obciążeniowe planowane na niski ruch, istnieje awaryjne zatrzymanie. Wynik: przewidywalne przebiegi testowe, brak szumów w systemie antybot.

Przypadek 4: Analityka cen przez partnerstwo

Dostawca analityczny zrezygnował z cieniutkich proxy i „maskowania”, zawarł umowy z 12 giełdami. Dane przychodzą przez API, w tym historyczne wyceny. Wynik: jakość pól wzrosła o 18%, szybkość aktualizacji – 2,3 razy, żadnych blokad.

FAQ: często zadawane pytania

Czy można całkowicie imitować „rzeczywistego użytkownika”, aby nigdy nie zostać zablokowanym?

Nie. Współczesne systemy oceniają dziesiątki skorelowanych sygnałów i zachowań w czasie. Ponadto omijanie zabezpieczeń często łamie warunki i prawo. Stabilną drogą są pozwolenia, transparentność i jakość inżynierii.

Czy potrzebne są proxy rezydencyjne?

Tylko jeśli jest to zgodne z prawem, warunkami i etyką źródła. W większości legalnych scenariuszy wystarczą stabilne IP korporacyjne i uzgodnienie limitów.

Czy należy rotować User-Agent?

Nie ma sensu w chaotycznej rotacji. Ważniejsza jest spójność i zgodność z pozostałymi parametrami klienta. Przy przejrzystej automatyzacji używaj stabilnego, opisowego User-Agenta i podawaj kontakt.

Jak postępować z cookies?

Trzymaj je bezpiecznie, szyfruj, ograniczaj czas życia, nie dziel się między niepowiązanymi projektami. Przestrzegaj żądań usunięcia danych. I używaj ich tylko tam, gdzie to dozwolone przez warunki.

Co zrobić w przypadku blokady lub CAPTCHA?

Zmniejsz obciążenie, zakończ powtórzenia, skontaktuj się z właścicielem strony. Proponuj okna, limity, identyfikację lub przejście na API. Nie komplikuj sygnałów i nie próbuj „przekręcić” zabezpieczeń.

Czy można rozwiązywać CAPTCHA przez usługi?

To może naruszać warunki i etykę. Jeśli często widzisz CAPTCHA, oznacza to, że Twój scenariusz nie jest zgodny. Skontaktuj się z źródłem po pozwolenie lub dostosuj częstotliwości i objętość.

Jak uwzględniać prywatność i regulacje?

Przeprowadzaj DPIA, klasyfikuj dane, minimalizuj zestaw pól, prowadź dziennik zgód. Przestrzegaj lokalnych przepisów: RODO, CCPA i innych zastosowań.

Czy należy dostosowywać strefę czasową i język do IP?

Logiczna zgodność jest korzystna, ale nie jako maskowanie. Główna zasada to transparentność i stabilność konfiguracji, a nie próba oszukania profilowania.

Jak zapewnić odporność na zmiany stron?

Semantyczne selektory, wersje schem, alerty o anomaliach, bieżące przeglądy zmian. I – szybkie kanały komunikacji z właścicielem strony.

Jak oceniać obciążenie na źródło?

Ustawiaj limity, patrz na wskaźniki p95, błędne odpowiedzi, szybkość dostarczania treści. Jeśli wskaźniki się pogarszają — zmniejsz częstotliwość i omawiaj alternatywy (caching, snapshoty, eksporty).

Podsumowanie: jak działać dalej

Świat w 2026 roku uczynił strategię „maskowania w celu dostępu” drogą, ryzykowną i nietrwałą. Nowoczesne systemy antybotowe widzą pełnienie obrazu – od TLS i stosu HTTP do zachowania w dynamice i attestation urządzeń. W tych warunkach wygrywa inny sposób: pozwolenia, przejrzysta identyfikacja, umiarkowane obciążenie, jakościowa inżynieria i partnerstwo. Zbuduj ramy prawne, wdroż obserwowalność i „bezpieczne hamulce”, pracuj przez pełnoprawne przeglądarki bez prób ukrycia automatyzacji, szanuj zasady źródła i jego infrastrukturę. Efekt — odporność, przewidywalność i zaufanie. A zaufanie na dłuższą metę zawsze wyprzedza maskowanie.