การจำลองการจราจรอย่างครอบคลุมในปี 2026: วิธีดำเนินการอย่างถูกต้องปลอดภัยและมีประสิทธิภาพ

บทความ

- บทนำ: ทำไมหัวข้อนี้ถึงสำคัญและคุณจะได้รับอะไร

- พื้นฐาน: แนวคิดพื้นฐาน

- การเจาะลึก: ระบบป้องกันบ็อตอ่านการจราจรของคุณอย่างไร

- การปฏิบัติ 1: กรอบกฎหมายและจริยธรรม

- การปฏิบัติ 2: การออกแบบลูกค้าที่ "มีความซื่อสัตย์"

- การปฏิบัติ 3: สุขอนามัยของการจราจรและโหลด

- การปฏิบัติ 4: โครงสร้างพื้นฐานแห่งความเชื่อมั่น การมองเห็น และความปลอดภัย

- การปฏิบัติ 5: การทำงานร่วมกับเจ้าของเว็บไซต์

- การปฏิบัติ 6: คุณภาพข้อมูลและความยั่งยืนของโครงสร้าง

- ข้อผิดพลาดทั่วไป: สิ่งที่ไม่ควรทำ

- เครื่องมือและแหล่งข้อมูล: สิ่งที่ช่วยให้ดำเนินการอย่างถูกต้อง

- กรณีศึกษาและผลลัพธ์: วิธีการทำงานของแนวทางที่มีจริยธรรม

- คำถามที่พบบ่อย: คำถามทั่วไป

- บทสรุป: จะดำเนินการต่อไปอย่างไร

บทนำ: ทำไมหัวข้อนี้ถึงสำคัญและคุณจะได้รับอะไร

ปี 2026 ได้สร้างข้อกำหนดที่เข้มงวดสำหรับการอัตโนมัติบนเว็บ: ระบบป้องกันบ็อต, ระเบียบข้อบังคับ, ความคาดหวังของผู้ใช้ เพิ่มการใช้โปรไฟล์พฤติกรรมและสัญญาณจากเครือข่ายเพื่อประเมินความเสี่ยง วิธีการง่ายๆ เช่น "พร็อกซีพลัสสคริปต์" ไม่ทำงานอีกต่อไป: ในกรณีที่ดีที่สุด ก็มีประสิทธิภาพน้อย ในกรณีที่เลวร้ายจะทำให้เกิดการละเมิดกฎหมายและนำไปสู่การบล็อก ข้อเรียกร้องทางกฎหมาย และความเสียหายต่อชื่อเสียง คู่มือนี้เหมาะสำหรับผู้ที่สร้างกระบวนการเก็บข้อมูลและซิงค์ข้อมูลอย่างถูกต้องและยั่งยืน: การวิเคราะห์การตลาด, การติดตามความพร้อมและราคา, QA และการทดสอบ, การศึกษาเกี่ยวกับข้อมูลที่เปิดเผย, การเก็บข้อมูลคู่แข่งในกรอบกฎหมาย

เราจะศึกษาเกี่ยวกับวิธีที่แพลตฟอร์มป้องกันบ็อตสมัยใหม่สร้างโปรไฟล์ผู้เข้าชมจากสัญญาณหลายสิบสัญญาณพร้อมกัน ทำไมการเปลี่ยนแปลง IP และ User-Agent เพียงอย่างเดียวจึงไม่เพียงพอ และทำไมกลยุทธ์ "การปกปิดทั้งหมด" จึงไม่ยั่งยืน แทนที่จะให้คำแนะนำทางเทคนิคในการหลบเลี่ยงการป้องกัน (เราจะไม่ให้) คุณจะได้รับโซลูชันสถาปัตยกรรมที่ใช้งานได้จริง: กรอบกฎหมายและจริยธรรม การออกแบบลูกค้าที่ "มีความซื่อสัตย์" สุขอนามัยของการจราจร โครงสร้างพื้นฐานที่สามารถมองเห็นและมีความยั่งยืน สรุปแล้วคือ สแต็กที่ทำงานได้อย่างยาวนาน คาดการณ์ได้ และไม่ขัดแย้งกับเจ้าของทรัพยากร

พื้นฐาน: แนวคิดพื้นฐาน

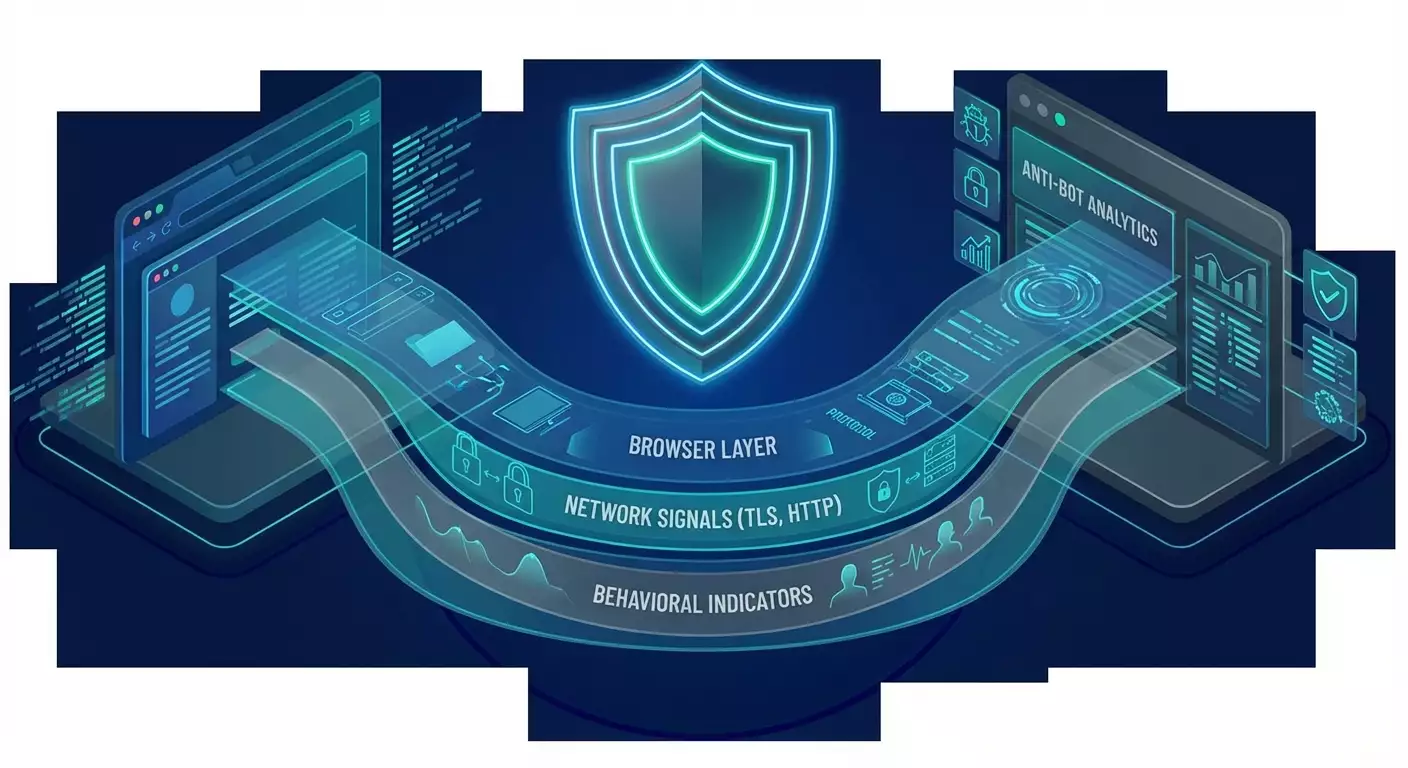

การแบ่งโปรไฟล์ป้องกันบ็อตคืออะไร. บริการในระดับ Cloudflare Bot Management, Akamai Bot Manager, DataDome, HUMAN Security รวมสัญญาณจากเครือข่ายและพฤติกรรมเพื่อตรวจสอบความเสี่ยงของคำร้อง การตัดสินใจคือ ผ่านไป, ชะลอ, แสดงความท้าทาย หรือบล็อก

สัญญาณที่สำคัญ โดยรวม: ลำดับข้อมูล HTTP และเนื้อหา, ลักษณะของการจับมือ TLS (ลายนิ้วมือประเภท JA3, JA4, JA4H), เวอร์ชันโปรโตคอล (HTTP/2, HTTP/3/QUIC), ALPN, ชุดรหัสที่รองรับ รวมถึงลักษณะของเบราว์เซอร์ (Canvas/WebGL, AudioContext, รายการฟอนต์, timezone, ภาษา, ขนาดหน้าจอ), พฤติกรรม (ความเร็วในการเลื่อน, วิธีที่เคอร์เซอร์เคลื่อนที่, การหยุดชั่วคราวระหว่างเหตุการณ์), บริบทเครือข่าย (ASN, GEO, ชื่อเสียง IP), ประวัติของเซสชั่นและคุกกี้

การอัตโนมัติที่มีจริยธรรม คือการเก็บข้อมูลตามกฎหมาย ข้อกำหนดของเว็บไซต์ และความคาดหวังของผู้ใช้ ใช่, การอัตโนมัติเป็นเครื่องมือที่มีสองด้าน แต่ขอบเขตของการใช้งานเป็นตัวกำหนดความเหมาะสม เราพูดคุยเฉพาะเกี่ยวกับสถานการณ์ที่ถูกกฎหมายและแนวทางที่ปลอดภัย

ทำไมมันถึงสำคัญ: ความพยายามในการ "เลียนแบบผู้ใช้จริง" เพื่อหลบเลี่ยงการป้องกันไม่เพียงแต่จะซับซ้อนทางเทคโนโลยีมากขึ้น แต่ยังมีความเสี่ยงทางกฎหมายมากขึ้นด้วย แต่กระบวนการที่ออกแบบมาอย่างถูกต้องพร้อมการอนุญาตและการระบุที่โปร่งใสให้ความมั่นคง ความสัมพันธ์กับพันธมิตรและความน่าเชื่อถือของข้อมูลที่สูงขึ้น

การเจาะลึก: ระบบป้องกันบ็อตอ่านการจราจรของคุณอย่างไร

สัญญาณเครือข่าย

ลายนิ้วมือ TLS สะท้อนชุดของชุดรหัสที่รองรับ ส่วนขยาย ลำดับของฟิลด์ และพฤติกรรมระหว่างการจับมือ ครอบครัว JA3 และ JA4/JA4H ช่วยให้ระบบสามารถจับคู่กับไคลเอนต์ที่เป็นไปตามรูปแบบ (เบราว์เซอร์, ไลบรารี) ความไม่สอดคล้องกันระหว่างลักษณะ TLS และ User-Agent ที่ระบุ เป็นหนึ่งในตัวบ่งชี้ที่เด่นชัดของการทำงานอัตโนมัติ

HTTP Stack ให้พื้นฐานที่หลากหลายสำหรับการแบ่งโปรไฟล์: ลำดับของส่วนหัว รูปแบบการใช้งาน การมีอยู่ของส่วนหัวมาตรฐานที่หายากหรือขาดหายไป การเปลี่ยนไปใช้ HTTP/3 (QUIC) ได้ช่วยเพิ่มความแตกต่างในระหว่างลูกค้าผ่านลักษณะการส่งข้อมูลและการวัดเวลา

ลักษณะของเบราว์เซอร์และพฤติกรรม

Canvas/WebGL, AudioContext, ลักษณะของฟอนต์ ขนาดหน้าจอ ความหนาแน่นของพิกเซล ความแม่นยำของตัวจับเวลา — ทั้งหมดนี้ช่วยเชื่อมต่อเซสชันและแยกออกระหว่างเบราว์เซอร์จริงกับเครื่องมือการทำงานอัตโนมัติ พฤติกรรม (การเลื่อน, รูปแบบการคลิก, การตอบสนองต่อเนื้อหา) ช่วยให้ประเมิน "ธรรมชาติ" ของการโต้ตอบ

ความสมบูรณ์และการยืนยัน

ความท้าทายและการยืนยัน: Private Access Tokens (วิวัฒนาการของ Privacy Pass), ความท้าทายที่ปรับความเสี่ยงโดยไม่ต้องใช้ CAPTCHA สัญญาณด้านความปลอดภัยของอุปกรณ์และ OS Device attestation และการรวมเข้ากับระบบนิเวศเพื่อยืนยันว่าไคลเอนต์ "มีความซื่อสัตย์" และไม่ถูกเปลี่ยนแปลง

การสนับสนุนและชื่อเสียง

ระบบเชื่อมโยงเหตุการณ์ในกราฟ: IP, คุกกี้, พารามิเตอร์ของอุปกรณ์, ความเร็วในการเปลี่ยนเครือข่าย, การทำซ้ำของรูปแบบการเดินทาง ฟีดชื่อเสียงและตัวบ่งชี้เชิงลบ (รวมถึงเครือข่ายที่ "เทา") เพิ่มความเสี่ยง

สรุป

การป้องกันบ็อตไม่ใช่การทดสอบเดียว มันคือการรวมตัวของสัญญาณบวกกับโมเดลความเสี่ยง การเปลี่ยนแปลงในลักษณะนั้นน้อยลง ความไม่สอดคล้องกันของรูปแบบทำให้เกิดความสงสัย ดังนั้นการเดิมพันที่ "ปกปิด" จึงเป็นการแพ้เมื่อเปรียบเทียบกับ ความชอบธรรม, การเป็นหุ้นส่วน และคุณภาพด้านเทคนิคของการจราจร

การปฏิบัติ 1: กรอบกฎหมายและจริยธรรม

เริ่มไม่ใช่ที่โค้ด แต่เป็นการอนุญาตและกรอบสิ่งที่ควรทำ สิ่งนี้ช่วยประหยัดเวลาเป็นเดือนและหลีกเลี่ยงการบล็อก

เช็คลิสต์ก่อนเริ่ม

- กำหนดฐานทางกฎหมาย: ข้อมูลสาธารณะ, ใบอนุญาต, การอนุญาต, สัญญา

- ตรวจสอบเงื่อนไขการใช้งานของเว็บไซต์: การอัตโนมัติได้รับอนุญาตหรือไม่ ในขอบเขตไหน

- ตรวจสอบ robots.txt และข้อบ่งชี้เมตา ให้เกียรติกับห้ามและการจำกัดอัตรา

- ดำเนินการประเมินผลกระทบต่อการคุ้มครองข้อมูล (DPIA), หากมีข้อมูลส่วนบุคคล

- แต่งตั้งผู้ติดต่อสำหรับการระงับข้อพิพาทและคำขอจากเจ้าของเว็บไซต์

- ตั้งค่าหยุดฉุกเฉิน: ความสามารถในการหยุดการจราจรทันทีเมื่อมีข้อร้องเรียน

การระบุที่โปร่งใส

ยืนยันตัวคุณ: ใช้ตัวระบุเอเจนต์ที่สังเกตเห็นได้และช่องทางการสื่อสารที่กลับมา สิ่งนี้ช่วยเพิ่มความเชื่อมั่นและโอกาสที่จะอยู่ในรายการอนุญาต กำหนดหน้าต่างกิจกรรมที่อนุญาต ความถี่และรูปแบบของคำร้อง ใช่, นี่ไม่เหมือนกับการ "ปกปิด" แต่ได้รับผลประโยชน์ในเชิงกลยุทธ์

ทำงานผ่าน API ที่เป็นทางการ

หากมี API – ใช้งานเลย ถึงแม้ช่องทางที่ต้องจ่ายก็ยังถูกกว่าและเชื่อถือได้มากกว่าการต่อสู้กับการบล็อกและการฟื้นฟูแนวทาง ในกรณีที่ไม่มี API – พูดคุยถึงการโหลดข้อมูลจากพาร์ทเนอร์

การปฏิบัติ 2: การออกแบบลูกค้าที่ "มีความซื่อสัตย์"

แทนที่จะเป็นการเลียนแบบ – ควรให้ความคงที่และคุณภาพ สร้างการอัตโนมัติบนเบราว์เซอร์ที่ครบถ้วน รักษาสถานะและข้อมูลอย่างระมัดระวัง

เบราว์เซอร์เป็นเครื่องยนต์

- ใช้เบราว์เซอร์ที่ทันสมัย (Playwright, Selenium, Puppeteer) ในการกำหนดค่าที่ใกล้เคียงกับสภาพแวดล้อมพื้นฐาน

- หลีกเลี่ยงการซ่อนการทำงานอัตโนมัติและการแทรกแซงในสัญญาณความสมบูรณ์ สิ่งนี้ลดความเสี่ยงของข้อขัดแย้งและกับดัก

- วางแผน "หน้าต่างกิจกรรมของมนุษย์": ชั่วโมงที่เกี่ยวข้องกับโซนเวลา พักผ่อนที่มีเหตุผล ไม่มีความถี่ที่เป็น "เครื่องจักร"

ความสอดคล้องของภูมิภาคและการตั้งค่า

- ซิงค์ Accept-Language, timezone และภูมิศาสตร์ของพร็อกซีให้ตรงกับสาขาวิชาและเขตอำนาจ

- บันทึกการกำหนดค่าเสถียรในเซสชั่น หลีกเลี่ยงการสั่นไหวแบบสุ่มของพารามิเตอร์

คุกกี้และเซสชั่น

- จัดการ cookie jar ตามกฎ: เก็บเซสชั่นในที่ที่ได้รับอนุญาต แยกบริบท

- ปฏิบัติตามข้อกำหนดในการจัดเก็บและการลบ: เข้ารหัส จำกัดอายุการใช้งาน และดำเนินการแก้ไขข้อมูล

การวิเคราะห์โดยไม่ทำให้เกิดความเปราะบาง

- จัดการข้อมูลด้วยเซลเล็คเตอร์ที่เสถียร ตัวระบุเชิงความหมาย แอตทริบิวต์ข้อมูล

- วางแผน B: หากโครงสร้างมีการเปลี่ยนแปลง ลดความถี่ ส่งการแจ้งเตือน ไม่เพิ่มแรงกดดันต่อเว็บไซต์

การปฏิบัติ 3: สุขอนามัยของการจราจรและโหลด

การจราจรที่สะอาด คาดการณ์ได้ และพอเหมาะเป็นสัญญาณของความมีจริยธรรมและพันธมิตรที่มั่นคง

การควบคุมความถี่

- กำหนดขีดจำกัด: RPS, จำนวนการประมวลผลพร้อมกัน, ปริมาณต่อชั่วโมง/วัน ใช้โทเค็นแบตเก็ตและการลดอัตราที่ปรับได้

- เพิ่ม jitter เข้ากับช่วงและหลีกเลี่ยงช่วงเวลาที่ตายตัวและการกระโดดอย่างกะทันหัน

- เคารพข้อจำกัดของเว็บไซต์: อ่านกฎ robots และข้อกำหนดสาธารณะอย่างเหมาะสม

เครือข่ายและพร็อกซี

- ใช้เพียงเครือข่ายที่ถูกกฎหมายและโปร่งใส หลีกเลี่ยงแหล่งข้อมูล "เทา" ที่เสี่ยงต่อการเป็นอันตราย

- เปรียบเทียบภูมิศาสตร์ IP กับตรรกะทางธุรกิจ ยิ่งน้อยยิ่งดี แต่คุณภาพสูง

- การให้ความมั่นคงของ IP สำหรับเซสชันเมื่อจำเป็น

ประสิทธิภาพของคำร้อง

- ทำการเก็บข้อมูลที่ได้ผลลัพธ์ ให้ความเคารพกับ ETag และ Last-Modified เคารพ Cache-Control

- อย่าขอสถานะที่ไม่จำเป็น เช่น การเลือกแคบ อัปเดตเรื่อยๆ กลยุทธ์การเปรียบเทียบ

- ลดโหลดของสื่อที่ใหญ่ถ้าจุดประสงค์คือข้อมูลข้อความ

การปฏิบัติ 4: โครงสร้างพื้นฐานแห่งความเชื่อมั่น การมองเห็น และความปลอดภัย

ความก้าวหน้าของเทคโนโลยี 是ที่ทำให้การอัตโนมัติยั่งยืนแตกต่างจากกลยุทธ์ “จนกว่าจะถูกบล็อก”

การมองเห็น

- เมตริก: RPS, p95 ความล่าช้า, ข้อผิดพลาดตามประเภท, ความพยายามในการซ้ำ, ความถี่ 4xx/5xx, ความเบี่ยงเบนจากพื้นฐาน

- ล็อก: เหตุการณ์ที่มีโครงสร้างการสัมพันธ์ตามเซสชั่น การทำให้เป็นอันนามัยเมื่อจำเป็น

- ติดตาม: การติดตามสคริปต์และการพึ่งพาที่เป็นโมน

การจัดการความเสี่ยง

- สร้างการแจ้งเตือนเมื่อถึงขีดจำกัดและความผิดปกติ (การเพิ่ม CAPTCHA, การเพิ่มอัตราการปฏิเสธ)

- ปุ่มหยุดฉุกเฉินและนโยบายการลดความเสี่ยง: ลดการประมวลผลพร้อมกัน เพิ่มการหยุดหย่อน, หยุดช่วงเวลาสำหรับโดเมนเฉพาะ

- การตรวจสอบความสอดคล้องอย่างสม่ำเสมอ: กฎหมาย, เทคนิค, ปฏิบัติการ

ความปลอดภัย

- ความลับในที่จัดเก็บ หมุนเวียนกุญแจ หลักการของสิทธิพิเศษต่ำสุด

- การแยกบรรยากาศ การควบคุมการเข้าถึง การอัปเดตเบราว์เซอร์และไดรเวอร์อย่างปลอดภัย

การปฏิบัติ 5: การทำงานร่วมกับเจ้าของเว็บไซต์

ทำให้เจ้าของทรัพยากรเป็นพันธมิตร

- พูดคุยเกี่ยวกับหน้าต่าง ขีดจำกัด ลำดับความสำคัญ รูปแบบการส่งข้อมูล

- เสนอการเข้าใช้ผ่านรายการอนุญาต, API-keys, โทเค็นที่ลงนาม

- ตกลงนโยบายการเก็บข้อมูลและการลดภาระการทำงาน

- ให้ข้อมูลติดต่อและนโยบายการติดต่อที่รับผิดชอบ

การปฏิบัติ 6: คุณภาพข้อมูลและความยั่งยืนของโครงสร้าง

เป้าหมายไม่ใช่เพียงแค่ "ได้ข้อมูล" แต่ต้อง "ได้ข้อมูลที่มีคุณภาพและสามารถทำซ้ำได้"

- การควบคุมคุณภาพ: การลบข้อมูลซ้ำ การตรวจสอบโครงสร้าง การติดตามการเปลี่ยนแปลงโครงสร้าง

- การตั้งเวอร์ชันของพาร์เซอร์ การเปิดตัวแบบคานารี การคืนค่าทันที

- การจัดทำรายชื่อแหล่งข้อมูล การระบุที่มาของข้อมูล การตรวจสอบการเปลี่ยนแปลง

ข้อผิดพลาดทั่วไป: สิ่งที่ไม่ควรทำ

- พยายามหลบเลี่ยงการทำงานอัตโนมัติและแทนที่สัญญาณระดับต่ำของความสมบูรณ์ของลูกค้า ซึ่งจะเพิ่มความเสี่ยงของการซ้ำซ้อนและละเมิดเงื่อนไข

- การหมุน User-Agent และภูมิศาสตร์อย่างเฉียบพลันโดยไม่มีเหตุผลและความสอดคล้องทำให้ดูไม่เป็นธรรมชาติ

- ไม่ให้ความสำคัญกับ robots.txt และคำแนะนำสาธารณะ สิ่งนี้ทำให้เกิดความสูญเสียความเชื่อถือ

- ใช้พร็อกซี "เทา" และเครือข่ายเรสซิเดนท์ "ถูก" ความเสี่ยงด้านชื่อเสียงสูงมาก

- เก็บข้อมูลส่วนบุคคลโดยไม่มีฐานและ DPIA ผลลัพธ์ทางกฎหมายอาจร้ายแรง

- ใช้ความก้าวร้าวในการบล็อก: เพิ่มภาระ ยกเพิ่มจำนวนคำร้อง ต้องลดแรงกดดันและติดต่อเจ้าของ

เครื่องมือและแหล่งข้อมูล: สิ่งที่ช่วยให้ดำเนินการอย่างถูกต้อง

การทำงานอัตโนมัติของเบราว์เซอร์

- Playwright, Selenium, Puppeteer — ในการกำหนดค่าแบบมาตรฐานและโปร่งใส

- การบริหารจัดการโปรไฟล์: โปรไฟล์ที่เสถียร อายุการใช้งานของเซสชันที่คาดการณ์ได้

การจัดการและการโหลด

- คิวและผู้จัดการเวลา: การแจกจ่ายงานที่เสถียร การลดความเร็วพร้อมกัน, jitter

- การจำกัดอัตราและการถอยกลับเป็นกลไกภายใน

การมองเห็น

- เมตริกและล็อกที่มีบริบทสำหรับคำร้องและเซสชัน การเตือนภัยเมื่อมีกิจกรรม CAPTCHA และการบล็อก

- การตรวจสอบส่วนสังเคราะห์ที่มีความเข้มข้นต่ำเพื่อการตรวจจับการเปลี่ยนแปลงในระยะสั้น

สอดคล้องกับกฎหมาย

- นโยบายการจัดเก็บข้อมูล, กระบวนการ DPIA, บันทึกการอนุญาต

- มาตรฐานการจัดการเหตุการณ์และคำขอลบข้อมูล

มันสำคัญ: มีเครื่องมือและการวิจัยเกี่ยวกับโปรไฟล์ TLS และการลายนิ้วมือของเบราว์เซอร์ ใช้งานเฉพาะสำหรับการทดสอบด้านความปลอดภัยและความเข้ากันได้ของคุณเอง ไม่ใช่เพื่อหลบเลี่ยงการป้องกันของผู้อื่น คู่มือของเราเน้นที่การใช้แนวทางที่ยั่งยืนและมีการอนุญาต

กรณีศึกษาและผลลัพธ์: วิธีการทำงานของแนวทางที่มีจริยธรรม

กรณีที่ 1: การติดตามสต็อกในร้านค้าตามกำหนดเวลา

บริษัทค้าปลีกทำข้อตกลงกับซัพพลายเออร์ในการตั้งเวลานัดหมายตอนกลางคืน และขีดจำกัดไม่ถึง 0.3 การร้องขอต่อวินาทีต่อโดเมน ใช้ Playwright, การเก็บข้อมูล ETag และการอัปเดตเชิงเปรียบเทียบ ผลลัพธ์: ผ่านไปได้ถึง 99.5% โดยไม่ต้องใช้ CAPTCHA ลดภาระต่อแหล่งข้อมูลได้ถึง 4.7 เท่า และ SLA ข้อมูลที่เสถียร

กรณีที่ 2: ข้อมูลที่เปิดเผยของเมือง

ทีมวิจัยทำงานผ่าน API ของเอ็นเทอร์พรีเมืองที่เปิดเผย ขณะที่ API ไม่ครอบคลุมกรณี สอดคล้องการส่งออก CSV ทุกวัน ผลลัพธ์: ไม่มีการบล็อกเลย, รับประกันทางกฎหมาย, และสามารถทำซ้ำการศึกษาได้

กรณีที่ 3: การทดสอบ QA เบื้องหลัง WAF

ทีมทดสอบทำข้อตกลงรายการอนุญาตตาม IP และ User-Agent กับเจ้าของเว็บไซต์ เวลาทนทานกำหนดไว้ในช่วงที่มีการจราจรน้อย มีการหยุดฉุกเฉิน ผลลัพธ์: การทดสอบที่คาดการณ์ได้ ไม่มีสัญญาณรบกวนในระบบป้องกันบ็อต

กรณีที่ 4: การวิเคราะห์ราคาในรูปแบบการเป็นหุ้นส่วน

ผู้ให้บริการวิเคราะห์ละทิ้งพร็อกซีและการ "ปกปิด" ทำข้อตกลงกับ 12 ตลาดการค้า ข้อมูลนั้นได้รับจาก API รวมถึงข้อมูลเชิงประวัติ ผลลัพธ์: คุณภาพของข้อมูลเพิ่มขึ้น 18%, ความเร็วในการอัปเดตเป็น 2.3 เท่า ไม่มีการบล็อกเกิดขึ้น

คำถามที่พบบ่อย: คำถามทั่วไป

สามารถเลียนแบบ "ผู้ใช้จริง" ได้อย่างครบถ้วนเพื่อไม่ให้ถูกบล็อกไหม?

ไม่ได้ ระบบสมัยใหม่ประเมินสิบสัญญาณที่สอดคล้องกันและพฤติกรรมตามเวลา นอกจากนี้ การหลบเลี่ยงการป้องกันมักทำให้ละเมิดเงื่อนไขและกฎหมาย ทางที่ยั่งยืนคือการอนุญาต การเปิดเผย และการสร้างวิศวกรรมที่มีคุณภาพ

จำเป็นต้องใช้พร็อกซีหรือไม่?

เฉพาะเมื่อกฎหมาย เงื่อนไข และจริยธรรมของแหล่งที่มามีความสอดคล้อง ในกรณีส่วนใหญ่ สถานการณ์ตามกฎหมายเพียงพอโดยใช้ IP ขององค์กรที่เสถียรและการตกลงขอบเขต

ควรหมุน User-Agent หรือไม่?

ไม่มีความหมายในการหมุนแบบไร้เหตุผล ความสำคัญอยู่ที่ความสัมพันธ์และความสอดคล้องกับพารามิเตอร์อื่นๆ ของลูกค้า ในการทำงานอัตโนมัติอย่างโปร่งใส ใช้ User-Agent ที่เสถียรและมีคำอธิบายอย่างชัดเจน และระบุการติดต่อ

ควรจัดการกับคุกกี้อย่างไร?

เก็บรักษาอย่างปลอดภัย เข้ารหัส จำกัดอายุการใช้งาน ไม่แชร์ระหว่างโครงการที่ไม่เกี่ยวข้อง ปฏิบัติตามคำขอลบข้อมูล และใช้เฉพาะเมื่อได้รับอนุญาตจากเงื่อนไข

ควรทำอย่างไรเมื่อถูกบล็อกหรือมี CAPTCHA?

ลดแรงกดดัน หยุดการทดลองซ้ำ ติดต่อเจ้าของเว็บไซต์ เสนอเวลาที่เหมาะสม ขีดจำกัด การยืนยัน หรือเปลี่ยนไปใช้ API อย่าทำให้สัญญาณซับซ้อนและหลีกเลี่ยงการพยายาม "หลอกลวง" การป้องกัน

สามารถแก้ CAPTCHA ผ่านบริการได้หรือไม่?

อาจละเมิดเงื่อนไขและจริยธรรม หากคุณพบ CAPTCHA บ่อยครั้ง แสดงว่าสคริปต์ของคุณไม่สอดคล้อง ต้องดำเนินการด้วยการขออนุญาตจากแหล่ง หรือปรับความถี่และปริมาณ

ควรคำนึงถึงความเป็นส่วนตัวและหน่วยงานกำกับดูแลอย่างไร?

ดำเนินการ DPIA, จำแนกข้อมูล ลดการตั้งค่าฟิลด์, บันทึกการอนุญาต เคารพกฎหมายท้องถิ่น: GDPR, CCPA และกฎอื่นๆ ที่ใช้บังคับ

จำเป็นต้องปรับ timezone และภาษาตาม IP หรือไม่?

ความสอดคล้องที่มีเหตุผลเป็นสิ่งที่ดีแต่ไม่ควรเป็นการปกปิด หลักการสำคัญคือ โปร่งใสและความมั่นคง ซึ่งไม่ใช่การพยายามหลอกลวงการแบ่งโปรไฟล์

จะประกันความยั่งยืนของการเปลี่ยนแปลงหน้าหรือไม่?

ใช้เซลเล็คเตอร์เชิงความหมาย เวอร์ชันโครงสร้าง การเปิดตัวแบบคานารี การแจ้งเตือนเมื่อเกิดอุปสรรค การทบทวนการเปลี่ยนแปลงในแบบสด และการมีช่องทางการสื่อสารที่รวดเร็วกับเจ้าของเว็บไซต์

จะประเมินภาระของแหล่งที่มาหรือไม่?

กำหนดขีดจำกัด ดูที่ p95, อัตราข้อผิดพลาด ความเร็วในการส่งเนื้อหา ถ้าตัวแปรแย่ลง ต้องลดความถี่และพูดคุยถึงทางเลือก (การเก็บข้อมูล, สแนปช็อต, การส่งออก)

บทสรุป: จะดำเนินการต่อไปอย่างไร

โลกในปี 2026 ได้ทำให้กลยุทธ์ "การปกปิดเพื่อการเข้าถึง" เป็นสิ่งที่มีค่าใช้จ่ายสูง มีความเสี่ยง และไม่อาจรักษาได้ ระบบป้องกันบ็อตสมัยใหม่สามารถมองเห็นภาพรวมจาก TLS และ HTTP Stack ไปจนถึงพฤติกรรมในเชิงพลศาสตร์และอรรถประโยชน์อุปกรณ์ ในสภาวะนี้ กลยุทธ์ที่แตกต่างกันได้แก่การขออนุญาต การเปิดเผย การจัดการที่พอเหมาะ วิศวกรรมที่มีคุณภาพ และการทำงานร่วมกัน ต้องสร้างกรอบกฎหมาย สร้างแบบฟอร์มการมองเห็น และ "เบรกปลอดภัย" ทำงานผ่านเบราว์เซอร์ที่สมบูรณ์โดยไม่เปิดเผยการทำงานอัตโนมัติ เคารพกฎและโครงสร้างของแหล่งที่มา สรุปคือ ความยั่งยืนและความน่าเชื่อถือ ข้อเท็จจริงทางการที่มีความน่าเชื่อถือจะมีความได้เปรียบเหนือการปกปิดในระยะยาว