2026'da Trafik Emülasyonu: Yasal, Güvenli ve Etkili Nasıl Hareket Edilir

Makale içeriği

- Giriş: neden bu konu önemli ve ne elde edeceksiniz

- Temel bilgiler: temel kavramlar

- Derinlemesine i̇nceleme: bot koruma sistemleri trafiğinizi nasıl okuyor?

- Uygulama 1: hukuki ve etik çerçeve

- Uygulama 2: "dürüst" i̇stemci tasarımı

- Uygulama 3: trafik hijyeni ve yük yönetimi

- Uygulama 4: güven, gözlemlenebilirlik ve güvenlik altyapısı

- Uygulama 5: site sahipleriyle i̇letişim kurma

- Uygulama 6: veri kalitesi ve şemaların sürdürülebilirliği

- Tipik hatalar: kesinlikle yapmamanız gerekenler

- Araçlar ve kaynaklar: doğru hareket etmenize yardımcı olanlar

- Örnekler ve sonuçlar: etik yaklaşım nasıl çalışıyor?

- Sss: sıkça sorulan sorular

- Sonuç: gelecekte nasıl davranmalıyım?

Giriş: Neden Bu Konu Önemli ve Ne Elde Edeceksiniz

2026 yılı, web otomasyonuna yönelik sert gereklilikler getirdi: botları engelleme sistemleri, düzenleyici normlar, kullanıcı beklentileri. Davranışsal profillerin ve ağ sinyallerinin kullanımı artmaya devam ediyor. Basit "proxy artı script" yöntemleri artık işe yaramıyor: en iyi ihtimalle etkisiz, en kötü ihtimalle yasa ihlali yaparak engellenmelere, hukuki taleplere ve itibar kaybına yol açıyor. Bu kılavuz, yasal ve sürdürülebilir veri toplama ve senkronizasyon süreçleri oluşturanlar için hazırlanmıştır: pazarlama analizi, stok ve fiyat takibi, QA ve test, açık veri araştırmaları, hukuki sınırlar içinde rekabet istihbaratı.

Modern bot koruma platformlarının ziyaretçi profillerini aynı anda onarlarca sinyal üzerinden nasıl oluşturduğunu, yalnızca IP ve User-Agent değişikliğinin neden yetersiz olduğunu ve "tam maskeleme" stratejisinin neden sürdürülebilir olmadığını anlayacağız. Koruma sistemlerini aşmaya yönelik teknik talimatlar vermeyeceğiz; bunun yerine, hukuki ve etik bir çerçeve, "dürüst" bir istemci tasarımı, trafik hijyeni, izlenebilir ve sürdürülebilir bir altyapı gibi pratik mimari çözümler sunacağız. Sonuç olarak, uzun süre çalışacak, öngörülebilir ve kaynak sahipleriyle çelişmeyecek bir yapı elde edeceksiniz.

Temel Bilgiler: Temel Kavramlar

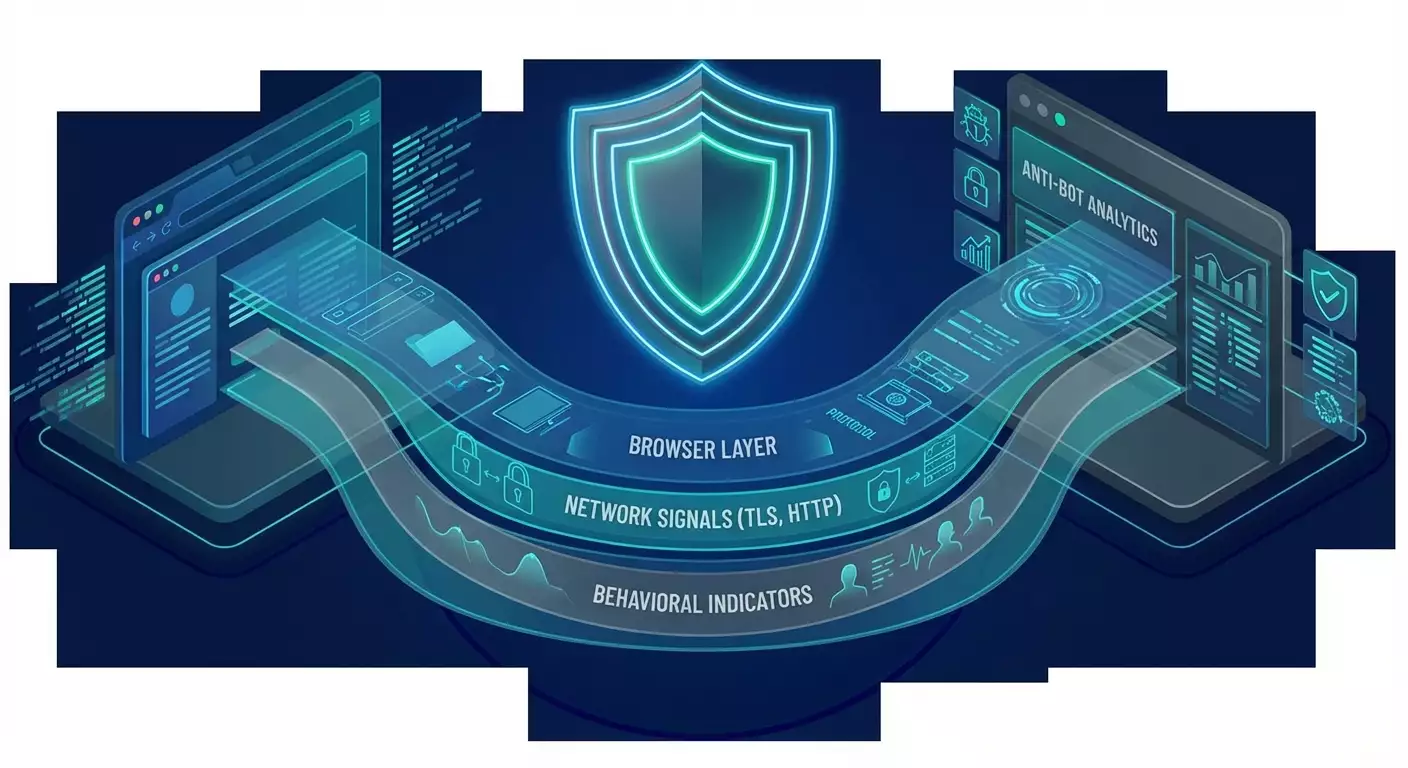

Bot Profilleme Nedir? Cloudflare Bot Management, Akamai Bot Manager, DataDome, HUMAN Security gibi servisler, ağ ve davranışsal sinyalleri birleştirerek isteklere risk değerlendirmesi yapar. Çözüm; atlamak, yavaşlatmak, bir zorluk göstermek veya engellemektir.

Anahtar Sinyaller: HTTP başlıklarının sırası ve içeriği, TLS el sıkışma özellikleri (JA3, JA4, JA4H tipi parmak izleri), protokol versiyonu (HTTP/2, HTTP/3/QUIC), ALPN, desteklenen şifreler ve tarayıcı parmak izleri (Canvas/WebGL, AudioContext, yazı tipi listesi, zaman dilimi, dil, ekran boyutları), davranış (scroll hızı, imleç hareketi, olaylar arasındaki bekleme süreleri), ağ bağlamı (ASN, coğrafi veri, IP itibarı), oturum geçmişi ve çerezler.

İyi Niyetli Otomasyon yasal düzenlemelere, site şartlarına ve kullanıcı beklentilerine uygun veri toplamaktır. Evet, otomasyon çift amaçlı bir araçtır. Ancak uygulama çerçevesi, izinlerin geçerliliğini belirler. Biz sadece yasal senaryolar ve güvenli uygulamaları tartışıyoruz.

Neden Önemlidir?: Koruma sistemlerini aşmaya yönelik "gerçek kullanıcı taklidi" girişimleri sadece teknolojik olarak karmaşıklaşmıyor, aynı zamanda hukuken de riskli hale geliyor. Ancak izinlerin ve şeffaf kimlik doğrulamanın bulunduğu doğru bir tasarım süreci, istikrar sağlar, ortaklık ilişkileri kurar ve veri güvenilirliğini artırır.

Derinlemesine İnceleme: Bot Koruma Sistemleri Trafiğinizi Nasıl Okuyor?

Ağ Sinyalleri

TLS Parmak İzi, desteklenen şifrelerin, uzantıların, alan sırasının ve el sıkışma davranışının kümesini yansıtır. JA3 ve JA4/JA4H aileleri, sistemlerin istemcileri standart uygulamalarla (tarayıcılar, kütüphaneler) eşleştirmesine olanak tanır. TLS özellikleri ile bildirilen User-Agent arasındaki tutarsızlık, otomasyona dair belirgin bir gösterge olarak kabul edilir.

HTTP Yığını profilleme için zengin bir temel sunar: başlıkların sırası, formatları, az bulunan veya tam tersi, standart başlıkların eksikliği. HTTP/3'e (QUIC) geçiş, istemcilerin iletim özellikleri ve zamanlamaları aracılığıyla fark edilmesini artırmıştır.

Tarayıcı ve Davranışsal Sinyaller

Canvas/WebGL, AudioContext, yazı tipi özellikleri, ekran boyutları, piksel yoğunluğu, zamanlayıcı doğruluğu — bunların hepsi oturumları bağlamak ve gerçek tarayıcıları otomasyon araçlarından ayırmak için yardımcı olur. Davranış (scroll dinamiği, tıklama ritmi, içeriğe verilen tepkiler) etkileşimin "doğallığı"nı değerlendirmeye olanak tanır.

Doğruluk ve Onay

Zorluklar ve Onay: Private Access Tokens (Privacy Pass'in evrimi), CAPTCHA'sız risk uyumlu zorluklar, cihaz ve işletim sistemi güvenlik sinyalleri. Cihaz doğrulaması ve ekosistemlerle entegrasyonlar, istemcinin dürüst ve değiştirilmediğini doğrular.

Korelasyon ve İtibar

Sistemler olayları grafik olarak birleştirir: IP, çerez, cihaz parametreleri, ağ değişim hızı, rota şablonlarının tekrarlanabilirliği. İtibar beslemeleri ve olumsuz göstergeler ("gri" ikamet ağları dahil) riski artırır.

Sonuç

Bot koruma, tek bir test değildir. Bu, sinyallerin bir araya geldiği ve risk modelinin bulunduğu bir ansambldır. Tek bir özelliği değiştirmek yetersizdir. Desenlerdeki tutarsızlık, şüpheyi artırır. Yani, "maskelenmeye" güvenmek, meşruluk, ortaklık ve veri kalitesine yatırım yapmaktan son derece daha az değere sahiptir.

Uygulama 1: Hukuki ve Etik Çerçeve

Koda değil, izinlere ve çerçevelere odaklanarak başlayın. Bu, aylar kazandırır ve engellemelerden kurtulmanıza yardımcı olur.

Başlamadan Önce Kontrol Listesi

- Hukuki dayanağı belirleyin: halk verileri, lisanslar, izin, sözleşme.

- Site kullanım şartlarını kontrol edin: otomasyona izin veriliyor mu, ne ölçüde.

- robots.txt ve meta yönergeleri kontrol edin. Yasakları ve oran sınırlamalarını dikkate alın.

- Kişisel verileri etkiliyorsanız veri koruma etkinlik analizi (DPIA) yapın.

- Site sahiplerinden gelen talepler için bir irtibat kişisi belirleyin.

- "Güvenli frene" ayarlayın: şikayet aldığınızda trafiği anında durdurma imkanı.

Şeffaf Kimlik Doğrulama

Kendinizi doğrulayın: tanınabilir bir ajan kimliği ve geri bildirim kanalı kullanın. Bu, güveni artırır ve beyaz listeye alınma şansını yükseltir. Faaliyet pencereleri, sıklık ve istek formatlarını netleştirin. Evet, bu "maskeleme" kadar etkileyici değil ama stratejik olarak kazanmanızı sağlar.

Resmi API'ler Aracılığıyla Çalışma

Bir API mevcutsa kullanın. Ücretli kanallar, engellemelerle savaşmaktan ve yapıların geri kazanılmasından genellikle daha ucuz ve güvenilir olabilir. API yoksa ortak veri çıkışı konusunda müzakere edin.

Uygulama 2: "Dürüst" İstemci Tasarımı

Taklit etmek yerine tutarlılık ve kalite sağlayın. Otomasyonu tam tarayıcılar üzerinde geliştirin, durum ve verilerle dikkatlice çalışın.

Tarayıcıyı Motor Olarak Kullanın

- Standart kullanıcı ortamlarına yakın konfigürasyonlarla modern tarayıcı motorlarını (Playwright, Selenium, Puppeteer) kullanın.

- Otomasyonu gizlemekten ve bütünlük sinyallerine müdahale etmekten kaçının. Bu, çatışma ve tuzak riskini azaltır.

- "İnsan gibi" faaliyet pencerelerini planlayın: ilgili zaman diliminde gündüz saatleri, makul bekleme süreleri, sabit bir "makine" frekansının olmaması.

Yerel ve Ayar Tutarlılığı

- Accept-Language, zaman dilimi ve proxy coğrafyasını konu alan ve yargı ile uyumlu olacak şekilde ayarlayın.

- Oturum için sabit bir konfigürasyon oluşturun, parametrelerde rastgele dalgalanmalardan kaçının.

Çerezler ve Oturumlar

- Çerezleri kurallara göre yönetin: izni olan yerde oturumu saklayın, bağlamları izole edin.

- Saklama ve silme taleplerine uyun: şifreleyin, ömrünü sınırlayın, veri silme taleplerini yerine getirin.

Dayanaksız Parçalama

- Verileri sağlam seçiciler, anlamsal işaretler ve veri nitelikleriyle yönetin.

- Bir B Planı oluşturun: yapı değiştiğinde sıklığı azaltın, bildirim gönderin, siteye baskı yapmayın.

Uygulama 3: Trafik Hijyeni ve Yük Yönetimi

Pürüzsüz, öngörülebilir, ılımlı trafik, iyi niyetin işareti ve istikrarın teminatıdır.

Sıklık Kontrolü

- Limitleri belirleyin: RPS, paralellik, saat/gün başına hacim. Token tankları ve uyarlanabilir geri çekilme uygulayın.

- Aralıklara jitter ekleyin, sert dönemlerden ve keskin patlamalardan kaçının.

- Site kısıtlamalarına saygı gösterin: dinamik olarak robots kurallarını ve halk yönergelerini okuyun.

Ağlar ve Proxy'ler

- Sadece yasal, şeffaf ağlar kullanın. Kötü amaçlı olasılığı olan "gri" ikamet kaynaklarından kaçının.

- IP coğrafyasını iş mantığı ile ilişkilendirin. Az ama öz kalitesiz olmasın.

- Sıralı oturumlar için gerektikçe IP istikrarı sağlayın.

İsteklerin Etkinliği

- Sonuçları önbelleğe alın, ETag ve Last-Modified'a saygı gösterin, Cache-Control'a uyun.

- Gereksiz taleplerde bulunmayın: dar alt kümeler, artan güncellemeler, fark stratejisi.

- Şayet hedef metin verileri ise ağır medyaların yükünü azaltın.

Uygulama 4: Güven, Gözlemlenebilirlik ve Güvenlik Altyapısı

Teknolojik olgunluk, sürdürülebilir otomasyonu "engellenene dek" taktiğinden ayıran unsurdur.

Gözlemlenebilirlik

- Metrikler: RPS, p95 gecikmeler, hata türleri, yeniden denemeler, 4xx/5xx sıklığı, temel çizgadan sapmalar.

- Kayıtlar: yapılandırılmış olaylar, oturumlar arasında korelasyon, gerekirse anonimleştirme.

- İzleme: senaryolar ve bağımlılıkların kesintisiz takibi.

Risk Yönetimi

- Sıklık ve anomali durumlarında uyarılar (CAPTCHA artışı, reddedilme artışı).

- Acil durdurma butonu ve kötüye kullanımı azaltan politikalar: daha az paralellik, daha fazla bekleme süresi, belirli alanlar için duraklama.

- Düzenli uyum incelemeleri: hukuki, teknik, operasyonel.

Güvenlik

- Saklama alanlarında gizli veriler, anahtar devirleri ve en az ayrıcalık prensibi.

- Çevrelerin izolasyonu, erişim kontrolü, tarayıcı ve sürücülerin güvenli güncellemeleri.

Uygulama 5: Site Sahipleriyle İletişim Kurma

Kaynak sahibini müttefik haline getirin.

- Pencereleri, limitleri, öncelikleri, veri yükleme formatlarını tartışın.

- Allowlist, API anahtarları, imzalı token'lar üzerinden giriş yapmayı önerin.

- Önbellekleme ve yük azaltma politikasını belirleyin.

- İletişim bilgisi ve sorumlu bildirim politikası sağlayın.

Uygulama 6: Veri Kalitesi ve Şemaların Sürdürülebilirliği

Amaç, sadece "ulaşmak" değil, "kaliteli ve tekrarlanabilir şekilde elde etmek"tir.

- Kalite kontrolü: tekrar etmelerin ortadan kaldırılması, şema doğrulaması, yapı kaymalarının izlenmesi.

- Parser sürümlerinin, kanarya yayımlarının, otomatik geri alma işlemlerinin sürüm kontrolü.

- Kaynak listesi, verilerin kökeninin izlenmesi ve değişikliklerin denetimi.

Tipik Hatalar: Kesinlikle Yapmamanız Gerekenler

- Otomasyonu gizlemeye ve istemci bütünlüğünün alt seviyedeki sinyallerini değiştirmeye çalışmak. Bu, çatışma riskini artırır ve koşulları ihlal eder.

- User-Agent ve coğrafyayı mantık ve tutarlılık olmaksızın ani bir şekilde değiştirmek. Bu, doğal görünmüyor.

- robots.txt ve kamuya açık talimatları görmezden gelmek. Bu, güveni sarsar.

- "Gri" proxyler ve "ucuz" ikamet ağları kullanmak. İtibar riskleri büyüktür.

- Kişisel verileri dayanağı olmadan ve DPIA olmaksızın toplamak. Hukuki sonuçları kritik olabilir.

- Engelleme durumunda saldırgan bir yaklaşım sergilemek: yükü arttırmak, talepleri çoğaltmak. Tam tersine, baskıyı azaltın ve kaynak sahibine ulaşın.

Araçlar ve Kaynaklar: Doğru Hareket Etmenize Yardımcı Olanlar

Tarayıcı Otomasyonu

- Playwright, Selenium, Puppeteer — standart, şeffaf yapılandırmalarla.

- Profil yönetimi: stabil profiller, öngörülebilir oturum yaşam döngüsü.

Orkestrasyon ve Yük Yönetimi

- Sıralar ve planlayıcılar: sürdürülebilir iş dağılımı, paralellik sınırı oluşturma, jitter.

- Oran sınırlama ve geri çekilme, yerleşik mekanizmalar olarak.

Gözlemlenebilirlik

- İstek ve oturum bağlamıyla birlikte metrikler ve günlükler, CAPTCHA ve engellemeler için alarmlar.

- Erken değişimleri tespit etmek için düşük yoğunlukta sentetik izleme penceresi.

Hukuki Uyum

- Veri saklama politikaları, DPIA süreçleri, onay kayıtları.

- Olay yönetimi standartları ve veri silme talepleri süreci.

Önemli: TLS profilleri ve tarayıcı parmak izleri ile ilgili araçlar ve araştırmalar mevcuttur. Bunları sadece kendi güvenlik ve uyum testleriniz için uygulayın ve başkalarının koruma mekanizmalarını aşmak için değil. Rehberliğimiz, sürdürülebilir, izinli yaklaşımlara odaklanmaktadır.

Örnekler ve Sonuçlar: Etik Yaklaşım Nasıl Çalışıyor?

Örnek 1: İzinli Ürün Takibi

Bir perakende şirketi, tedarikçilerle gece pencereleri ve domaine 0.3 istek/saniye limitleri konusunda anlaştı, Playwright, ETag önbellekleme ve diff güncellemeleri kullandı. Sonuç: CAPTCHA’sız %99.5 geçiş oranı, kaynaklara yükün 4.7 kat azalması, verilerin istikrarlı SLA’sı.

Örnek 2: Şehir Açık Verileri

Araştırma ekibi yalnızca açık veri portalının API'si üzerinden çalıştı. API'nın kapsamadığı durumlarda, günde bir kez CSV dışa aktarma anlaşıldı. Sonuç: sıfır engelleme oranı, hukuken temizlik, araştırmaların tekrarlanabilirliği.

Örnek 3: WAF Arka Planında QA Testi

Test ekibi, site sahibiyle IP ve User-Agent üzerinden bir allowlist konusunda uzlaştı. Yükleme pencereleri az trafik zamanına planlandı, acil durdurma mekanizması mevcut. Sonuç: öngörülebilir test geçişleri, bot koruma sisteminde gürültü olmaması.

Örnek 4: Ortaklık Yoluyla Fiyat Analizi

Bir analitik sağlayıcı, gölgeli proxyler ve "maskeleme" yöntemlerinden vazgeçerek 12 ticaret platformu ile anlaşmalar yaptı. Veriler API aracılığıyla geliyor, tarihi kesitleri de içeriyor. Sonuç: alan kalitesi %18 arttı, güncelleme hızı 2.3 katına çıktı, engel yok.

SSS: Sıkça Sorulan Sorular

Gerçek bir kullanıcıyı tamamen taklit etmek mümkün mü, böylece asla engellenmem?

Hayır. Modern sistemler, onlarla tutarlı birçok sinyal ve zamanla davranış değerlendiriyor. Ayrıca, koruma sistemlerini aşma çabaları genellikle koşulları ve yasaları ihlal eder. Sürdürülebilir yol izinler, şeffaflık ve kaliteli mühendisliktir.

İkamet proxylerine ihtiyaç var mı?

Yalnızca hukuka, şartlara ve kaynağın etik anlayışına uygun olduğunda. Çoğu meşru senaryoda, kararlı kurumsal IP'ler ve limitlerin belirlenmesi yeterlidir.

User-Agent'ı döndürmek zorunda mıyım?

Kaotik bir döndürmenin anlamı yok. Tutarlılık ve diğer istemci parametreleriyle uyum daha önemlidir. Şeffaf bir otomasyonla, istikrarlı ve açıklayıcı bir User-Agent kullanın ve iletişim bilgilerinizi belirtin.

Çerezlerle ne yapmalıyım?

Güvenli saklayın, şifreleyin, ömrünü sınırlayın, ilişkili olmayan projeler arasında paylaşmayın. Veri silme taleplerine uyun. Ve yalnızca koşullarla izin verilen yerlerde kullanın.

Engellenme ya da CAPTCHA durumunda ne yapmalıyım?

Baskıyı düşürün, yeniden denemeleri durdurun, site sahibiyle iletişime geçin. Pencereler, limitler, kimlik doğrulama önerin veya API'ye geçin. Sinyalleri karmaşık hale getirmeyin ve korumaları "kandırmaya" çalışmayın.

CAPTCHA’ları servisler aracılığıyla çözmek mümkün mü?

Bu, koşulları ve etik kuralları ihlal edebilir. Sık sık CAPTCHA ile karşılaşıyorsanız, senaryonuz uyumlu olmayabilir. Kaynağa izin almak için gidin veya frekansları ve hacmi ayarlayın.

Özelitkten ve düzenleyicilerden nasıl yararlanmalıyım?

DPIA gerçekleştirin, verileri sınıflandırın, alan setini minimumda tutun, onay kaydı tutun. Yerel yasaları (GDPR, CCPA ve diğer geçerli kurallar) takip edin.

IP'ye göre zaman dilimini ve dili eşitlemek gerekli mi?

Mantıksal tutarlılık yararlıdır, fakat maskelenme olarak değil. Temel ilke şeffaflık ve konfigürasyonun istikrarıdır, dolandırıcılığa çalışmak değildir.

Sayfa değişikliklerine karşı dayanıklılığı nasıl sağlanır?

Anlamsal seçiciler, şema versiyonu, kanarya sürüm çalıştırmaları, anomali alarmları, değişimlerin canlı revizyonları. Ayrıca, site sahipleriyle hızlı iletişim kanalları oluşturun.

Kaynağa olan yükü nasıl değerlendirebilirim?

Limitler koyun, p95 değerlerine, hata oranlarına, içerik teslim hızına bakın. Göstergeler kötüleşirse, frekansı azaltın ve alternatifleri tartışın (önbellek, anlık görüntüler, dışa aktarma).

Sonuç: Gelecekte Nasıl Davranmalıyım?

2026 yılı, "erişim için maskeleme" stratejisini hem pahalı, hem riskli, hem de kırılgan hale getirdi. Modern bot koruma sistemleri, TLS ve HTTP yığınına kadar dinamiklerdeki davranış ve cihaz doğrulamasına kadar her şeyi görmektedir. Bu koşullarda kazanan, izinler, şeffaf kimlik doğrulama, ılımlı yük, kaliteli mühendislik ve ortaklık yaklaşımı olacaktır. Hukuki bir çerçeve oluşturun, izlenebilirlik ve "güvenli frenler" geliştirin, çaba göstermeden tam tarayıcılar üzerinden çalışın, kaynak ve altyapı kurallarına saygı gösterin. Sonuç olarak, sürdürülebilirlik, öngörülebilirlik ve güven inşa etmiş olursunuz. Ve uzun vadede güven, maskelemeden her zaman daha üstün olacaktır.