mobileproxy.space'dan DNS Sızıntı Testi: Uzman İncelemesi, Örnekler ve Talimatlar 2026

Makale içeriği

- Giriş: dns sızıntı testi hizmetinin çözümlediği sorun

- Hizmetin i̇ncelemesi: özellikler, nasıl çalıştığı ve faydası

- Senaryo 1. trafik arbitrajı ve mobil proxy rotasyonu: kampanyalar başlamadan önce hızlı kontrol

- Senaryo 2. güvenli uzaktan çalışma ve osint: gerçek sağlayıcıyı ve konumu ifşa etmeyin

- Senaryo 3. anti-detect tarayıcılar ve profiller: webrtc kontrolü ve ip uyumluluğu

- Senaryo 4. qa ve devops mühendisleri: proxy altyapısının ve regresyonların izlenmesi

- Senaryo 5. coğrafi engelleme, içerik ve oyunlar: geografi uyumluluğu sahtekarsız izler olmadan

- Senaryo 6. şirketlerde güvenlik politikaları: çalışanların kontrolü ve denetim

- Senaryo 7. gelişmiş kullanıcılar: tor, proxy zincirleri ve trafik segmentasyonu

- Teknik ayrıntılar hakkında daha fazla bilgi: hizmet sızıntıları nasıl tespit eder

- Sızıntıları nasıl gidermeliyiz

- Alternatiflerle karşılaştırma: neden mobileproxy.space'dan dns sızıntı testi'ni seçmelisiniz?

- Sss: sıkça sorulan sorular ve kısa yanıtlar

- Sonuç: hizmet kime uygun ve nasıl başlayabilirsiniz

Giriş: DNS Sızıntı Testi Hizmetinin Çözümlediği Sorun

Proxy kullanıyor musun, ama gerçek IP’nizin web siteleri, reklam ağları veya dolandırıcılık önleme sistemlerinin kayıtlarında görünmediğinden emin misiniz? 2026 yılında DNS, WebRTC ve IPv6 aracılığıyla sızıntılar hala en yaygın de-anonimleşme nedenlerinden biridir, doğru şekilde yapılandırılmış bir proxy bağlantısı olsa bile. Neden böyle oluyor? Çünkü bazı tarayıcı ve işletim sistemi istekleri proxy tünelini aşabilir ve doğrudan sağlayıcıya gidebilir. Bu, dış tarafın ISP'nizden gelen resolverları, kamuya açık IP'nizi veya aktif IPv6 adresinizi görmesi ve bunu faaliyetlerinizle eşleştirmesi anlamına gelir.

Proxy kullanıcıları için üç ana risk noktası:

- DNS istekleri: Tarayıcı ya da işletim sistemi, alan adlarını proxy yerine sağlayıcı üzerinden çözebilir. Sonuçlarda, coğrafyanızla veya sağlayıcınızla ilişkili DNS sunucuları görünür ve bu, gerçek konumu ifşa eder.

- WebRTC: P2P ve video iletişim için bir teknoloji olan WebRTC, STUN aracılığıyla yerel ve kamu IP adreslerini ifşa edebilir. Ana bağlantı proxy üzerinden gidiyorsa bile, WebRTC başka bir kamu IP'sini gösterebilir.

- IPv6: Eğer proxy'niz IPv6 desteklemiyorsa veya sistemde devre dışı bırakmadıysanız, bazı trafik doğrudan IPv6 üzerinden çıkabilir, proxy'yi atlayarak.

mobileproxy.space'ın ücretsiz DNS Sızıntı Testi hizmeti bu sızıntıları birkaç saniyede keşfetmeye ve nerede zayıf noktanız olduğunu net bir şekilde anlamaya yardımcı olur. Hizmet basit ve kayıt olmadan kullanılabilir. Tek yapmanız gereken, sayfayı açmak, testleri başlatmak ve raporu incelemektir. Hizmet sayfasına şu bağlantıdan ulaşabilirsiniz: https://mobileproxy.space/dns-leak-test.html

Hizmetin İncelemesi: Özellikler, nasıl çalıştığı ve faydası

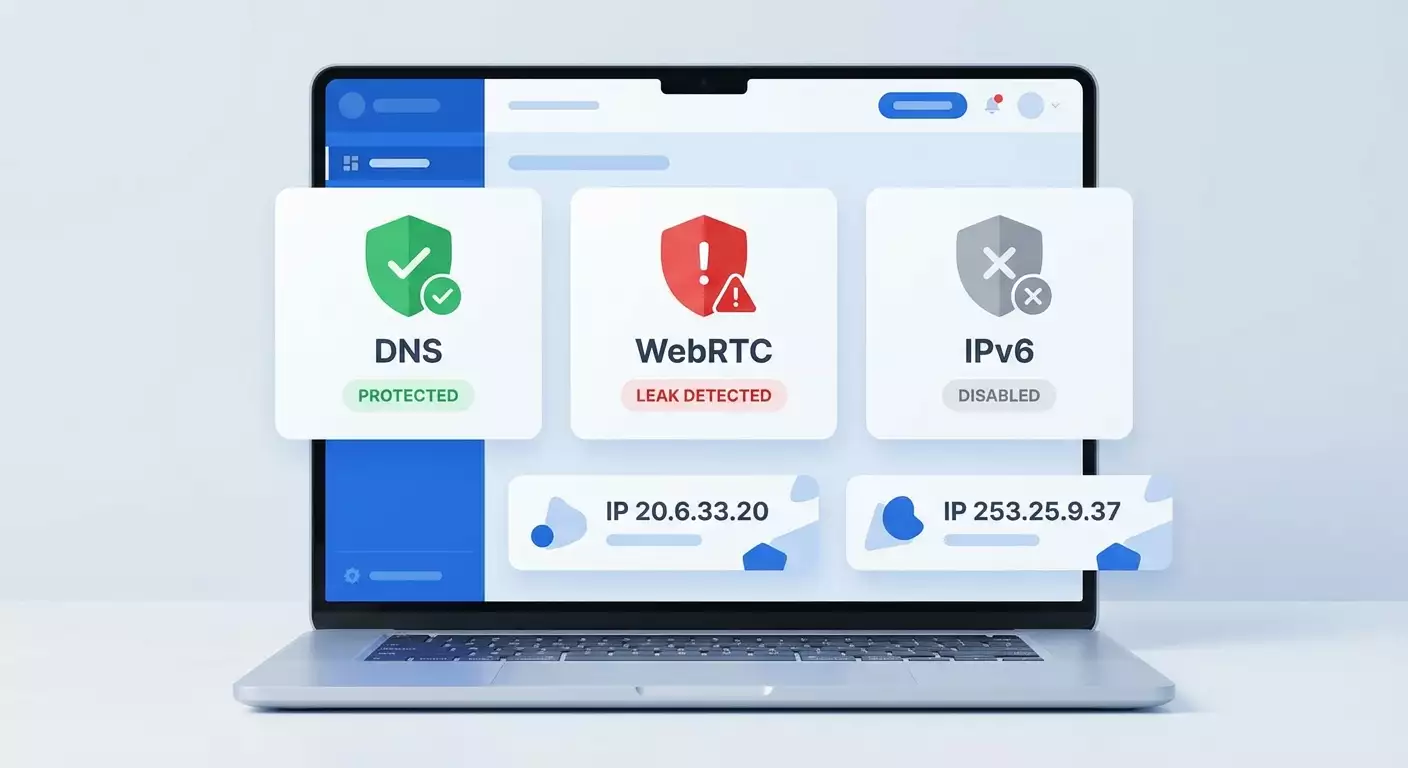

mobileproxy.space'dan DNS Sızıntı Testi, her biri belirli bir sızıntı vektöründen sorumlu olan üç ardışık testi içerir. Araç, bir pencerede minimum gürültü ve maksimum pratik bilgi sağlamak için tasarlanmıştır. Dış dünyanın gördüğü gerçek çıkış noktalarını ve adresleri gösterir ve sonuçları hemen bir renk ile etiketler: yeşil "Korunuyor", kırmızı "Sızıntı!", gri "Kapalı/Tespit Edilmedi".

Araç neyi kontrol ediyor

- DNS Sızıntı Testi: Benzersiz bir token ile 6 test DNS isteği gönderir ve bu istekleri işleyen DNS sunucularının listesini gösterir. Ideal olan sadece proxy'nizin veya proxy'ye "bağlı" olan resolver'ın IP'sinin görünmesidir. Eğer sağlayıcınızın kamu DNS'leri veya üçüncü taraflar görünüyorsa, bu bir sızıntı belirtisidir.

- WebRTC Sızıntı Testi: Google'ın STUN sunucularını çağırır, yerel adresleri (örneğin, 192.168.x.x, 10.x.x.x) ve kamu IP'sini belirler. Yerel IP'ler normaldir. Tehlike, proxy'den farklı bir kamu IP'sinin tespit edilmesidir. Hizmet ayrıca WebRTC'nin tamamen kapalı olup olmadığını belirler – bu güvenli kabul edilir.

- IPv6 Sızıntı Testi: Ağda IPv6 adresinizin görünür olup olmadığını kontrol eder. Eğer IPv6 mevcutsa ve proxy çıkışı ile uyuşmuyorsa, bu bir sızıntıdır. Eğer IPv6 tespit edilmemişse - korunuyorsunuz demektir.

Sonuçları nasıl yorumlarız

- Yeşil "Korunuyor": Sızıntı yok, mevcut yapılandırma doğru.

- Kırmızı "Sızıntı!": Sorun tespit edildi. Sızıntıyı gidermek için pratik ipuçları bölümündeki önerileri izleyin.

- Gri "Kapalı/Tespit Edilmedi": Nötr. Örneğin, WebRTC kapalı veya IPv6 yok. Bu genellikle anonimlik için iyi bir durumdur.

Sızıntılar tespit edildiğinde hızlı öneriler

- DNS: DNS'i proxy üzerinden zorla yönlendirin, tarayıcıda DNS over HTTPS (DoH) kullanın, sistemde "akıllı" resolver'ları devre dışı bırakın, split-tunneling'i kontrol edin.

- WebRTC: Tarayıcıda WebRTC'yi devre dışı bırakın, WebRTC'yi engelleyen uzantılar kullanın, kamu IP'sini ifşa etmeyen anti-detect ayarlarını uygulayın.

- IPv6: IPv6'yı işletim sistemi veya yönlendirici seviyesinde devre dışı bırakın ya da tam olarak IPv6'yı destekleyen bir proxy kullanın.

Hizmetin sadeliği, onun en büyük avantajıdır. Arayüzü ayrıntılarla yığmaz, ama karar vermek için yeterli bilgiyi sağlar. Trafik arbitrajcıları, güvenlik uzmanları ve geliştiriciler için her gün kullanışlı bir kontrol aracıdır.

Senaryo 1. Trafik Arbitrajı ve Mobil Proxy Rotasyonu: Kampanyalar başlamadan önce hızlı kontrol

Kimin için: Medya alıcıları, trafik arbitraj ekiplerinin takım liderleri, mobil proxy ağı sahipleri.

Görev: Reklam kampanyasını başlatmadan önce, tüm profillerin ve proxy'lerin temiz olduğundan emin olmak - DNS, WebRTC ve IPv6 sızıntısı olmadan. Herhangi bir sızıntı, hesap banı ve bütçe kaybı riskini artırır.

Yapılması gerekenler

- Tarayıcı profilinizi mobil proxy'e bağlayın ve imkan varsa IP rotasyonu yapın.

- Test sayfasını açın: https://mobileproxy.space/dns-leak-test.html.

- DNS Sızıntı Testini başlatın: Tüm 6 DNS isteğinin proxy IP'si veya coğrafi proxy'ye bağlı resolver tarafından görünür olduğunu kontrol edin.

- WebRTC Sızıntı Testini başlatın: Kamu IP'sinin proxy IP'si ile eşleştiğinden emin olun; 192.168.x.x veya 10.x.x.x tarzı yerel adreslerin görünmesi kabul edilebilir; "WebRTC kapalı" durumu da kabul edilebilir.

- IPv6 Sızıntı Testini başlatın: IPv6’nın görünmediğinden veya proxy çıkışı ile eşleştiğinden emin olun.

- Ekran raporlarını kaydedin ve hesap kontrol listesine ekleyin.

Pratik örnek

Bir ekip, farklı coğrafyalarda 20 hesap açıyor. Mobil proxy rotasyonu sonrasında üç profil, WebRTC'de kırmızı statü gösterdi: kamu IP'si proxy IP'sinden farklıydı. Tarayıcılardaki WebRTC devre dışı bırakıldıktan ve testler tekrar başlatıldıktan sonra tüm üç profil yeşil statü aldı. Sonuç: Risk faktörlerinin azalması ve gösterimlerde istikrar nedeniyle CTR, yüzde 8-12 oranında arttı, moderasyondan gelen manuel kontrollerin sayısı ekip içindeki istatistiklere göre yüzde 15 azaldı.

İpuçları ve en iyi uygulamalar

- Kontrol listesini standartlaştırın: "proxy'e bağladım → rotasyon → DNS/WebRTC/IPv6 testi → ekran → kampanya başlat".

- DNS çözümlemesinin ISP üzerinden yapılmadığından emin olmak için tarayıcıda DoH kullanın.

- Anti-detect ortamlarında WebRTC'yı devre dışı bırakın veya mevcut ise yerel IP'lerin mDNS hashleme modunu açın, böylece alt ağ adreslerini ifşa etmeyin.

- Eğer proxy'niz desteklemiyorsa, işletim sistemi seviyesinde IPv6'yı devre dışı bırakın; bu olası sızıntıları azaltır.

Senaryo 2. Güvenli Uzaktan Çalışma ve OSINT: Gerçek sağlayıcıyı ve konumu ifşa etmeyin

Kimin için: Güvenlik uzmanları, OSINT analistleri, araştırmacı gazeteciler, coğrafi olarak hassas sistemlerle çalışan destek mühendisleri.

Görev: Faaliyetlerinizi gerçek sağlayıcı ve konumla ilişkilendirilmesini engellemektir. DNS veya WebRTC üzerinden ISP ifşası yapmamak.

Adım adım talimat

- Kurumsal proxy veya güvenilen mobil proxy'i belirli bir coğrafi konum için yapılandırın.

- Tarayıcıda DoH'ı etkinleştirin. Split-tunnelling kullanılıyorsa, sistem resolver'ın istekleri yakalamadığını kontrol edin.

- WebRTC'yi devre dışı bırakın ya da onu proxy havuzuna sınırlayın. Bazı tarayıcılarda, kamu IP'sinin ifşasını yasaklayan gizlilik ayarları mevcuttur.

- Eğer proxy IPv6 zincirini desteklemiyorsa, adaptörlerde IPv6'yı devre dışı bırakın.

- https://mobileproxy.space/dns-leak-test.html adresini açın ve tüm üç testi gerçekleştirin.

- Sonuçları yazın ve OSINT oturumlarından önce kontrolü otomatikleştirin.

Sonuç örneği

Bir analist, proxy aracılığıyla standart bir tarayıcı ile bağlanarak DNS'de kırmızı statü tespit etti. Hizmet, büyük yerel ISP'ın resolverlarını gösterdi. DoH'ın etkinleştirilmesi ve testin yeniden başlatılması ile sızıntı kayboldu (yeşil statü). Aynı zamanda WebRTC kapatıldı: test "Kapalı" gösterdi, IPv6 tespit edilmedi. Sonuç olarak, hedef kaynaklara yapılan istekler sağlayıcı ve coğrafya ile eşleştirilmedi.

Yaygın hatalar

- Kimi kurumsal VPN ve proxylerin çözümleme için istisnaları olduğunu unutur ve DNS tünellenmez.

- Tarayıcı değişikliğinde DoH ve WebRTC ayarlarının taşınmaması sonucunda beklenmedik sızıntılar oluşabilir.

- Bilgisayarda IPv6 açıksa ve proxy IPv6’yı desteklemiyorsa, bir kısım trafik atlanır.

Senaryo 3. Anti-detect tarayıcılar ve profiller: WebRTC kontrolü ve IP uyumluluğu

Kimin için: Anti-detect tarayıcı kullanıcıları, SMM uzmanları, çoklu hesap oluşturucuları.

Görev: Tüm ağ profili özelliklerinin – DNS, WebRTC ve IPv6 – seçilen proxy ile tutarlılığını sağlamaktır. Herhangi bir uyumsuzluk bayraklara ve ek kontrol işlemlerine yol açar.

Kullanım talimatı

- Anti-detect tarayıcısında bir profil oluşturun ve proxy'yi bağlayın.

- Profil ayarlarında WebRTC'yi devre dışı bırakın veya kamu IP'sinin proxy üzerinden geçmesini sağlayacak modu seçin, yerel IP'leri gizleyin.

- Profil seviyesinde DoH'ı etkinleştirin (eğer mevcut ise) veya tarayıcıda DoH'ı açın.

- Sistemde aktif olan IPv6'nın varlığını kontrol edin, gerekirse devre dışı bırakın.

- Her profil için https://mobileproxy.space/dns-leak-test.html adresinde üç testi gerçekleştirin, hesap girişinden önce.

Örnek: 50 profili başlatmak

Bir ekip 50 profili başlatıyor. İlk olarak, 7 profil, WebRTC'nin kamu sağlayıcı IP'sini gösterdi; yani proxy değil. "WebRTC via proxy" ayarlaması ve IPv6'nın devre dışı bırakılmasıyla, 3 cihazda tüm 50 profil her üç testte de yeşil statü göstermeye başladı. 14 günlük gözlem sonucu, captcha oranı yüzde 21 düşerken, oturumların istikrarı arttı.

En iyi uygulamalar

- Her yeni profil oluşturma şablonuna DNS Sızıntı Testi kontrolünü dahil edin.

- Her N saatte bir arka planda kontrolü otomatikleştirin, böylece ani değişiklikleri veya zorla WebRTC aktif olmasını fark edersiniz.

- Test sonuçlarının ekran görüntülerini profille birlikte saklayın – böylece regrezyonları daha hızlı bulursunuz.

Senaryo 4. QA ve DevOps mühendisleri: Proxy altyapısının ve regresyonların izlenmesi

Kimin için: Proxy ve anonim profillerin düzgün çalışmasına bağlı olan QA, DevOps ve SRE ekipleri (örneğin, reklam API'leri ile entegrasyonlar, veriler, test ortamları).

Görev: Sızıntı kontrolünü rutin kalite kontrolüne dönüştürmek. Tarayıcı güncellemeleri, proxy politikaları, sistem yamanmaları ve DNS yapılandırmalarından sonra regresyonları hızlı bir şekilde tespit etmek.

Adım adım yaklaşım

- Test matrisinizi oluşturun: proxy türleri (mobil/data center/konut), tarayıcılar, platformlar, DNS politikaları.

- Manuel kontrol adımını regresyon testi kontrol listesinin ayrı bir seçeneğine çıkartın: https://mobileproxy.space/dns-leak-test.html adresinde üç testi başlatın.

- Normlar belirleyin: tüm puanlar için yeşil statü - yayın için kabul; WebRTC'de gri statü olursa, P2P işlevselliği gerekmiyorsa kabul edilebilir; kırmızı - engelleyici.

- Temel ekran görüntülerini toplayın ve bunları yapı ile birlikte saklayın.

- Ayrışma durumunda kaynağı belirleyin: OS, tarayıcı, proxy, DNS politikası, IPv6.

Örnek: Tarayıcı güncellemesi

Bir ortamda tarayıcı güncellendikten sonra WebRTC, proxy'den farklı bir kamu IP'sini göstermeye başladı; bu, ICE adaylarının varsayılan davranışının değişmesi nedeniyle oldu. Test ortamında WebRTC'yi kapatma grubunu uygulamak yeşil statü sağladı. Test olmadan teşhissiz süre saatler alırken, hizmetle 10 dakikayı buldu.

İpuçları

- Windows, macOS ve Linux için politikaları tutun: WebRTC'yi devre dışı bırakma, IPv6'yı yasaklama, zorunlu DoH.

- "olay→test sonucu→düzeltme" kaydı tutarak tekrar eden kalıpları tespit etmenize yardımcı olun.

- OS ve tarayıcı güncellemelerinden sonra testleri düzenli olarak başlatın: 2026 yılında gizlilik politikaları geçen yıl olduğundan daha sık değişiyor.

Senaryo 5. Coğrafi engelleme, içerik ve oyunlar: Geografi uyumluluğu sahtekarsız izler olmadan

Kimin için: Oyuncular, yayıncılar, medya hizmetleri kullanıcıları, coğrafi teklifleri kontrol eden pazarlama uzmanları.

Görev: Belirli bir bölgeye ait içeriğe erişmek ve DNS, WebRTC veya IPv6 aracılığıyla gerçek konumu ifşa etmemektir.

Nasıl kullanılır

- Gerekli coğrafya için proxy bağlayın.

- WebRTC'yi devre dışı bırakın, video iletişim gerekmiyorsa.

- Proxy yalnızca IPv4 üzerinden çalışıyorsa IPv6'yı devre dışı bırakın.

- https://mobileproxy.space/dns-leak-test.html adresine gidin ve yeşil statü ile sonuçlanın.

- Hizmetleri, oyunları veya yayın platformlarını başlatın.

Sonuç örneği

AB'den bir kullanıcı, oyun içi içerik satın almak için ABD coğrafyasından bir proxy'e bağlandı. DNS testi yapılmadan önce, Avrupa ISP'si aracılığıyla çözümlendi — oyun Euro cinsinden fiyatlar sunarak bölgesel kampanyaları uygulamadı. DoH’ın etkinleştirilmesi ve yeniden test edilmesi ile hizmet yeşil statü gösterdi: satın almalar gerekli para biriminde ve bölgesel indirimlerle görüntülenmeye başladı. Tasarruf yüzde 14 oldu.

İpuçları

- Hizmet STUN'u iletişimi optimize etmek için kullanıyorsa (örneğin, oyun içi sohbet), WebRTC’yi devre dışı bırakın ya da STUN sunucularına erişimi tarayıcı/istemci seviyesinde sınırlayın.

- DoH, WebRTC ve IPv6 ayarları ile "coğrafi US/UK/JP" yapılandırmasını kaydedin, hızlı geçişler için.

Senaryo 6. Şirketlerde güvenlik politikaları: Çalışanların kontrolü ve denetim

Kimin için: CISO'lar, SecOps, IT departmanları, hassas kaynaklara anonim erişim politikasını sağlamanın gerektiği durumlar.

Görev: Merkezileşmiş bir şekilde çalışanların DNS, WebRTC ve IPv6 kanallarından trafiği proxy dışında geçirmediğinden emin olun.

Uygulama planı

- Norm belirleyin: sadece yeşil statü kabul edilir erişim için sistemlere.

- https://mobileproxy.space/dns-leak-test.html kullanımı ile ilgili bir talimatı onboarding ve üç aylık denetimlerde dahil edin.

- Grup politikalarında WebRTC'yi ve IPv6'yı kritik olmayan yerlerde devre dışı bırakın.

- Zorunlu DoH ya da kurumsal resolver'ı proxy üzerinden etkinleştirin.

- Denetim bileşenlerinde sonuç ekran görüntülerini toplayın ve hesaplara bağlayın.

Pratik örnek

120 çalışan arasında yapılan denetimde 18'inin DNS'de kırmızı statü vardı, bunun sebebi ev yönlendiricisindeki "akıllı" resolver'dı. Yönlendirici ayarlarının güncellenmesi ve DoH'ın etkinleştirilmesi sonrasında tüm 18 vaka yeşil statüye geçti. Sonuç olarak, özel müşteri sistemleri ile çalışanların coğrafi verilerinin ifşası riski azaldı.

Hatalar ve nasıl önlenir

- Kimi kurumsal ağlarda IPv6'nın unutulması; bazı sağlayıcılarda varsayılan olarak etkin olabiliyor.

- Tarayıcılar için standart çalıştırma talimatlarının olmaması: çalışanlar farklı istemciler kullanıyor, bu nedenle ayarlar senkronize olmuyor.

- Nadir kontroller: sızıntılar güncellemeler sonrası oluşabilir, görülmesi hemen olmalıdır.

Senaryo 7. Gelişmiş kullanıcılar: TOR, proxy zincirleri ve trafik segmentasyonu

Kimin için: power kullanıcılar, araştırmacılar, pentester'lar; karmaşık trafik kaskadları ve öngörülebilir davranışları önemseyenler.

Görev: Çok aşamalı yapılandırmalarda DNS, WebRTC ve IPv6'nın anonimlik modelini bozup bozmadığını kontrol etmektir.

Talimat

- Bir zincir oluştur: örneğin, yerel istemci → proxy → TOR → çıkış düğümü.

- DNS'i zorla tünelleyin: sistem resolver'ını yasaklayın, istemci tarayıcısında DoH'ı etkinleştirin.

- Kullanılan zincirin üzerinde yer alan tarayıcıda WebRTC'yı tamamen devre dışı bırakın.

- Herhangi bir aşama zincirini desteklemiyorsa, IPv6'yı devre dışı bırakın.

- https://mobileproxy.space/dns-leak-test.html adresini kontrol edin. Tüm puanlar için yeşil statülere ulaşmayı hedefleyin; WebRTC'de gri statü kabul edilebilir.

Örnek

Bir araştırmacı, bir ara proxy ile bir zincir kullanırken DNS'in yerel sağlayıcıya sızdığını fark etti; bu, yapılandırma çelişkisi nedeniyle oldu. Tarayıcıyı DoH'a geçirince, istekler çıkış düğümü üzerinden gitmeye başladı: hizmet sadece zincirle ilişkili IP'yi gösteriyordu. Sonuç - tutarlılık ve ağ yığını davranışında öngörülebilirlik geri kazanıldı.

İpuçları

- Her aşamanın zincirini ayrı ayrı ve ardından birlikte test edin; böylece sızıntı kaynağını daha kolay bulabilirsiniz.

- Profil konfigürasyonlarını gizlilik yöneticisinde saklayın, böylece elle yapılan hatalardan kaçınabilirsiniz.

Teknik ayrıntılar hakkında daha fazla bilgi: Hizmet sızıntıları nasıl tespit eder

DNS Sızıntı Testi, mobileproxy.space hizmetinde, önbelleği ve toplulaştırmayı dışlamak için seansınıza (token) bağlanarak 6 benzersiz DNS isteği oluşturur. Hizmet, hangi resolverların ilgili kayıtlarla eşleştiğini kaydeder ve IP'lerini gösterir. Eğer tüm istekler proxy'nizle ilişkili bir resolver tarafından işleniyorsa - mükemmel. Eğer sağlayıcınıza ait kamu DNS'leri veya üçüncü taraf resolverlar görünüyorsa, bir kopma söz konusudur: bazı istekler proxy'yi atlıyor demektir.

WebRTC Sızıntı Testi ise, Google'ın STUN sunucularıyla iletişime geçerek ICE prosedürünü başlatır. Sonuç olarak, yerel IP setleri (örneğin, 10.x.x.x, 192.168.x.x, 172.16.x.x) ve muhtemel kamu IP'si belirlenir. Yerel adresler sorun değildir. Tehlike, proxy ile uyuşmayan kamu IP'sinin tespit edilmesidir.

IPv6 Sızıntı Testi, istemcinin IPv6 adresinin varlığını belirlemeye çalışır ve bunu proxy'nin çıkış IP'si ile karşılaştırır. Eğer IPv6, arayüzde aktifse ve proxy'den yönlendirilmiyorsa, test sızıntıyı tespit edecektir.

2026 yılında bunun önemli olma nedeni

- Tarayıcılar gizlilik ve ağ optimizasyonu politikalarını güncelleyebilir: bazen ayarlar WebRTC ve DoH'nin varsayılan davranışını değiştirebilir.

- Sağlayıcı ağlarındaki IPv6 oranının artması, heterojen yapılandırmalarda beklenmedik sızıntı riskini artırır.

- Anti-dolandırıcılık sistemleri coğrafi özelliklerin tutarlılığını analiz eder: DNS, WebRTC ve IPv6 uyumsuzluğu – kırmızı bayrak.

Sızıntıları nasıl gidermeliyiz

DNS sızıntınız varsa

- Tarayıcıda DoH'ı etkinleştirin ve sistem politikaları tarafından geçersiz kılınmadığından emin olun.

- DNS'yi yakalayan veya sınırlayan sistem servislerini devre dışı bırakın (yönlendirici akıllı resolverleri, split-tunneling ile VPN).

- Proxy'yi kendi başına alan adlarını çözümleyecek şekilde yapılandırın ve DNS isteklerini proxy üzerinden yönlendirin.

- Yeşil statü elde etmeden önce sonucu DNS Sızıntı Testi ile kontrol edin.

WebRTC sızıntınız varsa

- Tarayıcı ayarlarında veya uzantı aracılığıyla WebRTC'yi kapatın.

- Anti-detect ortamlarında, kamu IP'sinin yalnızca proxy üzerinden iletimi modunu etkinleştirin.

- Görevlerinizle uyumluysa STUN sunucularına erişim sınırlayın.

- Testi yeniden geçin ve "Kapalı" ya da proxy IP'si ile eşleşen bir kamu IP'sine ulaşın.

IPv6 sızıntınız varsa

- Ağ adaptöründe veya yönlendiricide IPv6'yı devre dışı bırakın.

- Ya da IPv6'yı destekleyen ve trafiği doğru yönlendiren bir proxy kullanın.

- Yeşil statü elde etmek için IPv6 Sızıntı Testi’ni tekrar kontrol edin.

Alternatiflerle karşılaştırma: Neden mobileproxy.space'dan DNS Sızıntı Testi'ni seçmelisiniz?

- Ücretsiz ve kayıtsız: hızlı manuel denetimlerde sınırsız sayıda kontrol yapabilirsiniz.

- Pratik odaklı: üç test, fazla analiz ve karmaşık arayüz olmadan, kritik sızıntı vektörlerini kapsar.

- Anlaşılır sonuç: Renkli durumlar ve net alanlar hızlı karar vermenize yardımcı olur.

- Uyumluluk: Herhangi bir proxy, anti-detect tarayıcılar ve işletim sistemleri ile uyumludur.

- Çalışma süreçlerine uygulanabilirlik: Trafik, SecOps ve QA ekiplerinin kontrol listelerine kolayca dahil edilebilir.

Alternatifler genelde fazla veri yüküyle doludur veya kayıt gerektirir, bu da hızlı kontrolleri zorlaştırır. Burada, üç kritik sızıntı kanalının niş diagnostikası ve net öneriler sunulmaktadır.

SSS: Sıkça Sorulan Sorular ve Kısa Yanıtlar

WebRTC'yi her zaman kapatmalı mıyım?

Eğer tarayıcıda video görüşmeler ve P2P kullanmıyorsanız, WebRTC'yi devre dışı bırakmak riskleri azaltır. WebRTC gerekirken, kamu IP'sinin proxy ile eşleşecek şekilde ayarlanması gerekmektedir.

Yerel IP 192.168.x.x - bu bir sızıntı mı?

Hayır. Yerel adresler normaldir. Tehlike, WebRTC'nin proxy'den farklı bir kamu IP'si göstermesinde yatar.

Neden sağlayıcımdan DNS'ler görünmektedir, eğer proxy aktifse?

Tarayıcı veya sistem, doğrudan alan adlarını çözümleyebilir. DoH'ı etkinleştirin, sistem resolver'ını yasaklayın veya proxy'yi DNS'i yönlendirecek şekilde yapılandırın.

IPv6 benim için kapalı ama test yine de görüyor. Nasıl oluyor bu?

Başka bir arayüzde veya yönlendirici üzerinden IPv6'nın etkin olup olmadığını kontrol edin. Bazı durumlarda, güncellemeler sonrası sistem bunu açık hale getirebilir. Tüm adaptörlerde IPv6'yı kesin olarak devre dışı bırakın.

Testin süresi ne kadar?

Genellikle her test için 10-30 saniye sürer. Tüm teşhis birkaç dakikada tamamlanır.

Proxy değiştikten sonra testleri tekrar yapmalı mıyım?

Evet. Herhangi bir proxy veya profil değişimi, kampanyaları başlatmadan veya önemli sistemlere erişimden önce tekrar kontrol gerektirir.

Sonuçları nasıl saklayabilirim?

Düzeltmelerden önce ve sonra ekran görüntüleri alın. Profille, talep veya hesapla ilişkilendirin.

Hizmeti kurumsal politikada kullanabilir miyim?

Evet. Onboarding ve denetim kontrol listelerine dahil edin, sistemlere erişim için "sadece yeşil statü" normları belirleyin.

Bir sızıntı periyodik olarak ortaya çıkıyorsa ne yapmalıyım?

Tarayıcı ve işletim sistemi auto-update'larını, yönlendirici DNS politikalarını kontrol edin, WebRTC ayarlarını stabilize edin. Düzenli kontroller planlayın.

Sonuç: Hizmet kime uygun ve nasıl başlayabilirsiniz

mobileproxy.space'dan DNS Sızıntı Testi, proxy konfigürasyonlarınızın gerçekten gerçek IP'yi ve sağlayıcınızı gizlediğinden emin olmak için hızlı ve ücretsiz bir çözümdür. Araç, DNS, WebRTC ve IPv6 olmak üzere üç kritik sızıntı kanalını kontrol eder ve anlaşılır sonuç verir. Bu, trafik arbitrajcıları, güvenlik ekipleri, QA/DevOps mühendisleri, yayıncılar ve anonimlik ve ağ özelliklerinin tutarlılığı önemli olan herkes için mükemmel bir çözümdür.

Nasıl başlayabilirim:

- Proxy'i bağlayın ve temel önlemleri uygulayın: gereken yerde DoH, WebRTC'yi ve IPv6'yı devre dışı bırakın.

- Test sayfasını açın: https://mobileproxy.space/dns-leak-test.html.

- Üç testi gerçekleştirin ve yeşil statülere ulaşın.

- Bu kontrol prosedürünü kalıcı kontrol listenize dahil edin, regresyonları gözden kaçırmamak için.

Bu hizmeti günlük süreçlerinize en erken entegre ettiğinizde, görünmez sızıntılar nedeniyle hesaplarınızı, bütçelerinizi ve özel verilerinizi kaybetme riski o kadar az olur. 2026 yılında bu, ağ güvenliği için zorunlu bir hijyenik uygulamadır.