Комплексная эмуляция трафика в 2026: как действовать законно, безопасно и результативно

Содержание статьи

- Введение: почему тема актуальна и что вы получите

- Основы: фундаментальные концепции

- Глубокое погружение: как антибот-системы читают ваш трафик

- Практика 1: правовой и этический каркас

- Практика 2: проектирование «честного» клиента

- Практика 3: гигиена трафика и нагрузка

- Практика 4: инфраструктура доверия, наблюдаемости и безопасности

- Практика 5: взаимодействие с владельцами сайтов

- Практика 6: качество данных и устойчивость схем

- Типичные ошибки: чего точно не делать

- Инструменты и ресурсы: что помогает действовать правильно

- Кейсы и результаты: как работает этичный подход

- Faq: частые вопросы

- Заключение: как действовать дальше

Введение: почему тема актуальна и что вы получите

2026 год принес жесткие требования к автоматизации на вебе: системам противодействия ботам, регуляторным нормам, ожиданиям пользователей. Растет использование продвинутых профилей поведения и сетевых признаков для оценки риска. Простые «прокси плюс скрипт» больше не работают: в лучшем случае — малоэффективны, в худшем — нарушают законы и приводят к блокировкам, судебным претензиям и репутационным потерям. Это руководство — для тех, кто создает законные и устойчивые процессы сбора и синхронизации данных: маркетинг-аналитика, мониторинг наличия и цен, QA и тестирование, исследование открытых данных, конкурентная разведка в рамках правового поля.

Мы разберем, как современные антибот-платформы строят профиль посетителя на десятках сигналов одновременно, зачем одной только смены IP и User-Agent недостаточно, и почему стратегия «полной маскировки» неустойчива. Вместо технических инструкций по обходу защит (мы не даем их) вы получите практические архитектурные решения: правовой и этический каркас, проектирование «честного» клиента, гигиену трафика, инфраструктуру наблюдаемости и устойчивости. Итог — стек, который работает долго, прогнозируемо и не вступает в конфликт с владельцами ресурсов.

Основы: фундаментальные концепции

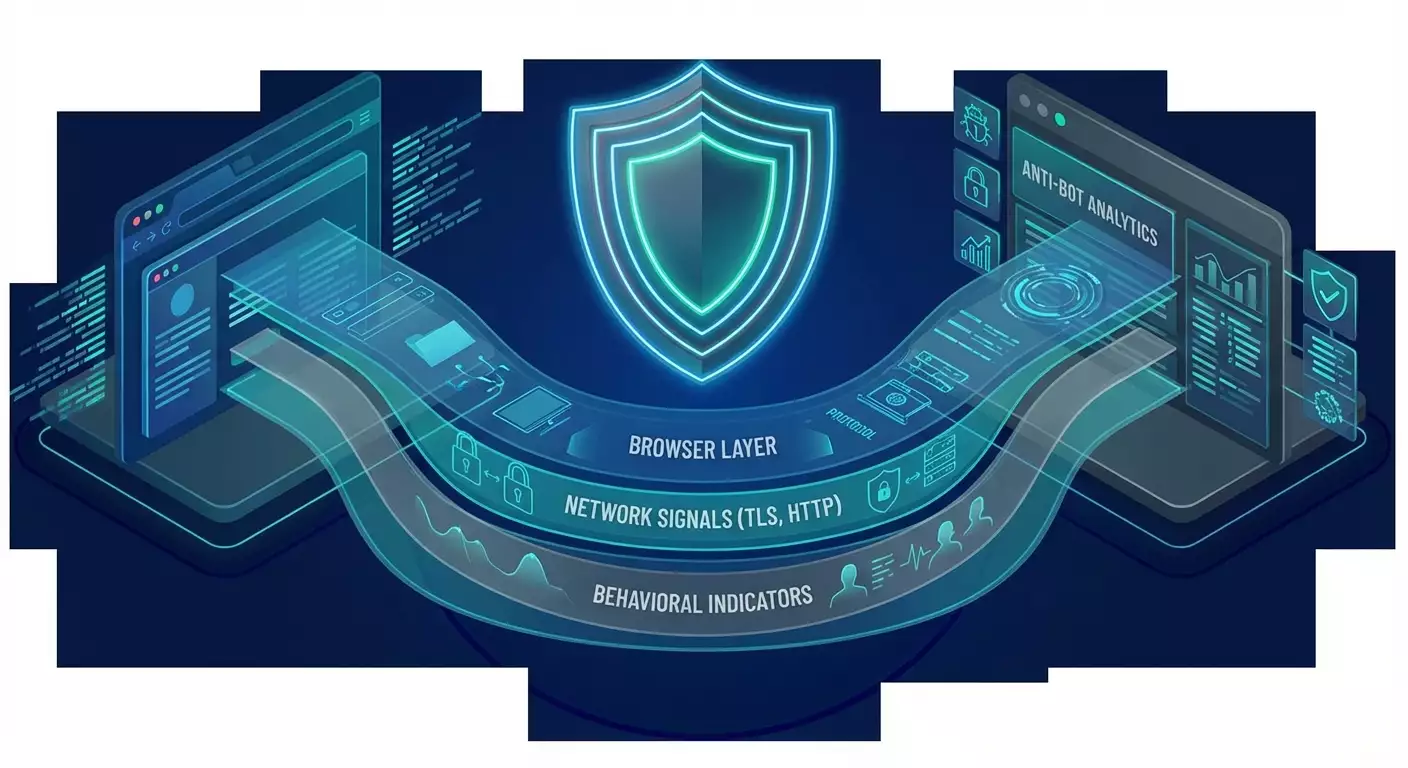

Что такое антибот-профилирование. Сервисы уровня Cloudflare Bot Management, Akamai Bot Manager, DataDome, HUMAN Security комбинируют сетевые и поведенческие признаки, чтобы присвоить запросу риск-оценку. Решение — пропустить, замедлить, показать челлендж или заблокировать.

Ключевые сигналы в общих чертах: порядок HTTP-заголовков и их содержимое, особенности TLS-рукопожатия (семейства отпечатков типа JA3, JA4, JA4H), версия протокола (HTTP/2, HTTP/3/QUIC), ALPN, поддерживаемые шифры, а также браузерные признаки (Canvas/WebGL, AudioContext, список шрифтов, timezone, язык, размеры экрана), поведение (скорость прокрутки, то, как двигается курсор, паузы между событиями), сетевой контекст (ASN, гео, репутация IP), история сессии и cookies.

Добросовестная автоматизация — это сбор данных в соответствии с законом, условиями сайта и ожиданиями пользователей. Да, автоматизация — инструмент с двойным назначением. Но именно рамки применения определяют допустимость. Мы обсуждаем только законные сценарии и безопасные практики.

Зачем это важно: попытки «имитировать реального пользователя» для обхода защит становятся не только технологически сложнее, но и рисковее юридически. Зато правильно спроектированный процесс с разрешениями и прозрачной идентификацией дает стабильность, партнерские отношения и более высокую надежность данных.

Глубокое погружение: как антибот-системы читают ваш трафик

Сетевые сигналы

TLS-отпечаток отражает набор поддерживаемых шифров, расширений, порядок полей, поведение при рукопожатии. Семейства JA3 и JA4/JA4H позволяют системам сопоставлять клиента с типовыми реализациями (браузерами, библиотеками). Несогласованность между TLS-признаками и заявленным User-Agent — один из ярких индикаторов автоматизации.

HTTP-стек дает богатую почву для профилирования: порядок заголовков, форматы, наличие малораспространенных или, наоборот, отсутствующих стандартных заголовков. Переход на HTTP/3 (QUIC) усилил различимость клиентов через транспортные особенности и тайминги.

Браузерные и поведенческие признаки

Canvas/WebGL, AudioContext, свойства шрифтов, размеры экрана, плотность пикселей, точность таймеров — все это помогает связывать сессии и отличать реальный браузер от инструментов автоматизации. Поведение (динамика скролла, ритм кликов, реакция на контент) позволяет оценивать «естественность» взаимодействия.

Интегритет и подтверждение

Челленджи и подтверждение: Private Access Tokens (эволюция Privacy Pass), риск-адаптивные челленджи без капчи, сигналы безопасности устройства и ОС. Device attestation и интеграции с экосистемами подтверждают, что клиент — честный и не измененный.

Корреляция и репутация

Системы связывают события в граф: IP, cookie, параметры устройства, скорость смены сетей, повторяемость маршрутных паттернов. Репутационные фиды и негативные индикаторы (включая «серые» резидентские сети) повышают риск.

Вывод

Антибот — это не один тест. Это ансамбль сигналов плюс модель риска. Подменить один признак мало. Несогласованность паттернов усиливает подозрительность. Значит, ставка на «маскировку» проигрывает ставке на легитимность, партнерство и техническое качество трафика.

Практика 1: Правовой и этический каркас

Стартуйте не с кода, а с разрешений и рамок. Это экономит месяцы и освобождает от блокировок.

Чек-лист перед началом

- Определите правовое основание: публичные данные, лицензии, согласие, контракт.

- Сверьте условия использования сайта: допускается ли автоматизация, в каком объеме.

- Проверьте robots.txt и мета-указания. Уважайте запреты и rate limits.

- Проведите оценку воздействия на защиту данных (DPIA), если затрагиваете персональные данные.

- Назначьте контактное лицо для эскалаций и запросов владельцев сайтов.

- Настройте «безопасные тормоза»: возможность мгновенно остановить трафик при жалобах.

Прозрачная идентификация

Верифицируйте себя: используйте узнаваемый идентификатор агента и обратный канал связи. Это повышает доверие и шансы на белый список. Уточняйте допустимые окна активности, частоту и формат запросов. Да, это не так эффектно, как «маскировка», но стратегически выигрывает.

Работа через официальные API

Если доступен API — используйте его. Даже платные каналы часто дешевле и надежнее, чем борьба с блокировками и восстановление контуров. Где API нет — обсуждайте партнерскую выгрузку.

Практика 2: Проектирование «честного» клиента

Вместо имитации — консистентность и качество. Стройте автоматизацию на полноценных браузерах, работайте аккуратно с состоянием и данными.

Браузер как двигатель

- Используйте современные браузерные движки (Playwright, Selenium, Puppeteer) в конфигурациях, близких к стандартным пользовательским средам.

- Избегайте скрытия автоматизации и вмешательства в сигналы целостности. Это снижает риск конфликтов и ловушек.

- Планируйте «человеческие» окна активности: дневные часы по соответствующему часовому поясу, разумные паузы, отсутствие ровной «машинной» частоты.

Согласованность локали и настроек

- Согласуйте Accept-Language, timezone и географию прокси с предметной областью и юрисдикцией.

- Фиксируйте стабильную конфигурацию на сессию, избегайте случайной дрожи параметров.

Cookie и сессии

- Управляйте cookie jar по правилам: сохраняйте сессию там, где это разрешено, изолируйте контексты.

- Соблюдайте требования по хранению и удалению: шифруйте, ограничивайте срок жизни, выполняйте запросы на удаление данных.

Парсинг без хрупкости

- Оперируйте данными через устойчивые селекторы, семантические маркеры, атрибуты данных.

- Закладывайте план B: если структура изменилась, снижайте частоту, отправляйте уведомление, не увеличивайте давление на сайт.

Практика 3: Гигиена трафика и нагрузка

Чистый, предсказуемый, умеренный трафик — сигнал добросовестности и залог стабильности.

Контроль частоты

- Определите пороги: RPS, параллелизм, объём в час/день. Внедрите токен-бакеты и адаптивный backoff.

- Добавляйте джиттер к интервалам, избегайте жестких периодов и резких всплесков.

- Уважайте ограничения сайта: динамически считывайте правила robots и публичные указания.

Сети и прокси

- Используйте только легальные, прозрачные сети. Избегайте «серых» резидентских источников с риском вредоносной природы.

- Соотносите географию IP с деловой логикой. Лучше меньше, но качественно.

- Обеспечьте стабильность IP для сессий, когда это оправдано.

Эффективность запросов

- Кэшируйте результаты, соблюдайте ETag и Last-Modified, уважайте Cache-Control.

- Не запрашивайте лишнее: узкие выборки, инкрементальные обновления, дифф-стратегия.

- Минимизируйте загрузку тяжелых медиа, если цель — текстовые данные.

Практика 4: Инфраструктура доверия, наблюдаемости и безопасности

Технологическая зрелость — то, что отличает устойчивую автоматизацию от тактики «пока не заблокируют».

Наблюдаемость

- Метрики: RPS, p95 задержки, ошибка по типам, попытки повторов, частота 4xx/5xx, отклонения от базовой линии.

- Логи: структурированные события, корреляция по сессиям, анонимизация при необходимости.

- Трассировка: сквозной трекинг сценариев и зависимостей.

Управление риском

- Оповещения по порогам и аномалиям (всплеск капч, рост отказов).

- Кнопка экстренной остановки и политики деградации: меньше параллелизма, больше пауз, пауза на конкретные домены.

- Регулярные ревью соответствия: юридические, технические, операционные.

Безопасность

- Секреты в хранилищах, ротация ключей, принцип наименьших привилегий.

- Изоляция окружений, контроль доступов, безопасные обновления браузеров и драйверов.

Практика 5: Взаимодействие с владельцами сайтов

Сделайте владельца ресурса союзником.

- Обсудите окна, лимиты, приоритеты, форматы отдачи данных.

- Предложите зайти через allowlist, API-ключи, подписанные токены.

- Согласуйте политику кэширования и минимизации нагрузки.

- Предоставьте контакт и политику ответственных обращений (responsible contact).

Практика 6: Качество данных и устойчивость схем

Цель — не просто «достать», а «получить качественно и повторяемо».

- Контроль качества: дедупликация, валидация схем, мониторинг дрейфа структуры.

- Версионирование парсеров, канареечные релизы, автоматические rollback.

- Каталогизация источников, атрибутирование происхождения данных, аудит изменений.

Типичные ошибки: чего точно не делать

- Пытаться скрывать автоматизацию и подменять низкоуровневые сигналы целостности клиента. Это повышает риск эскалации и нарушает условия.

- Резкая ротация User-Agent и гео без логики и согласованности. Это выглядит неестественно.

- Игнорировать robots.txt и публичные инструкции. Это подрывает доверие.

- Использовать «серые» прокси и «дешевые» резидентские сети. Репутационные риски огромны.

- Собирать персональные данные без основания и DPIA. Юридические последствия могут быть критичны.

- Эскалировать агрессию при блокировке: увеличивать нагрузку, размножать запросы. Нужно наоборот — снизить давление и связаться с владельцем.

Инструменты и ресурсы: что помогает действовать правильно

Браузерная автоматизация

- Playwright, Selenium, Puppeteer — в стандартных, прозрачных конфигурациях.

- Управление профилями: стабильные профили, предсказуемый жизненный цикл сессии.

Оркестрация и нагрузка

- Очереди и планировщики: устойчивое распределение задач, ограничение параллелизма, джиттер.

- Rate limiting и backoff как встроенные механизмы.

Наблюдаемость

- Метрики и логи с контекстом запроса и сессии, алертинг по капчам и блокам.

- Синтетическое мониторинг-окно низкой интенсивности для раннего обнаружения изменений.

Правовой комплаенс

- Политики хранения данных, процессы DPIA, журнал согласий.

- Стандарты обработки инцидентов и запросов на удаление данных.

Важно: существуют инструменты и исследования по профилям TLS и отпечаткам браузера. Применяйте их только для собственных тестов безопасности и совместимости, а не для обхода чужих защит. Наше руководство фокусируется на устойчивых, разрешенных подходах.

Кейсы и результаты: как работает этичный подход

Кейс 1: Мониторинг ассортимента с разрешением

Компания ритейла договорилась с поставщиками о ночных окнах и лимитах до 0.3 запроса в секунду на домен, использовала Playwright, кэширование ETag и дифф-обновления. Результат: 99.5% успешных проходов без капчи, уменьшение нагрузки на источники в 4.7 раза, стабильные SLA данных.

Кейс 2: Открытые данные города

Исследовательская команда работала только по API портала открытых данных. Там, где API не покрывал кейс, был согласован CSV-экспорт раз в сутки. Результат: нулевая доля блокировок, юридическая чистота, воспроизводимость исследований.

Кейс 3: QA-тестирование за WAF

Команда тестирования согласовала allowlist по IP и User-Agent с владельцем сайта. Нагрузочные окна запланированы на низкий трафик, присутствует аварийная остановка. Результат: предсказуемые тестовые прогонки, отсутствие шумов в системе антибот.

Кейс 4: Аналитика цен через партнерство

Аналитический провайдер отказался от теневых прокси и «маскировки», заключил соглашения с 12 торговыми площадками. Данные приходят через API, включая исторические срезы. Результат: качество полей выросло на 18%, скорость обновления — в 2.3 раза, никаких блокировок.

FAQ: частые вопросы

Можно ли полностью имитировать «реального пользователя», чтобы никогда не блокировали?

Нет. Современные системы оценивают десятки согласованных сигналов и поведение во времени. Кроме того, обход защит часто нарушает условия и закон. Устойчивый путь — разрешения, прозрачность и качественная инженерия.

Нужны ли резидентские прокси?

Только если это соответствует закону, условиям и этике источника. В большинстве легитимных сценариев достаточно стабильных корпоративных IP и согласования лимитов.

Нужно ли ротировать User-Agent?

Нет смысла в хаотичной ротации. Важнее консистентность и согласие с остальными параметрами клиента. При прозрачной автоматизации используйте стабильный, описательный User-Agent и указывайте контакт.

Как поступать с cookies?

Храните безопасно, шифруйте, ограничивайте срок жизни, не делитесь между несвязанными проектами. Соблюдайте запросы на удаление данных. И используйте их только там, где это разрешено условиями.

Что делать при блокировке или капче?

Снизьте нагрузку, прекратите ретраи, свяжитесь с владельцем сайта. Предложите окна, лимиты, идентификацию, или переход на API. Не усложняйте сигналы и не пытайтесь «перехитрить» защиту.

Можно ли решать капчи через сервисы?

Это может нарушать условия и этику. Если вы часто видите капчи, значит ваш сценарий не согласован. Идите к источнику за разрешением или корректируйте частоты и объем.

Как учитывать приватность и регуляторы?

Проводите DPIA, классифицируйте данные, минимизируйте набор полей, ведите журнал согласий. Соблюдайте локальные законы: GDPR, CCPA, и иные применимые нормы.

Нужно ли подстраивать timezone и язык под IP?

Логическая согласованность полезна, но не как маскировка. Главный принцип — прозрачность и стабильность конфигурации, а не попытка обмануть профилирование.

Как обеспечить устойчивость к изменениям страниц?

Семантические селекторы, версия схем, канареечные запуска, оповещения об аномалиях, лайв-ревью изменений. И — быстрые каналы общения с владельцем сайта.

Как оценивать нагрузку на источник?

Ставьте лимиты, смотрите на p95-показатели, ошибочные ответы, скорость отдачи контента. Если показатели ухудшаются — снижайте частоту и обсуждайте альтернативы (кэш, снапшоты, выгрузки).

Заключение: как действовать дальше

Мир 2026 года сделал стратегию «маскировки ради доступа» дорогой, рискованной и непрочной. Современные антибот-системы видят картину целиком — от TLS и HTTP-стека до поведения в динамике и аттестации устройств. В этих условиях выигрывает иной подход: разрешения, прозрачная идентификация, умеренная нагрузка, качественная инженерия и партнерство. Постройте правовой каркас, заведите наблюдаемость и «безопасные тормоза», работайте через полноценные браузеры без попыток скрыть автоматизацию, уважайте правила источника и его инфраструктуру. Итог — устойчивость, предсказуемость и доверие. А доверие на длинной дистанции всегда обгоняет маскировку.