Emulación de tráfico integral en 2026: cómo actuar de manera legal, segura y efectiva

Contenido del artículo

- Introducción: ¿por qué es relevante el tema y qué obtendrás?

- Fundamentos: conceptos básicos

- Profundización: cómo los sistemas antibot leen tu tráfico

- Práctica 1: marco legal y ético

- Práctica 2: diseño de un cliente "honesto"

- Práctica 3: higiene del tráfico y carga

- Práctica 4: infraestructura de confianza, observación y seguridad

- Práctica 5: interacción con propietarios de sitios

- Práctica 6: calidad de datos y sostenibilidad de esquemas

- Errores comunes: qué evitar a toda costa

- Herramientas y recursos: qué ayuda a actuar correctamente

- Casos y resultados: cómo funciona un enfoque ético

- Faq: preguntas frecuentes

- Conclusión: ¿cómo proceder?

Introducción: ¿por qué es relevante el tema y qué obtendrás?

El año 2026 trajo requisitos estrictos para la automatización en la web: sistemas de oposición a bots, normas regulatorias, expectativas de los usuarios. Aumenta el uso de perfiles de comportamiento avanzados y señales de red para evaluar el riesgo. Las simples "proxies más scripts" ya no funcionan: en el mejor de los casos son poco efectivas, y en el peor, violan la ley y llevan a bloqueos, demandas y pérdidas de reputación. Esta guía es para quienes crean procesos legales y sostenibles de recolección y sincronización de datos: analítica de marketing, monitoreo de disponibilidad y precios, QA y pruebas, investigación de datos abiertos, e inteligencia competitiva dentro del marco legal.

Analizaremos cómo las plataformas antibot modernas construyen un perfil de visitante basándose en decenas de señales simultáneamente, por qué el cambio solo de IP y User-Agent no es suficiente, y por qué la estrategia de "total enmascaramiento" es insostenible. En lugar de instrucciones técnicas para evadir protecciones (no las damos), recibirás soluciones arquitectónicas prácticas: un marco legal y ético, diseño de un cliente "honesto", higiene de tráfico, infraestructura de observabilidad y resistencia. El resultado es un stack que funciona durante mucho tiempo, de manera predecible y sin entrar en conflicto con los propietarios de los recursos.

Fundamentos: conceptos básicos

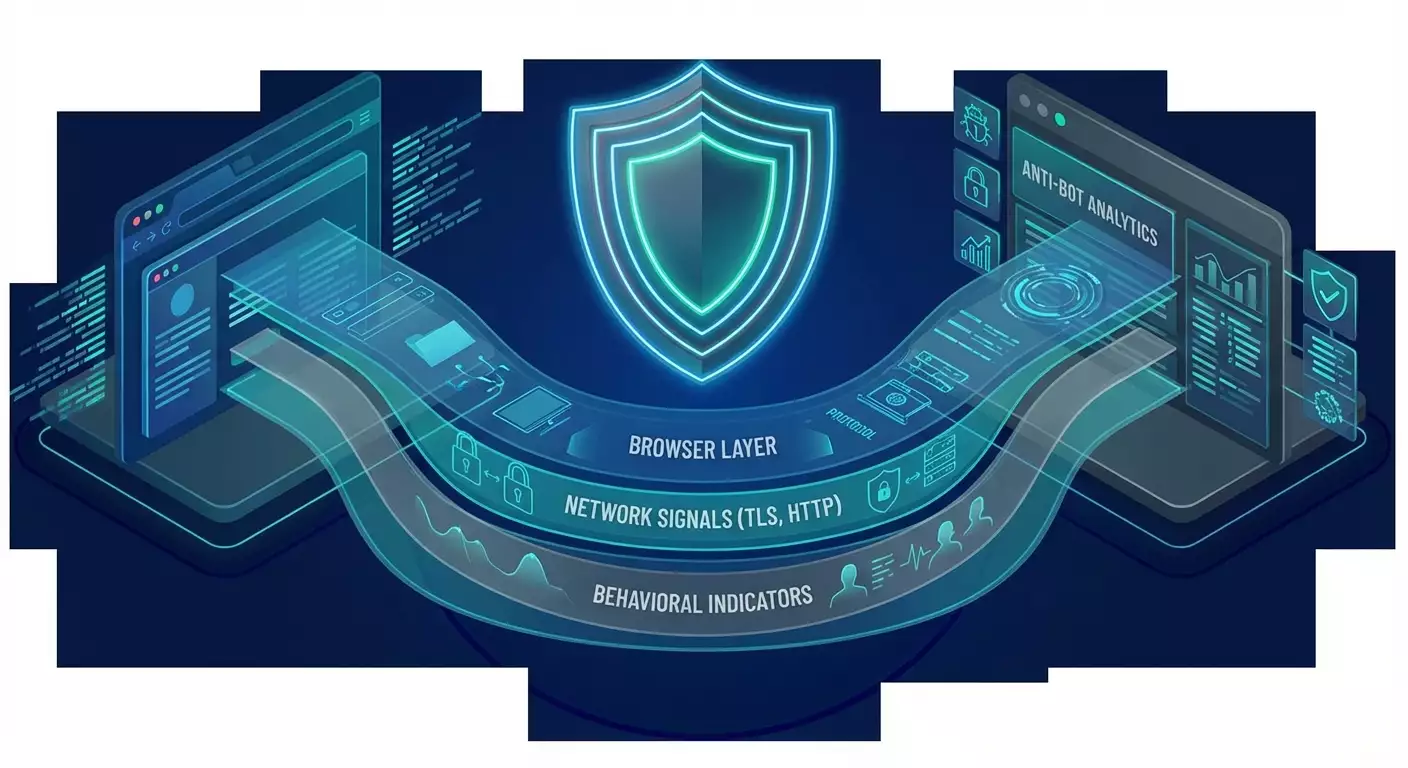

¿Qué es el perfilado antibot? Los servicios como Cloudflare Bot Management, Akamai Bot Manager, DataDome y HUMAN Security combinan señales de red y comportamiento para asignar una evaluación de riesgo a la solicitud. La solución puede ser: dejar pasar, ralentizar, mostrar un desafío o bloquear.

Señales clave en términos generales: orden de los encabezados HTTP y su contenido, características del handshake TLS (familias de huellas como JA3, JA4, JA4H), versión del protocolo (HTTP/2, HTTP/3/QUIC), ALPN, cifrados soportados, así como características del navegador (Canvas/WebGL, AudioContext, lista de fuentes, zona horaria, idioma, tamaños de pantalla), comportamiento (velocidad de desplazamiento, movimiento del cursor, pausas entre eventos), contexto de la red (ASN, geolocalización, reputación IP), historial de sesiones y cookies.

La automatización responsable es la recolección de datos de manera legal, respetando las condiciones del sitio y las expectativas de los usuarios. Sí, la automatización es una herramienta de doble filo. Pero son los límites de uso los que determinan su permisibilidad. Solo discutimos escenarios legales y prácticas seguras.

¿Por qué es importante? Los intentos de "imitar a un usuario real" para evadir protecciones se están volviendo no solo tecnológicamente más complejos, sino también más riesgosos legalmente. En cambio, un proceso bien diseñado con permisos e identificación transparente brinda estabilidad, relaciones asociativas y mayor fiabilidad de datos.

Profundización: cómo los sistemas antibot leen tu tráfico

Señales de red

La huella TLS refleja un conjunto de cifrados, extensiones, orden de campos y comportamiento durante el handshake. Las familias JA3 y JA4/JA4H permiten a los sistemas asociar al cliente con implementaciones típicas (navegadores, librerías). La inconsistencia entre las señales TLS y el User-Agent declarado es un indicador notable de la automatización.

El stack HTTP ofrece un rico terreno para el perfilado: orden de encabezados, formatos, presencia de encabezados estándar inusuales o, por el contrario, ausentes. La transición a HTTP/3 (QUIC) ha aumentado la diferenciación de clientes a través de características de transporte y temporización.

Características del navegador y comportamiento

Canvas/WebGL, AudioContext, propiedades de fuentes, tamaños de pantalla, densidad de píxeles, precisión de temporizadores: todo esto ayuda a vincular sesiones y distinguir un navegador real de herramientas de automatización. El comportamiento (dinámica de desplazamiento, ritmo de clics, reacción al contenido) permite evaluar la "naturalidad" de la interacción.

Integridad y confirmación

Desafíos y confirmación: Private Access Tokens (la evolución de Privacy Pass), desafíos adaptativos al riesgo sin CAPTCHA, señales de seguridad del dispositivo y del sistema operativo. La attestación del dispositivo y las integraciones con ecosistemas confirman que el cliente es honesto y no ha sido modificado.

Correlación y reputación

Los sistemas vinculan eventos en un gráfico: IP, cookies, parámetros del dispositivo, velocidad de cambio de redes, repetición de patrones de ruta. Filtros de reputación e indicadores negativos (incluyendo redes residenciales "grises") incrementan el riesgo.

Conclusión

El sistema antibot no es una prueba única. Es un conjunto de señales más un modelo de riesgo. Sustituir una señal es insuficiente. La inconsistencia en los patrones aumenta la sospecha. Por lo tanto, apostar por "enmascaramiento" pierde ante la apuesta por legitimidad, asociación y calidad técnica del tráfico.

Práctica 1: Marco legal y ético

Comienza no con el código, sino con los permisos y los límites. Esto ahorra meses y evita bloqueos.

Lista de verificación antes de comenzar

- Define la base legal: datos públicos, licencias, consentimiento, contrato.

- Revisa las condiciones de uso del sitio: ¿está permitida la automatización y en qué medida?

- Verifica robots.txt y directrices meta. Respeta las restricciones y los límites de tasa.

- Realiza una evaluación de impacto en la protección de datos (DPIA) si manejas datos personales.

- Nomina a una persona de contacto para escalaciones y solicitudes de propietarios de sitios.

- Configura "frenos seguros": la capacidad de detener el tráfico de inmediato ante quejas.

Identificación transparente

Verifícate: utiliza un identificador de agente reconocible y un canal de comunicación inverso. Esto aumenta la confianza y las posibilidades de ser incluido en una lista blanca. Deja claras las ventanas de actividad permitidas, la frecuencia y el formato de las solicitudes. Sí, no es tan impactante como el "enmascaramiento", pero gana en estrategia.

Trabajo a través de APIs oficiales

Si hay una API disponible, utilízala. Incluso los canales de pago suelen ser más baratos y fiables que luchar contra bloqueos y recuperar contornos. Donde no hay API, discute la exportación asociativa.

Práctica 2: Diseño de un cliente "honesto"

En lugar de imitar, opta por la consistencia y la calidad. Construye la automatización sobre navegadores completos, trabaja cuidadosamente con el estado y los datos.

Navegador como motor

- Utiliza motores de navegador modernos (Playwright, Selenium, Puppeteer) en configuraciones cercanas a los entornos de usuario estándar.

- Evita ocultar la automatización y manipular señales de integridad. Esto reduce el riesgo de conflictos y trampas.

- Planifica ventanas de actividad "humana": horas diurnas según la zona horaria correspondiente, pausas razonables, ausencia de frecuencias "maquinaria" uniformes.

Consistencia de localización y configuraciones

- Ajusta Accept-Language, zona horaria y geografía del proxy a la materia y jurisdicción.

- Asegura una configuración estable por sesión, evitando temblores aleatorios de parámetros.

Cookies y sesiones

- Gestiona las cookies según las normas: conserva la sesión donde esté permitido, aísla contextos.

- Respeta las demandas de almacenamiento y eliminación: cifra, limita la vida útil, realiza solicitudes de eliminación de datos.

Parsing sin fragilidad

- Opera con datos a través de selectores resistentes, marcadores semánticos, atributos de datos.

- Prepara un plan B: si la estructura cambia, reduce la frecuencia, envía una notificación, no increases la presión sobre el sitio.

Práctica 3: Higiene del tráfico y carga

Un tráfico limpio, predecible y moderado es una señal de buenas prácticas y la base de la estabilidad.

Control de frecuencia

- Establece umbrales: RPS, paralelismo, volumen por hora/día. Implementa tokens de buckets y retrocesos adaptativos.

- Agrega jitter a los intervalos, evita períodos fijos y picos repentinos.

- Respeta las restricciones del sitio: lee dinámicamente las reglas de robots y directrices públicas.

Redes y proxies

- Utiliza solo redes legales y transparentes. Evita fuentes residenciales "grises" con riesgo de naturaleza maliciosa.

- Correlaciona la geografía de la IP con la lógica comercial. Es mejor tener menos, pero de calidad.

- Asegura la estabilidad de la IP durante las sesiones, cuando sea justificable.

Eficiencia de solicitudes

- Cachea resultados, respeta ETag y Last-Modified, y sigue las instrucciones de Cache-Control.

- No pidas más de lo necesario: selecciona estrechamente, realiza actualizaciones incrementales, estrategia diff.

- Minimiza la carga de medios pesados si el objetivo son datos textuales.

Práctica 4: Infraestructura de confianza, observación y seguridad

La madurez tecnológica es lo que distingue la automatización sostenible de la táctica "hasta que bloqueen".

Observabilidad

- Métricas: RPS, p95 de latencia, errores por tipo, intentos de repeticiones, frecuencia de 4xx/5xx, desviaciones de la línea base.

- Registros: eventos estructurados, correlación por sesiones, anonimización cuando sea necesario.

- Rastreo: seguimiento completo de escenarios y dependencias.

Gestión de riesgos

- Alertas por umbrales y anomalías (picos de CAPTCHA, aumento de rechazos).

- Botón de parada de emergencia y políticas de degradación: menos paralelismo, más pausas, pausa para dominios específicos.

- Revisiones periódicas de cumplimiento: legales, técnicas, operativas.

Seguridad

- Secretos en almacenes, rotación de claves, principio de mínimo privilegio.

- Aislamiento de entornos, control de accesos, actualizaciones seguras de navegadores y controladores.

Práctica 5: Interacción con propietarios de sitios

Haz del propietario del recurso un aliado.

- Discute ventanas, límites, prioridades, formatos de entrega de datos.

- Ofrece ingresar a través de listas blancas, claves API, tokens firmados.

- Coordina la política de caché y minimización de carga.

- Proporciona contacto y política de comunicaciones responsables.

Práctica 6: Calidad de datos y sostenibilidad de esquemas

El objetivo no es solo "obtener", sino "conseguir calidad y de manera repetible".

- Control de calidad: deduplicación, validación de esquemas, monitoreo de deslizamiento de estructuras.

- Versionado de parsers, lanzamientos canarios, reversiones automáticas.

- Catalogación de fuentes, atribución de origen de datos, auditoría de cambios.

Errores comunes: qué evitar a toda costa

- Intentar ocultar la automatización y sustituir señales de integridad de cliente a bajo nivel. Esto aumenta el riesgo de escalada y viola las condiciones.

- Rotación abrupta de User-Agent y geolocalización sin lógica y consistencia. Esto se ve poco natural.

- Ignorar robots.txt y directrices públicas. Esto socava la confianza.

- Usar proxies "grises" y redes residenciales "baratas". Los riesgos reputacionales son enormes.

- Recolectar datos personales sin bases y DPIA. Las consecuencias legales pueden ser críticas.

- Escalar la agresión al ser bloqueado: aumentar la carga, multiplicar solicitudes. Es contrario, hay que reducir la presión y comunicarse con el propietario.

Herramientas y recursos: qué ayuda a actuar correctamente

Automatización del navegador

- Playwright, Selenium, Puppeteer — en configuraciones estándar y transparentes.

- Gestión de perfiles: perfiles estables, ciclo de vida de sesión predecible.

Orquestación y carga

- Colas y planificadores: distribución resistente de tareas, limitación de paralelismo, jitter.

- Limitación de tasa y retroceso como mecanismos integrados.

Observabilidad

- Métricas y registros con contexto de solicitud y sesión, alertas por CAPTCHA y bloqueos.

- Ventana de monitoreo sintético de baja intensidad para detección temprana de cambios.

Cumplimiento legal

- Políticas de retención de datos, procesos de DPIA, registro de consentimientos.

- Normas para gestionar incidentes y solicitudes de eliminación de datos.

Importante: existen herramientas e investigaciones sobre perfiles TLS y huellas de navegadores. Úsalas solo para tus propias pruebas de seguridad y compatibilidad, y no para evadir las protecciones de otros. Nuestra guía se centra en enfoques sostenibles y permitidos.

Casos y resultados: cómo funciona un enfoque ético

Caso 1: Monitoreo de inventario con permiso

La compañía de retail llegó a un acuerdo con los proveedores sobre ventanas nocturnas y límites de hasta 0.3 solicitudes por segundo por dominio, utilizó Playwright, cacheo de ETag y actualizaciones dif. Resultados: 99.5% de pasos exitosos sin CAPTCHA, reducción de carga en fuentes en un 4.7 veces, SLA de datos estables.

Caso 2: Datos abiertos de la ciudad

El equipo de investigación trabajó únicamente a través de la API del portal de datos abiertos. Donde la API no cubría el caso, se acordó la exportación en CSV una vez al día. Resultados: cero bloqueos, limpieza legal, reproducibilidad de investigaciones.

Caso 3: Pruebas QA detrás de WAF

El equipo de pruebas acordó una lista blanca por IP y User-Agent con el propietario del sitio. Las ventanas de carga se programaron en tráfico bajo, con un sistema de parada de emergencia. Resultados: ejecuciones de prueba predecibles, ausencia de ruidos en el sistema antibot.

Caso 4: Analítica de precios a través de asociaciones

El proveedor de análisis abandonó proxies oscuros y "enmascaramiento", y firmó acuerdos con 12 plataformas comerciales. Los datos llegan a través de API, incluidos cortes históricos. Resultados: calidad de campos aumentó un 18%, velocidad de actualización — 2.3 veces, sin bloqueos.

FAQ: preguntas frecuentes

¿Se puede imitar completamente a un "usuario real" para nunca ser bloqueado?

No. Los sistemas modernos evalúan decenas de señales coherentes y comportamientos a lo largo del tiempo. Además, evadir protecciones a menudo viola condiciones y leyes. El camino sostenible es a través de permisos, transparencia y calidad en la ingeniería.

¿Son necesarios proxies residenciales?

Solo si se ajusta a la ley, condiciones y ética de la fuente. En la mayoría de los escenarios legítimos, son suficientes IP corporativas estables y acuerdos sobre límites.

¿Es necesario rotar User-Agent?

No tiene sentido hacer una rotación caótica. Es más importante la consistencia y la coherencia con otros parámetros del cliente. Con automatización transparente, utiliza un User-Agent descriptivo y estable, y proporciona contacto.

¿Qué hacer con las cookies?

Almacena de forma segura, cifra, limita la vida útil, no compartas entre proyectos no relacionados. Respeta las solicitudes de eliminación de datos. Y úsalas solo donde esté permitido por las condiciones.

¿Qué hacer en caso de bloqueo o CAPTCHA?

Reduce la carga, cesa los reintentos, contacta al propietario del sitio. Ofrece ventanas, límites, identificación o cambia a API. No compliques las señales ni intentes "engañar" la protección.

¿Se pueden resolver CAPTCHAs a través de servicios?

Esto podría violar condiciones y ética. Si ves CAPTCHA frecuentemente, significa que tu escenario no es coherente. Ve al origen en busca de permisos o ajusta frecuencias y volúmenes.

¿Cómo considerar la privacidad y los reguladores?

Realiza DPIA, clasifica datos, minimiza conjuntos de campos, lleva un registro de consentimientos. Respeta las leyes locales: GDPR, CCPA y otras normativas aplicables.

¿Es necesario ajustar la zona horaria y el idioma al IP?

La coherencia lógica es útil, pero no como enmascaramiento. El principio principal es la transparencia y estabilidad en la configuración, no intentar engañar a la perfilación.

¿Cómo asegurar resistencia a cambios en las páginas?

Selectores semánticos, versión de esquemas, lanzamientos canarios, alertas de anomalías, revisión ágil de cambios. Y — canales de comunicación rápidos con el dueño del sitio.

¿Cómo evaluar la carga en la fuente?

Establece límites, observa métricas p95, respuestas erróneas y velocidad de entrega de contenido. Si los indicadores empeoran — reduce la frecuencia y discute alternativas (caché, instantáneas, exportaciones).

Conclusión: ¿cómo proceder?

El mundo de 2026 ha hecho que la estrategia de "enmascaramiento por acceso" sea costosa, arriesgada e ineficaz. Los modernos sistemas antibot ven la imagen completa — desde TLS y el stack HTTP hasta comportamiento dinámico y attestación de dispositivos. En estas circunstancias, la estrategia ganadora es: permisos, identificación transparente, carga moderada, calidad en la ingeniería y asociación. Construye un marco legal, establece observabilidad y "frenos seguros", trabaja con navegadores completos sin intentar ocultar la automatización, y respeta las reglas y la infraestructura de la fuente. El resultado es resiliencia, predictibilidad y confianza. Y la confianza a largo plazo siempre superará al enmascaramiento.