Prueba de Fugas DNS de mobileproxy.space: Revisión Experta, Casos y Guías 2026

Contenido del artículo

- Introducción: ¿qué problema resuelve el servicio prueba de fugas dns?

- Revisión del servicio: funciones, cómo funciona y por qué es útil

- Escenario 1. arbitraje de tráfico y rotación de proxies móviles: revisión rápida antes del lanzamiento de campañas

- Escenario 2. trabajo remoto seguro y osint: no reveles tu verdadero proveedor y ubicación

- Escenario 3. navegadores anti-detección y perfiles: control de webrtc y consistencia de ip

- Escenario 4. ingenieros qa y devops: monitoreo de infraestructura de proxy y regresiones

- Escenario 5. desbloqueo geográfico, contenido y juegos: cumplimiento geográfico sin huellas falsas

- Escenario 6. políticas de seguridad en empresas: control de empleados y auditoría

- Escenario 7. usuarios avanzados: tor, cadenas de proxies y segmentación del tráfico

- Más sobre los detalles técnicos: cómo exactamente el servicio identifica fugas

- Recetas prácticas: cómo solucionar fugas

- Comparación con alternativas: por qué elegir prueba de fugas dns de mobileproxy.space

- Faq: preguntas frecuentes y respuestas breves

- Conclusiones: a quién le conviene el servicio y cómo comenzar

Introducción: ¿qué problema resuelve el servicio Prueba de Fugas DNS?

¿Usas un proxy pero estás seguro de que tu IP real no se muestra en los registros de sitios web, redes publicitarias o sistemas antifraude? En 2026, las fugas a través de DNS, WebRTC e IPv6 siguen siendo una de las causas más comunes de de-anonimización, incluso con una conexión proxy correctamente configurada. ¿Por qué sucede esto? Porque algunas solicitudes del navegador y el sistema operativo pueden eludir tu túnel proxy y salir directamente al proveedor. Esto significa que los recursos en el lado pueden ver los resolutores de tu ISP, tu IP pública o tu dirección IPv6 activa, y asociarlos con tu actividad.

Tres principales puntos de riesgo para los usuarios de proxies:

- Solicitudes DNS: el navegador o el sistema operativo puede resolver dominios a través del proveedor y no a través del proxy. En los resultados se ven los servidores DNS asociados a tu geo o proveedor, lo que revela tu ubicación real.

- WebRTC: la tecnología para P2P y videoconferencias puede revelar direcciones IP locales y públicas a través de STUN. Incluso si la conexión principal pasa por un proxy, WebRTC puede mostrar otra IP pública.

- IPv6: si tu proxy no soporta IPv6 o no lo has deshabilitado en el sistema, parte del tráfico puede salir directamente por IPv6, eludiendo el proxy.

El servicio gratuito Prueba de Fugas DNS de mobileproxy.space ayuda a detectar estas fugas en segundos y a entender claramente dónde está la debilidad. El servicio es simple y no requiere registro. Solo necesitas abrir la página, hacer clic en las pruebas y revisar el informe. Enlace a la página del servicio: https://mobileproxy.space/dns-leak-test.html

Revisión del servicio: funciones, cómo funciona y por qué es útil

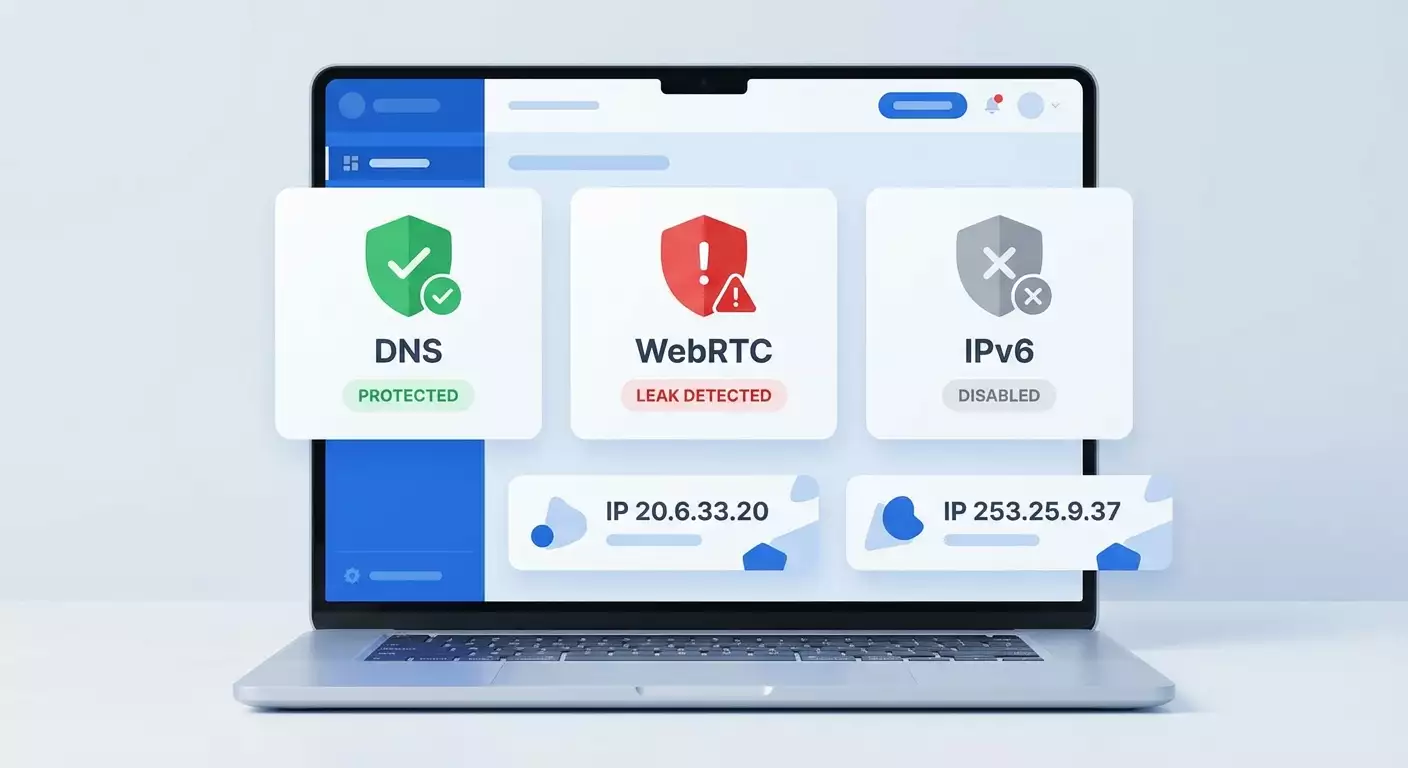

Prueba de Fugas DNS de mobileproxy.space consiste en tres pruebas secuenciales, cada una responsable de un vector específico de fuga. La herramienta está diseñada para proporcionar el mínimo ruido y la máxima información práctica en una sola ventana. Muestra los puntos de salida reales y las direcciones que ve el mundo exterior, y marca los resultados inmediatamente con un color: verde "Protegido", rojo "¡Fuga!", gris "Deshabilitado/No detectado".

Qué verifica la herramienta

- Prueba de Fugas DNS: envía 6 solicitudes DNS de prueba con un token único y muestra la lista de servidores DNS que procesaron las solicitudes. Es ideal cuando solo se ve la IP de tu proxy o el resolutor “asociado” al proxy. Si se ven servidores DNS públicos del proveedor o de terceros, eso es un signo de fuga.

- Prueba de Fugas WebRTC: llama a servidores STUN de Google, determina direcciones locales (por ejemplo, 192.168.x.x, 10.x.x.x) y la IP pública. Las IP locales son normales. El peligro es cuando se detecta una IP pública diferente de la IP del proxy. El servicio también determina si WebRTC está completamente deshabilitado, lo cual se considera seguro.

- Prueba de Fugas IPv6: verifica si tu dirección IPv6 es visible en la red. Si IPv6 está presente y no coincide con la salida del proxy, hay una fuga. Si IPv6 no se detecta, estás protegido.

Cómo interpretar los resultados

- Verde "Protegido": no se encontraron fugas, la configuración actual es correcta.

- Rojo "¡Fuga!": se detectó un problema. Sigue las recomendaciones en la sección de consejos prácticos para resolver la fuga.

- Gris "Deshabilitado/No detectado": neutral. Por ejemplo, WebRTC está deshabilitado o IPv6 está ausente. Esto suele ser bueno para la anonimidad.

Recomendaciones rápidas al detectar fugas

- DNS: redirige obligatoriamente DNS a través del proxy, utiliza DNS sobre HTTPS (DoH) en el navegador, deshabilita resolutores "inteligentes" en el sistema, verifica el split-tunneling.

- WebRTC: desactiva WebRTC en el navegador, usa extensiones para bloquear WebRTC, aplica configuraciones anti-detección que eviten la revelación de la IP pública.

- IPv6: deshabilita IPv6 a nivel de OS o router, o usa un proxy que soporte plenamente IPv6.

La simplicidad del servicio es su mayor ventaja. No sobrecarga la interface con detalles, pero proporciona suficiente información para tomar decisiones. Para afiliados, especialistas en seguridad y desarrolladores, es una herramienta de control cómoda para el día a día.

Escenario 1. Arbitraje de tráfico y rotación de proxies móviles: revisión rápida antes del lanzamiento de campañas

Para quién: compradores de medios, líderes de equipos de arbitraje, propietarios de redes de proxies móviles.

Tarea: antes de lanzar una campaña publicitaria, asegurarse de que todos los perfiles y proxies estén limpios, sin fugas de DNS, WebRTC e IPv6. Cualquier fuga aumenta el riesgo de bloqueo de cuentas y pérdida de presupuesto.

Algoritmo de acciones

- Conecta el perfil del navegador al proxy móvil y realiza la rotación de IP, si está prevista.

- Abre la página de la prueba: https://mobileproxy.space/dns-leak-test.html.

- Ejecuta Prueba de Fugas DNS: verifica que las 6 solicitudes DNS sean visibles desde la IP del proxy o el resolutor asociado a la geo del proxy.

- Ejecuta Prueba de Fugas WebRTC: verifica que la IP pública coincida con la IP del proxy; las direcciones locales como 192.168.x.x o 10.x.x.x son aceptables; el estado "WebRTC deshabilitado" también está bien.

- Ejecuta Prueba de Fugas IPv6: asegúrate de que IPv6 no sea visible o coincida con la salida del proxy.

- Guarda los informes en pantalla y añádelos a la lista de verificación de la cuenta.

Ejemplo práctico

El equipo lanza 20 cuentas en diferentes geos. Después de la rotación del proxy móvil, tres perfiles mostraron un estado rojo en WebRTC: la IP pública difería de la IP del proxy. Después de deshabilitar WebRTC en los navegadores y reiniciar las pruebas, los tres perfiles obtuvieron un estado verde. Resultado: el CTR aumentó del 8 al 12 por ciento gracias a la disminución de factores de riesgo y estabilidad en las visualizaciones, y la cantidad de revisiones manuales por parte de la moderación se redujo en un 15 por ciento según las estadísticas internas del equipo.

Consejos y mejores prácticas

- Establece un checklist estándar: "conecté proxy → rotación → pruebas de DNS/WebRTC/IPv6 → captura de pantalla → lanzamiento de la campaña".

- Usa DoH en el navegador para evitar el resolvimiento a través del ISP.

- En entornos anti-detección, desactiva WebRTC o habilita el modo de hash mDNS de IP locales, si está disponible, para no revelar direcciones de subredes.

- Deshabilita IPv6 a nivel de OS si tu proxy no lo soporta; esto minimizará la probabilidad de fugas accidentales.

Escenario 2. Trabajo remoto seguro y OSINT: no reveles tu verdadero proveedor y ubicación

Para quién: especialistas en seguridad, analistas de OSINT, periodistas de investigación, ingenieros de soporte que trabajan con sistemas sensibles a la geo.

Tarea: evitar la correlación de la actividad con el verdadero proveedor y ubicación, evitando la revelación del ISP a través de DNS y la IP pública a través de WebRTC.

Instrucciones paso a paso

- Configura un proxy corporativo o un proxy móvil de confianza para una geo específica.

- Activa DoH en el navegador. Verifica que el resolutor del sistema no intercepte solicitudes, si se usa el split-tunneling.

- Desactiva WebRTC o limita su uso al pool de proxy. En algunos navegadores, hay configuraciones de privacidad que permiten prohibir la revelación de la IP pública.

- Desactiva IPv6 en los adaptadores si el proxy no soporta la cadena IPv6.

- Visita https://mobileproxy.space/dns-leak-test.html y realiza las tres pruebas.

- Registra los resultados y automatiza la verificación antes de las sesiones de OSINT.

Caso con resultados

Un analista usó un navegador estándar con conexión a través de un proxy y detectó un estado rojo en DNS. El servicio mostró los resolutores de un gran ISP local. Después de activar DoH y reiniciar la prueba, la fuga desapareció (estado verde). Al mismo tiempo, WebRTC fue desactivado: la prueba mostró "Deshabilitado", IPv6 no fue detectado. Como resultado, el conjunto de solicitudes a los recursos objetivo no correlacionó con el proveedor y geo del analista.

Errores comunes

- Olvidan que algunos VPN corporativos y proxies tienen excepciones para el resolvimiento, y DNS no se tuneliza.

- Cambiar de navegador sin transferir configuraciones de DoH y WebRTC, lo que resulta en fugas impredecibles.

- IPv6 habilitado en la laptop, mientras que el proxy no lo soporta: parte del tráfico se desvía.

Escenario 3. Navegadores anti-detección y perfiles: control de WebRTC y consistencia de IP

Para quién: usuarios de navegadores anti-detección, especialistas en SMM, creadores de múltiples cuentas.

Tarea: lograr la consistencia de todos los atributos de red del perfil: DNS, WebRTC e IPv6, con el proxy seleccionado. Cualquier desincronización conduce a alertas y chequeos adicionales.

Instrucciones para su aplicación

- Crea un perfil en el navegador anti-detección y vincula el proxy.

- En la configuración del perfil, desactiva WebRTC o selecciona un modo que pase la IP pública a través del proxy y oculte las IP locales.

- Activa DoH a nivel del perfil (si está disponible) o en el propio navegador.

- Verifica la existencia de IPv6 activo en el sistema y desactívalo si es necesario.

- Realiza las tres pruebas en https://mobileproxy.space/dns-leak-test.html para cada perfil antes de acceder a la cuenta.

Ejemplo: lanzamiento de 50 perfiles

El equipo lanza 50 perfiles. Inicialmente, 7 perfiles mostraron la IP pública del proveedor en WebRTC, en lugar de la del proxy. Después de configurar "WebRTC a través del proxy" + desactivar IPv6 en 3 dispositivos, todos los 50 perfiles mostraron estado verde en todas las pruebas. Después de 14 días de observaciones, el porcentaje de captchas se redujo en un 21 por ciento y la estabilidad de las sesiones aumentó.

Mejores prácticas

- Incorpora la verificación a través de la Prueba de Fugas DNS en la plantilla de creación de cada nuevo perfil.

- Automatiza la verificación cada N horas en segundo plano para detectar cambios espontáneos o activaciones forzadas de WebRTC.

- Guarda capturas de los resultados de prueba junto al perfil, para encontrar regresiones más rápido.

Escenario 4. Ingenieros QA y DevOps: monitoreo de infraestructura de proxy y regresiones

Para quién: equipos de QA, DevOps y SRE, cuyos servicios dependen del correcto funcionamiento de proxies y perfiles anónimos (por ejemplo, integraciones con APIs publicitarias, parsers, entornos de prueba).

Tarea: convertir la verificación de fugas en un control de calidad rutinario. Para identificar rápidamente regresiones después de actualizaciones del navegador, políticas de proxy, parches del sistema y configuraciones de DNS.

Enfoque paso a paso

- Forma una matriz de pruebas: tipos de proxy (móvil/data center/residencial), navegadores, plataformas, políticas de DNS.

- Incorpora el paso de verificación manual como una opción en la lista de verificación de pruebas de regresión: ejecutar tres pruebas en https://mobileproxy.space/dns-leak-test.html.

- Establece normas: estado verde en todos los puntos — permiso para el lanzamiento; estado gris en WebRTC es aceptable si no se necesita funcionalidad P2P; estado rojo — bloqueador.

- Guarda capturas de pantalla de referencia y mantén junto al build.

- En caso de discrepancias, identifica la fuente: OS, navegador, proxy, política de DNS, IPv6.

Caso: actualización del navegador

Después de actualizar el navegador en uno de los entornos, WebRTC comenzó a mostrar la IP pública, diferente de la del proxy, debido a un cambio en el comportamiento predeterminado de los ICE candidates. La implementación de una política de grupo para deshabilitar WebRTC en el entorno de prueba devolvió el estado verde. Sin la prueba, el tiempo de diagnóstico habría tomado horas; con el servicio, 10 minutos.

Consejos

- Mantén plantillas de políticas para Windows, macOS y Linux: desactivar WebRTC, prohibir IPv6, forzar DoH.

- Lleva un registro "evento → resultado de la prueba → corrección" para identificar patrones recurrentes.

- Realiza pruebas de forma planificada después de actualizaciones del OS y navegador: en 2026, las políticas de privacidad cambian más a menudo que el año pasado.

Escenario 5. Desbloqueo geográfico, contenido y juegos: cumplimiento geográfico sin huellas falsas

Para quién: jugadores, streamers, usuarios de servicios de medios, mercadólogos que verifican propuestas geográficas.

Tarea: acceder a contenido de una región específica y no revelar la ubicación real a través de DNS, WebRTC o IPv6.

Cómo usar

- Conecta un proxy para la geo deseada.

- Activa DoH y desactiva WebRTC si la videoconferencia no es necesaria.

- Desactiva IPv6 si tu proxy solo funciona sobre IPv4.

- Dirígete a https://mobileproxy.space/dns-leak-test.html y asegúrate de los estados verdes.

- Inicia servicios, juegos o plataformas de streaming.

Ejemplo de resultado

Un usuario de la UE se conectó a un proxy geo US para comprar contenido en el juego. Sin la prueba, DNS se resolvía a través de su ISP europeo, y el juego ofrecía precios en euros sin aplicar bonificaciones regionales. Después de activar DoH y volver a hacer la prueba, el servicio mostró estado verde: las compras comenzaron a mostrar en la moneda correcta con descuentos regionales. El ahorro fue del 14 por ciento del total del pedido.

Consejos

- Si el servicio utiliza STUN para optimizar la conexión (por ejemplo, chat en el juego), desactiva WebRTC o limita el acceso a los servidores STUN a nivel del navegador/cliente.

- Guarda una plantilla de configuración “geo US/UK/JP” con ajustes de DoH, WebRTC e IPv6 para cambiar rápidamente.

Escenario 6. Políticas de seguridad en empresas: control de empleados y auditoría

Para quién: CISOs, SecOps, departamentos de IT que necesitan garantizar el cumplimiento de políticas de acceso anónimo a fuentes sensibles.

Tarea: verificar centralmente que los empleados no estén dirigiendo tráfico fuera del proxy a través de DNS, WebRTC y canales IPv6.

Plan de implementación

- Define la norma: solo se permiten estados verdes para acceder a los sistemas.

- Incluye la instrucción usando https://mobileproxy.space/dns-leak-test.html en la incorporación y auditoría trimestral.

- En políticas grupales, desactiva WebRTC e IPv6 donde no sea crítico.

- Activa DoH forzado o resolutor corporativo a través del proxy.

- Recolecta capturas de pantalla de resultados en tickets de auditoría y vincúlalos a las cuentas.

Caso práctico

Durante una auditoría de 120 empleados, 18 tenían estados rojos por DNS debido a un enrutador doméstico con un resolutor "inteligente". Después de actualizar la configuración del enrutador y activar DoH, los 18 casos pasaron a estado verde. Como resultado, se redujo el riesgo de fuga de datos geográficos y del proveedor de empleados que trabajaban con sistemas de clientes privados.

Errores y cómo evitarlos

- Ignorar IPv6 en redes corporativas, donde parte de los proveedores lo tienen activado por defecto.

- Falta de instrucciones estandarizadas para navegadores: los empleados utilizan diferentes clientes y las configuraciones se desincronizan.

- Pocas pruebas: las fugas pueden aparecer después de actualizaciones, y deben ser detectadas de inmediato.

Escenario 7. Usuarios avanzados: TOR, cadenas de proxies y segmentación del tráfico

Para quién: usuarios avanzados, investigadores, pentesters que necesitan un enrutamiento complicado y de comportamiento predecible.

Tarea: asegurarse de que en configuraciones de múltiples niveles, DNS, WebRTC e IPv6 no rompan el modelo de anonimidad.

Instrucciones

- Conforma la cadena: por ejemplo, cliente local → proxy → TOR → nodo de salida.

- Tunela DNS obligatoriamente: prohíbe el resolutor del sistema, activa DoH en el navegador cliente.

- Desactiva completamente WebRTC en el navegador utilizado sobre la cadena.

- Desactiva IPv6 si cualquier nivel de la cadena no lo soporta.

- Verifica https://mobileproxy.space/dns-leak-test.html. Busca estados verdes en todos los puntos; el estado gris en WebRTC es aceptable.

Ejemplo

Un investigador notó que al usar una cadena con un proxy intermedio, DNS se filtraba al proveedor local debido a un conflicto de configuraciones. Después de cambiar el navegador a DoH, las solicitudes comenzaron a salir a través del nodo de salida: el servicio mostró solo la IP asociada con la cadena. Resultado: consistencia restaurada y comportamiento predecible del stack de red.

Consejos

- Prueba cada etapa de la cadena por separado y luego juntas, para localizar más fácilmente la fuente de la fuga.

- Mantén las configuraciones de perfil en un sistema de gestión de secretos para evitar errores manuales.

Más sobre los detalles técnicos: cómo exactamente el servicio identifica fugas

Prueba de Fugas DNS en el servicio de mobileproxy.space genera 6 solicitudes DNS únicas asociadas a tu sesión (token), para excluir la caché y la agregación. El servicio registra qué resolutores llegaron a las entradas correspondientes y muestra sus IP. Si todas las solicitudes son atendidas por un resolutor asociado a tu proxy, está perfecto. Si se ven DNS públicos del ISP o resolutores de terceros, significa que hay una ruptura: en algún lugar las solicitudes salen del proxy.

Prueba de Fugas WebRTC inicia el procedimiento ICE llamando a servidores STUN de Google. Como resultado, se conoce el conjunto de candidatos: IP locales (por ejemplo, 10.x.x.x, 192.168.x.x, 172.16.x.x) y la IP pública potencial. Las direcciones locales no son un problema. La IP pública es peligrosa si no coincide con la IP del proxy.

Prueba de Fugas IPv6 intenta detectar la existencia de una dirección IPv6 en el cliente y la compara con la IP de salida del proxy. Si IPv6 está activo en la interfaz y no se enruta a través del proxy, la prueba detectará una fuga.

Por qué es importante exactamente en 2026

- Los navegadores actualizan políticas de privacidad y optimizaciones de red: a veces las configuraciones cambian el comportamiento predeterminado de WebRTC y DoH.

- El aumento de la participación de IPv6 en las redes de proveedores aumenta el riesgo de fugas imprevistas en configuraciones heterogéneas.

- Los sistemas antifraude analizan la consistencia de atributos geográficos: la discrepancia entre DNS, WebRTC e IPv6 es una bandera roja.

Recetas prácticas: cómo solucionar fugas

Si tienes una fuga de DNS

- Activa DoH en el navegador y asegúrate de que no se sobreescriba por políticas del sistema.

- Desactiva o limita los servicios del sistema que interceptan DNS (resolutores inteligentes del router, VPN con split-tunneling).

- Configura el proxy para resolver dominios por sí mismo y proxy DNS a través de solicitudes.

- Verifica el resultado a través de Prueba de Fugas DNS hasta obtener estado verde.

Si tienes una fuga de WebRTC

- Desactiva WebRTC en la configuración del navegador o a través de una extensión.

- En entornos de anti-detección, activa el modo de transmisión de IP pública solo a través del proxy.

- Limita el acceso a servidores STUN si es compatible con tus necesidades.

- Vuelve a realizar la prueba y asegura "Deshabilitado" o coincidencia de IP pública con la del proxy.

Si tienes una fuga de IPv6

- Desactiva IPv6 en el adaptador de red o a nivel del router.

- O utiliza un proxy que soporte IPv6 y enruta el tráfico correctamente.

- Verifica de nuevo en la Prueba de Fugas IPv6 hasta obtener estado verde.

Comparación con alternativas: por qué elegir Prueba de Fugas DNS de mobileproxy.space

- Gratis y sin registro: puedes verificar tanto como necesites, sin límites para auditorías rápidas y manuales.

- Enfoque en la práctica: tres pruebas cubren los vectores clave de fuga sin análisis adicionales y interfaces complejas.

- Resultado claro: estados por colores y campos claros ayudan a tomar decisiones rápidamente.

- Compatibilidad: adecuada para cualquier combinación de proxies, navegadores anti-detección y sistemas operativos.

- Aplicabilidad a flujos de trabajo: fácil de incorporar en listas de verificación de los equipos de arbitraje, SecOps y QA.

A menudo, las alternativas están sobrecargadas de datos o requieren registro, lo que dificulta las verificaciones rápidas. Aquí la evaluación precisa de tres canales críticos de fuga con recomendaciones claras.

FAQ: preguntas frecuentes y respuestas breves

¿Es necesario deshabilitar WebRTC siempre?

Si no estás usando videollamadas y P2P en el navegador, deshabilitar WebRTC reduce riesgos. Si necesitas WebRTC, configúralo para que la IP pública coincida con la IP del proxy y no revele el proveedor.

¿La IP local 192.168.x.x es una fuga?

No. Las direcciones locales son normales. El peligro es cuando WebRTC muestra una IP pública que difiere de la IP del proxy.

¿Por qué son visibles los DNS de mi proveedor si el proxy está activo?

El navegador o el sistema pueden resolver dominios directamente. Activa DoH, prohíbe el resolutor del sistema o configura el proxy para proxy DNS.

¿IPv6 está deshabilitado, pero la prueba lo ve? ¿Cómo es posible?

Verifica que IPv6 no esté activo en otra interfaz o a través del router. A veces, el sistema lo activa después de actualizaciones. Asegúrate de deshabilitar IPv6 en todos los adaptadores.

¿Cuánto tiempo toma una verificación?

Normalmente de 10 a 30 segundos por prueba. Todo el diagnóstico toma minutos.

¿Es necesario repetir las pruebas después de cambiar el proxy?

Sí. Cualquier cambio de proxy o perfil requiere una nueva verificación, especialmente antes de iniciar campañas o acceder a sistemas importantes.

¿Cómo almacenar resultados?

Toma capturas de pantalla antes y después de las correcciones. Asócialas al perfil, ticket o cuenta.

¿Puedo usar el servicio en la política corporativa?

Sí. Incorpóralo a las listas de verificación de incorporación y auditoría, definiendo normas de "solo estado verde" para acceder a sistemas.

¿Qué hacer si la fuga aparece periódicamente?

Verifica las actualizaciones automáticas del navegador y el OS, políticas de DNS del router, estabiliza las configuraciones de WebRTC. Programa verificaciones regulares.

Conclusiones: a quién le conviene el servicio y cómo comenzar

Prueba de Fugas DNS de mobileproxy.space es una forma rápida y gratuita de asegurarte de que tu configuración de proxy oculta realmente tu IP y proveedor. La herramienta verifica tres canales críticos de fuga: DNS, WebRTC, IPv6, y proporciona un resultado claro. Es ideal para afiliados, equipos de seguridad, ingenieros de QA/DevOps, streamers y cualquier persona que valore la anonimidad y consistencia de los atributos de red.

Cómo comenzar:

- Conecta el proxy y aplica las medidas básicas: DoH, deshabilitando WebRTC e IPv6 si es necesario.

- Abre la página de prueba: https://mobileproxy.space/dns-leak-test.html.

- Realiza las tres pruebas y consigue estados verdes.

- Incorpora el procedimiento de verificación en tu lista de verificación permanente para no perder regresiones.

Cuanto antes integres este servicio en tu proceso diario, menores serán los riesgos de perder cuentas, presupuestos y datos confidenciales debido a fugas invisibles. En 2026, esto es una higiene imprescindibles de la seguridad en red.